漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

超级课程表任意文件上传及储存xss任意目录浏览

相关厂商:

漏洞作者:

提交时间:

2014-11-29 16:40

修复时间:

2014-12-04 16:42

公开时间:

2014-12-04 16:42

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

18

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-11-29: 细节已通知厂商并且等待厂商处理中

2014-12-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

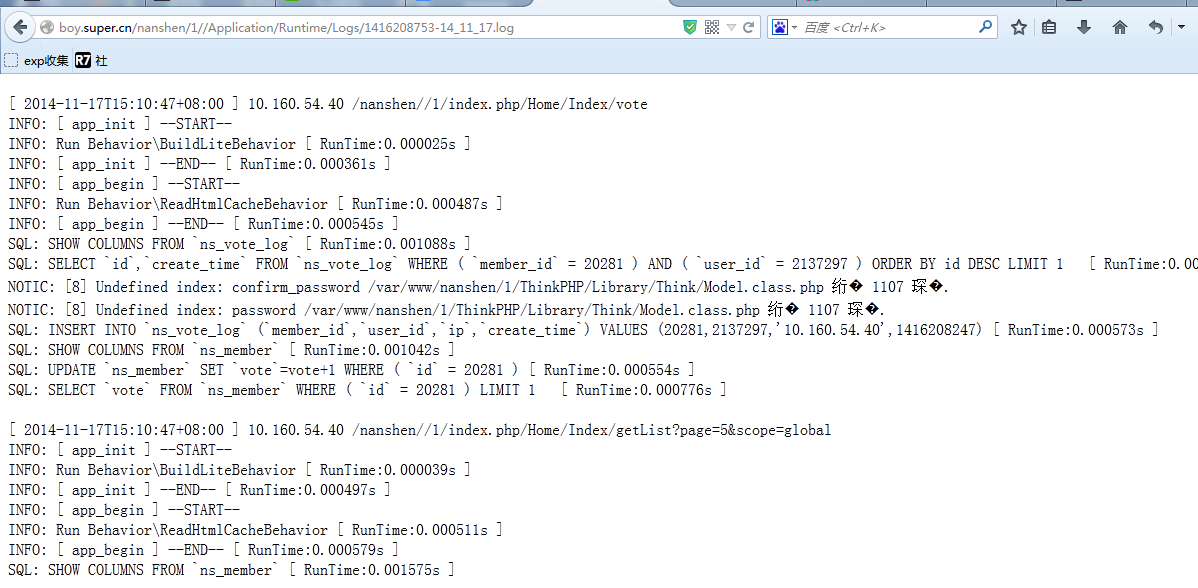

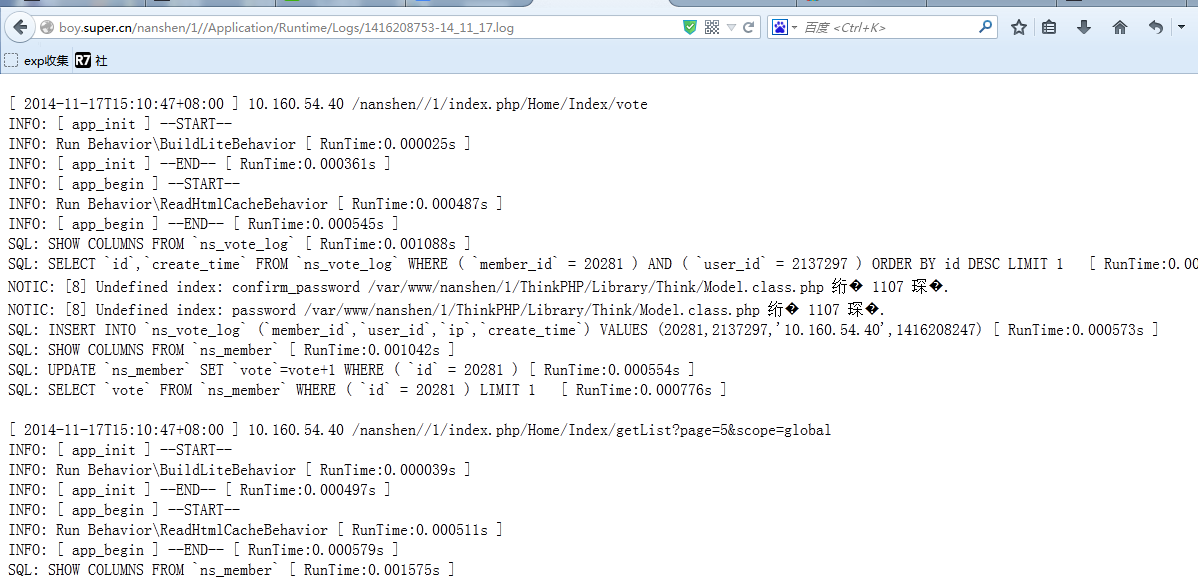

男神女神上传图标任意后最http://super-nanshen.qiniudn.com/avatar_2014-11-28_54780361bdea1.jsp?f=1.txt&t=123

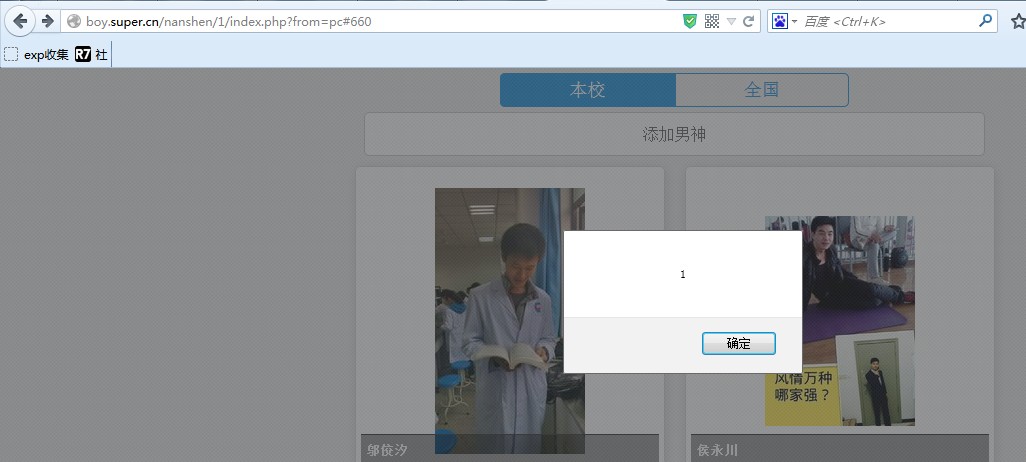

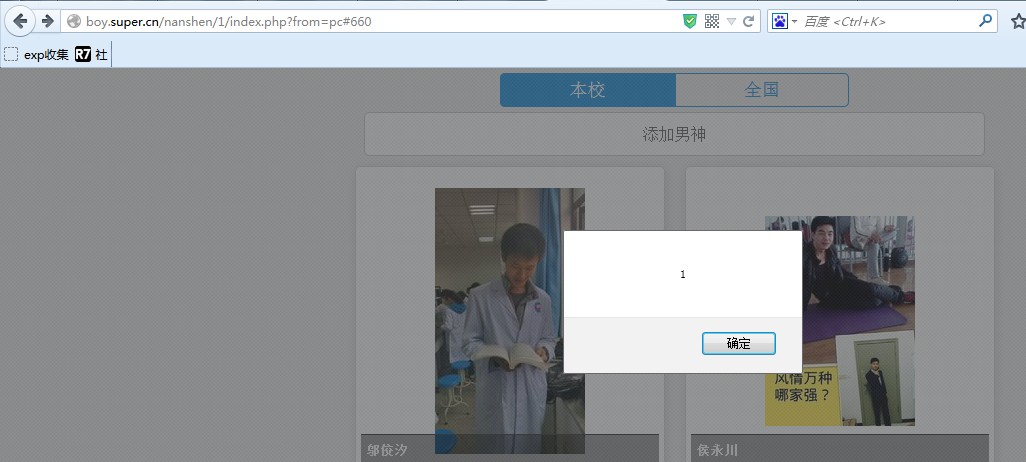

以及储存xss

http://boy.super.cn/nanshen//1/index.php/Home/Index/getList?page=1&scope=global

任意目录浏览

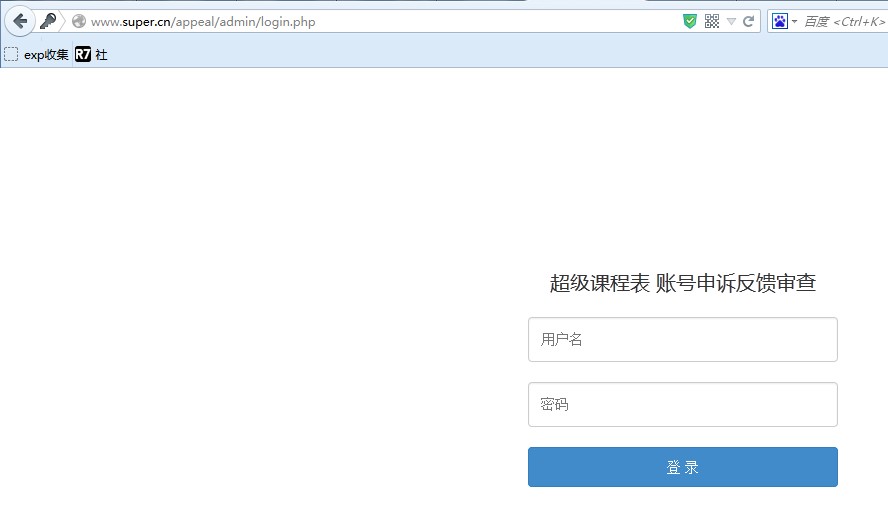

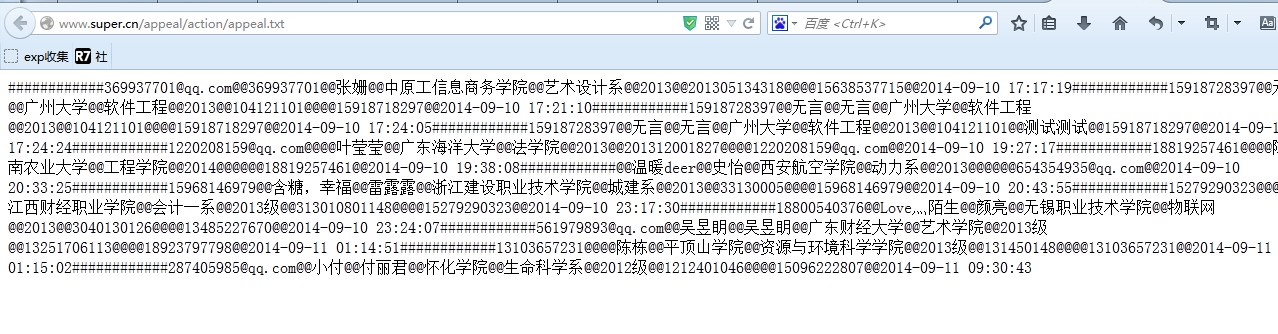

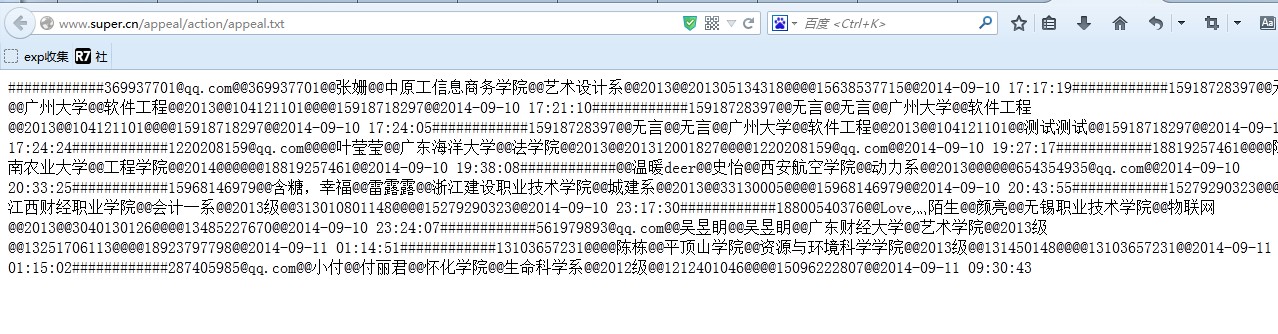

信息泄露http://www.super.cn/appeal/action/appeal.txt

漏洞证明:

修复方案:

你们有专业的团队!

版权声明:转载请注明来源 azuer@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-04 16:42

厂商回复:

最新状态:

暂无