漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

国家邮政局运维人员安全意识不足导致官方邮件账号泄露可发送官方邮件(spb.gov.cn)

相关厂商:

漏洞作者:

提交时间:

2014-12-03 15:01

修复时间:

2015-01-17 15:02

公开时间:

2015-01-17 15:02

漏洞类型:

重要敏感信息泄露

危害等级:

低

自评Rank:

1

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-12-03: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经确认,细节仅向厂商公开

2014-12-13: 细节向核心白帽子及相关领域专家公开

2014-12-23: 细节向普通白帽子公开

2015-01-02: 细节向实习白帽子公开

2015-01-17: 细节向公众公开

简要描述:

邮箱账户密码未及时修改

详细说明:

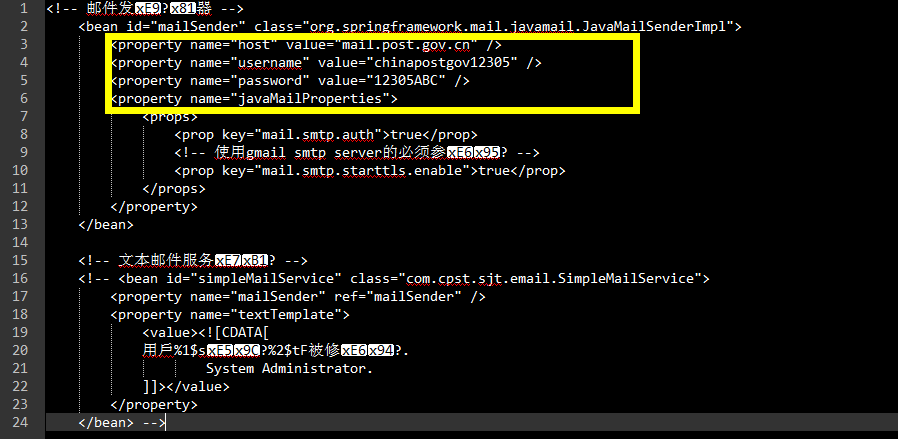

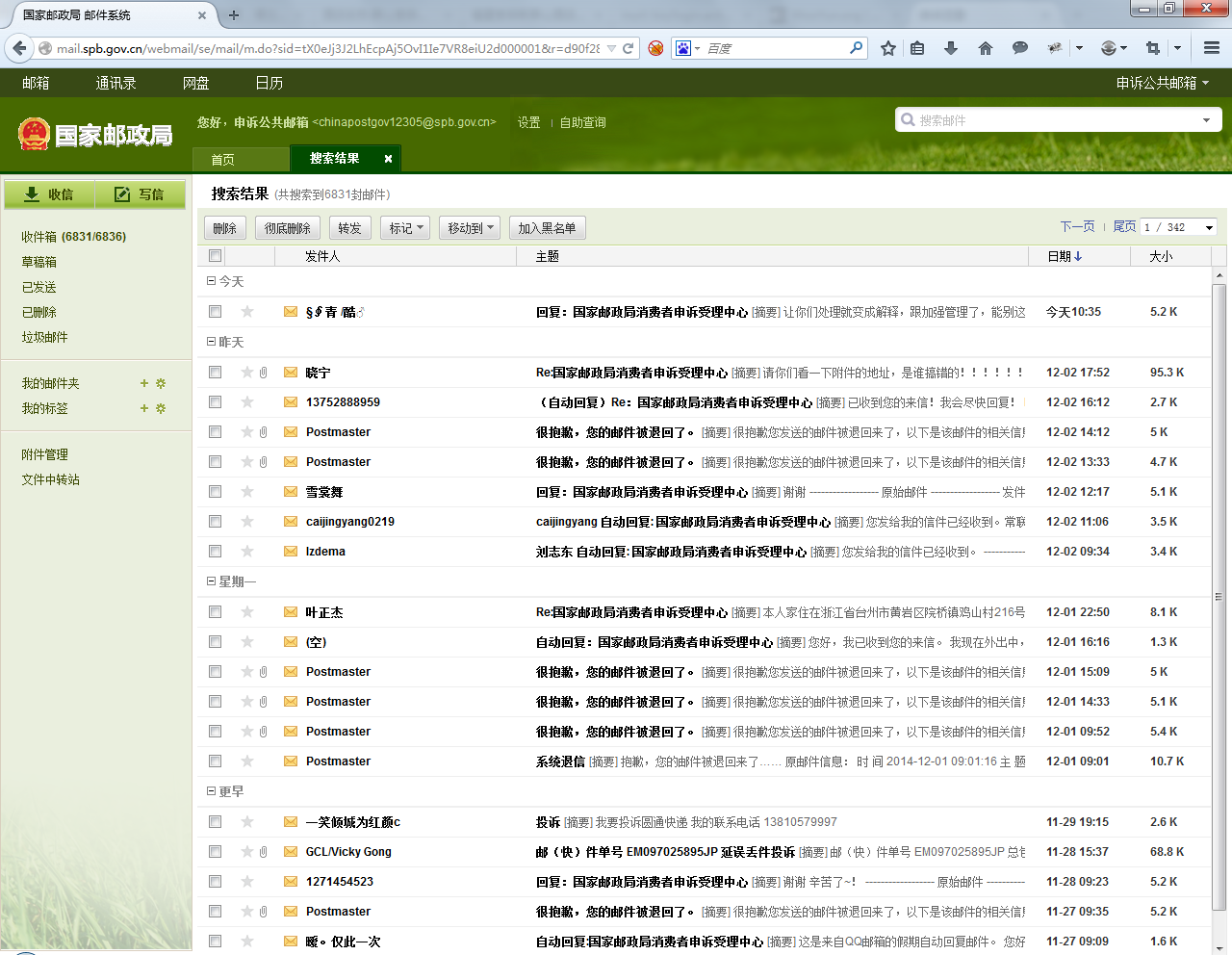

去年7月份爆发的struts漏洞,国家邮政局躺枪,当时扫描的时候意外获取了配置文件中的邮件账号和密码,今天尝试登陆,居然登陆成功,可见运维人员只是简单的打了补丁,那些密码神马的根本没去管,安全意识真差

漏洞证明:

修复方案:

打补丁后及时修改相关的用户名和密码

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-03 15:31

厂商回复:

谢谢

最新状态:

暂无