漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

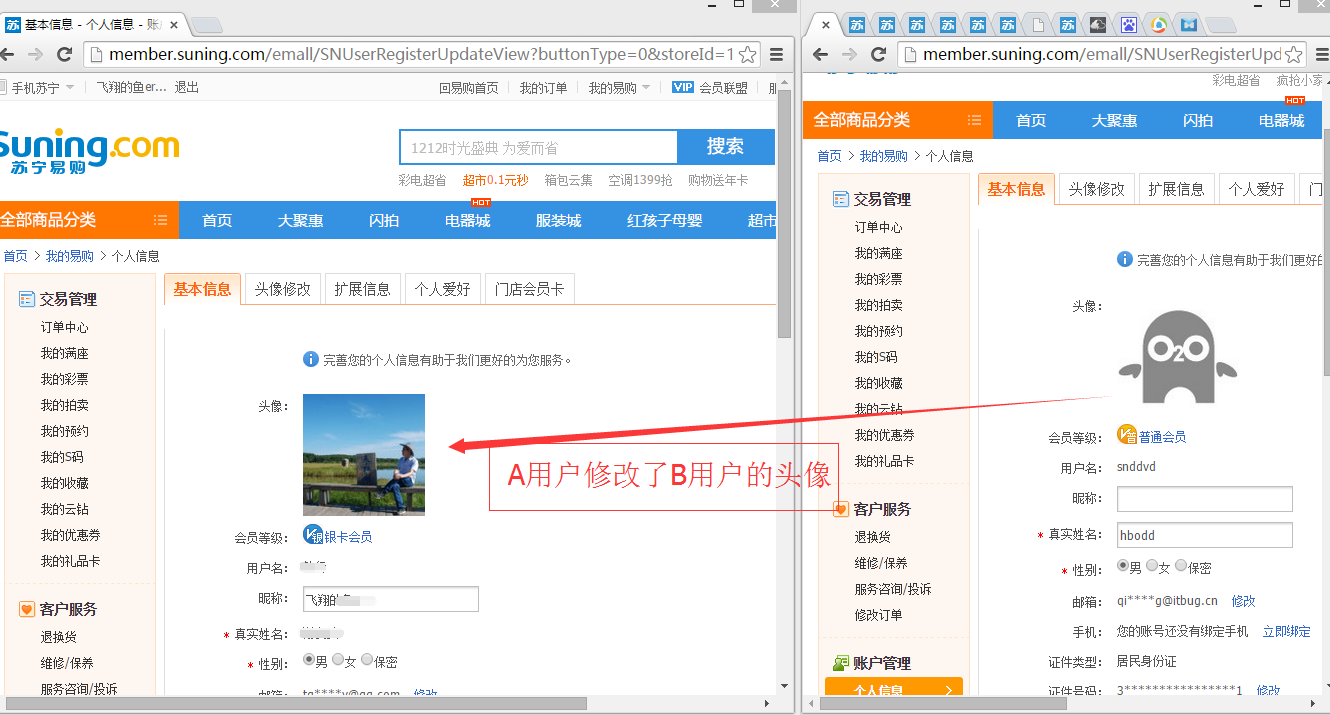

苏宁旗下某网站存在越权篡改的漏洞

相关厂商:

漏洞作者:

提交时间:

2014-12-12 12:20

修复时间:

2014-12-17 12:22

公开时间:

2014-12-17 12:22

漏洞类型:

设计缺陷/逻辑错误

危害等级:

中

自评Rank:

5

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-12-12: 细节已通知厂商并且等待厂商处理中

2014-12-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

苏宁,透过你的简历,还不理我~看看你们的测试给你留下的坑吧~

详细说明:

操作步骤:

1、注册两个苏宁旗易购网的账号A,B;

2、以用户A登录,修改用户B的资料,以下以修改用途B的头像为例;

3、打开https://zhishi.suning.com/zhishitang/photo/setting.jsp?custNum=5205000xxx;其中5205000xxx为用户B的id;

4、在页面修改用户B的图像,然后提交;

5、用户B登录后,发现自己的图像已被修改;

漏洞证明:

修复方案:

用户修改资料时进行权限验证,用户的资料仅当前用户可以修改

版权声明:转载请注明来源 乾行@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-17 12:22

厂商回复:

最新状态:

暂无