漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-15: 细节已通知厂商并且等待厂商处理中

2014-12-15: 厂商已经确认,细节仅向厂商公开

2014-12-25: 细节向核心白帽子及相关领域专家公开

2015-01-04: 细节向普通白帽子公开

2015-01-14: 细节向实习白帽子公开

2015-01-29: 细节向公众公开

简要描述:

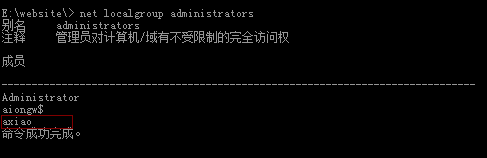

利用后门对西北工业大学的一次提权(发现其他隐藏帐号)

详细说明:

http://tijianzhan.nwpu.edu.cn/

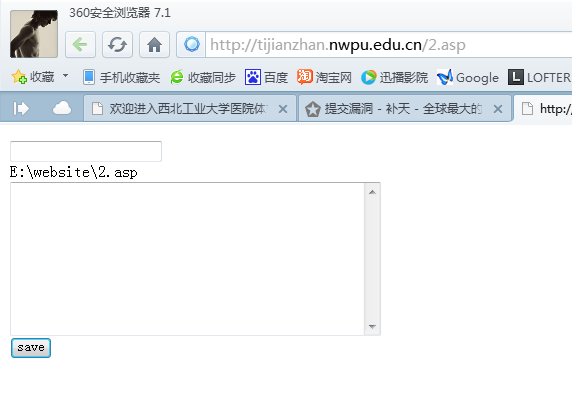

利用发现的后门上传一句话木马,菜刀连之

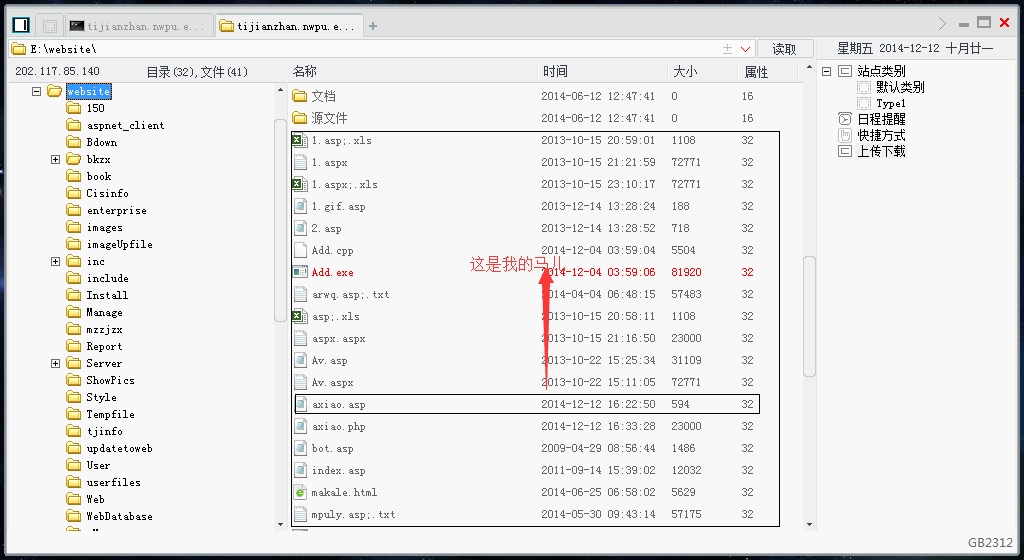

发现已成养马场.而且shell 全盘都可访问....我也是醉了.

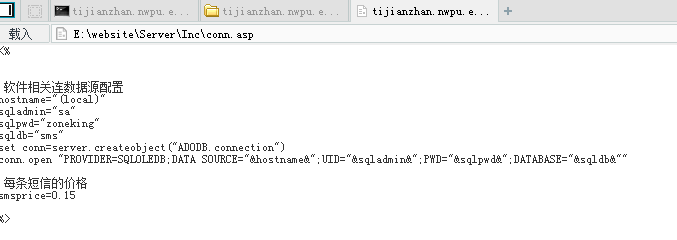

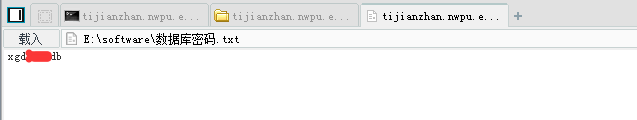

看看菜刀的远程终端能不能用....发现可以net user 但是创建不了用户.那么我们就试试别的方法.例如数据库提权,寻找一下数据库链接文件,

这里显示数据库连接密码是zoneking

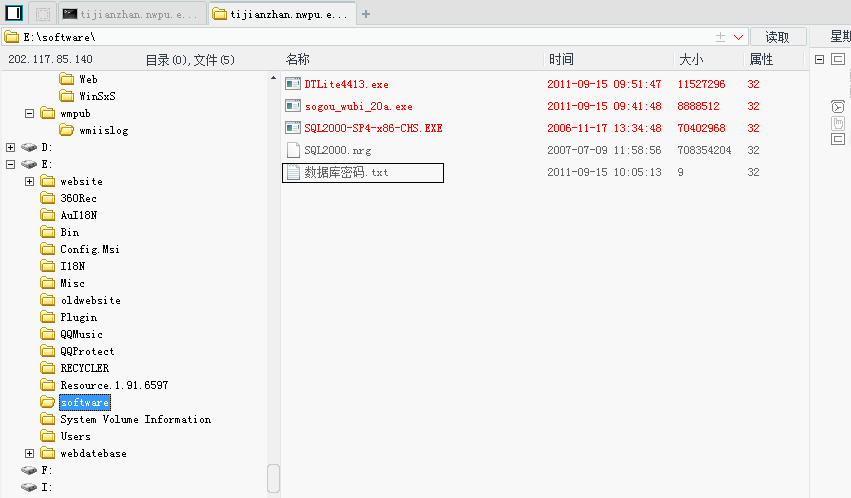

利用别人传的大马连接数据库发现连接失败...看来这个密码不对,我就继续寻找

看来这是管理员记不住密码顺手存的.我们打开看看

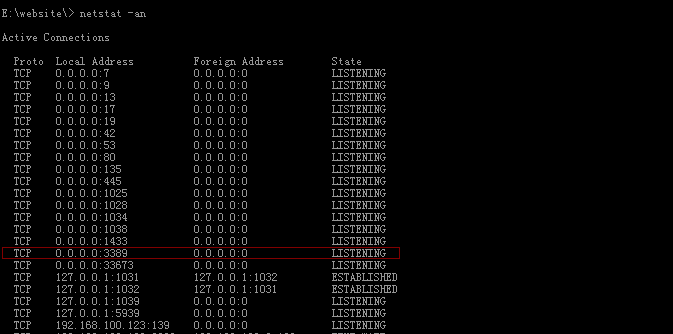

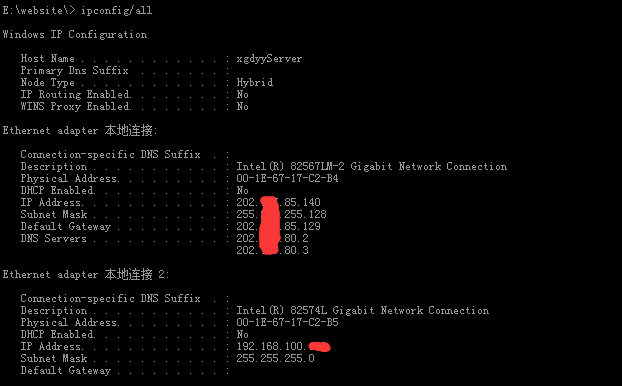

我们用这个试试.成功提权...并且3389端口开启...没有连接服务器...怕影响管理员工作.附上几张命令截图

提权留下的帐号axiao已经删除,未脱裤..未登录服务器

漏洞证明:

利用发现的后门上传一句话木马,菜刀连之

发现已成养马场.而且shell 全盘都可访问....我也是醉了.

看看菜刀的远程终端能不能用....发现可以net user 但是创建不了用户.那么我们就试试别的方法.例如数据库提权,寻找一下数据库链接文件,

这里显示数据库连接密码是zoneking

利用别人传的大马连接数据库发现连接失败...看来这个密码不对,我就继续寻找

看来这是管理员记不住密码顺手存的.我们打开看看

我们用这个试试.成功提权...并且3389端口开启...没有连接服务器...怕影响管理员工作.附上几张命令截图

修复方案:

经常维护站点

提高安全意识

版权声明:转载请注明来源 阿啸@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-12-15 10:27

厂商回复:

通知用户处理中

最新状态:

暂无