漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-13: 细节已通知厂商并且等待厂商处理中

2014-12-17: 厂商已经确认,细节仅向厂商公开

2014-12-27: 细节向核心白帽子及相关领域专家公开

2015-01-06: 细节向普通白帽子公开

2015-01-16: 细节向实习白帽子公开

2015-01-27: 细节向公众公开

简要描述:

都都宝绕过硬件设备的一系列攻击

详细说明:

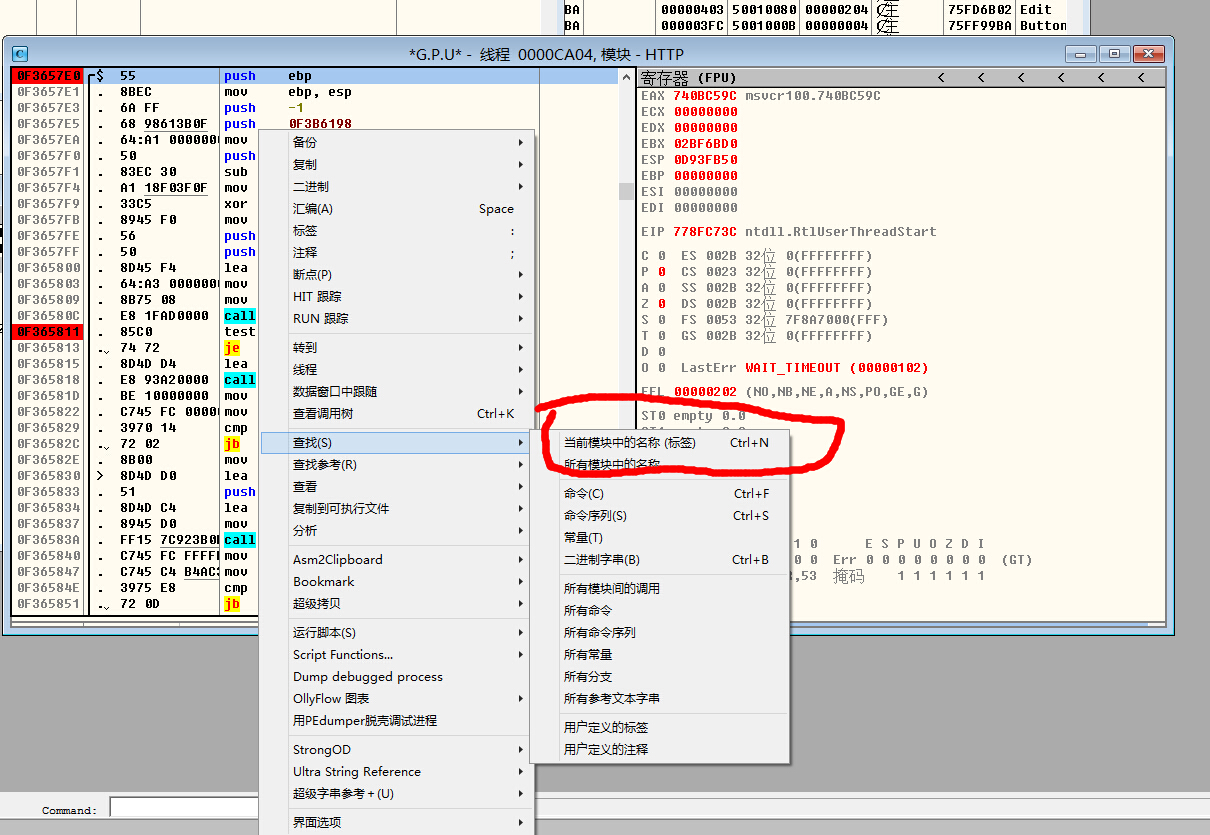

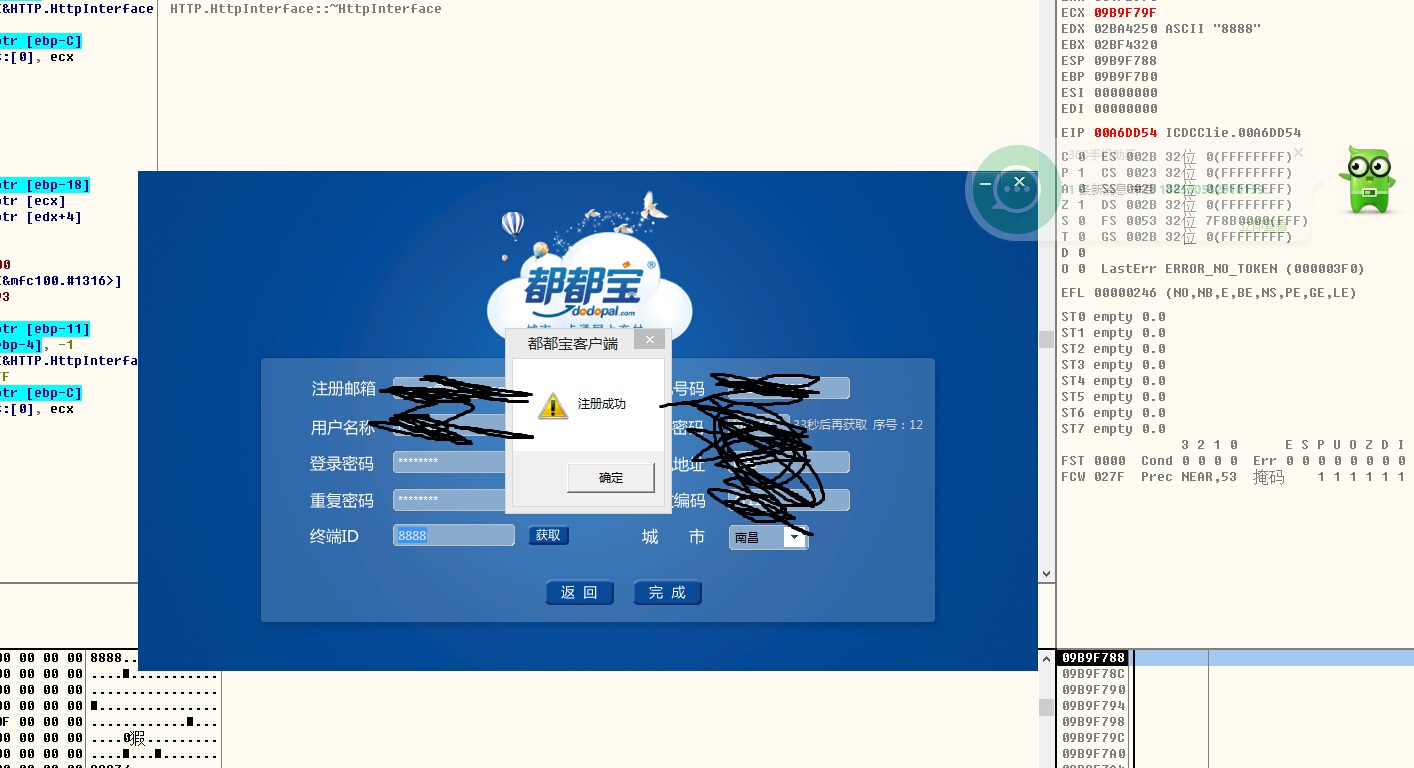

首先,通过注册的时候提示未找到硬件,找到关键点,查看下断。

点击获取硬件码

0F36580C |. E8 1FAD0000 call 0F370530

0F365811 |. 85C0 test eax, eax ---修改eax的返回值,让他以为我插着设备,他进入到了0F365887

0F365813 |. 74 72 je short 0F365887

0F365887 |> \833D B0FA3F0F>cmp dword ptr [F3FFAB0], 10

0F36588E |. A1 9CFA3F0F mov eax, dword ptr [F3FFA9C] ---然后修改此处的值修改ID,让他读出我的设备ID。我修改为38383838 即为8888

0F365893 |. 73 05 jnb short 0F36589A

0F365895 |. B8 9CFA3F0F mov eax, 0F3FFA9C

漏洞证明:

修复方案:

ocx后续的支付应该也有问题,没有时间深入测试。

版权声明:转载请注明来源 锄禾哥@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-17 16:20

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无