漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某外企人力资源服务公司服务器沦陷20W用户信息泄露

相关厂商:

漏洞作者:

提交时间:

2014-12-23 10:15

修复时间:

2015-02-06 10:16

公开时间:

2015-02-06 10:16

漏洞类型:

用户资料大量泄漏

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-12-23: 细节已通知厂商并且等待厂商处理中

2014-12-24: 厂商已经确认,细节仅向厂商公开

2015-01-03: 细节向核心白帽子及相关领域专家公开

2015-01-13: 细节向普通白帽子公开

2015-01-23: 细节向实习白帽子公开

2015-02-06: 细节向公众公开

简要描述:

涉及几百家国内外知名企业企业,

知名企业的第三方服务商安全有待关注。

详细说明:

fesco.com.cn

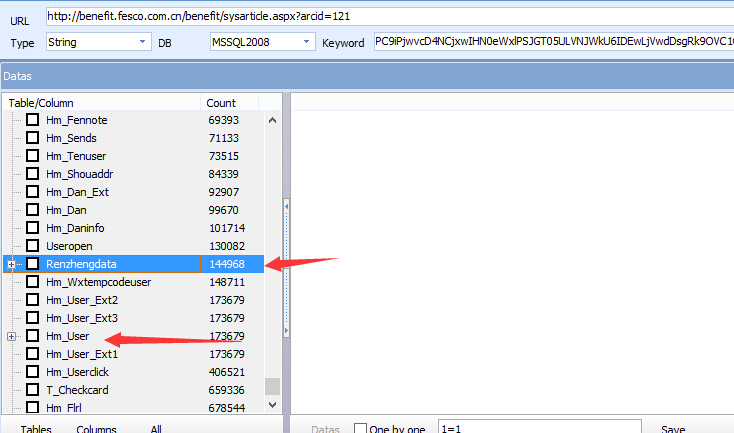

一、注入:

注入

不多说 不深入。

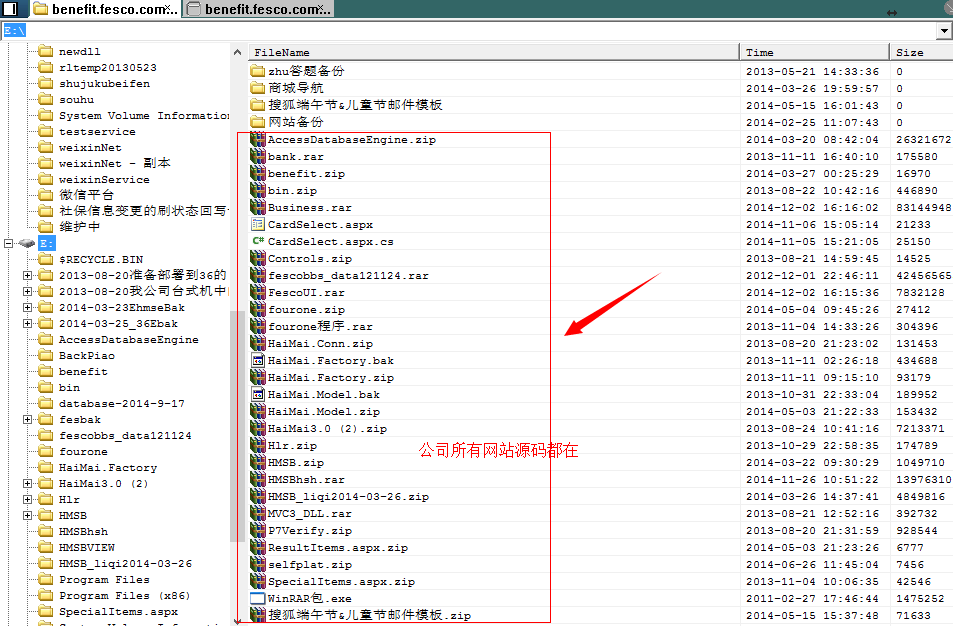

二、任意上传

提问 上传图片直接aspx文件 即可

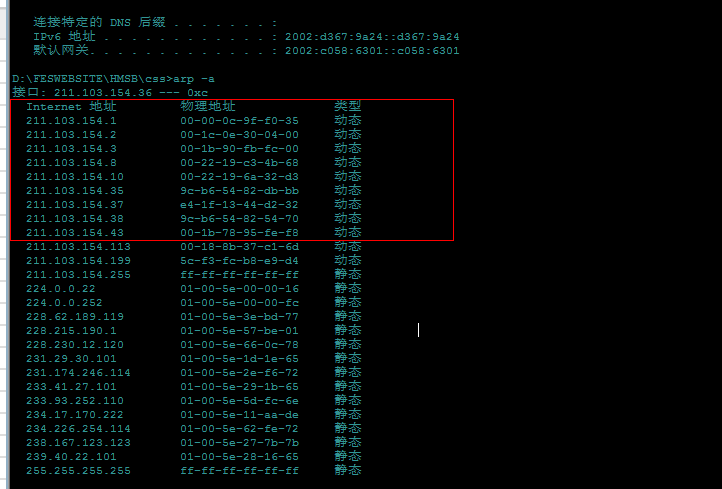

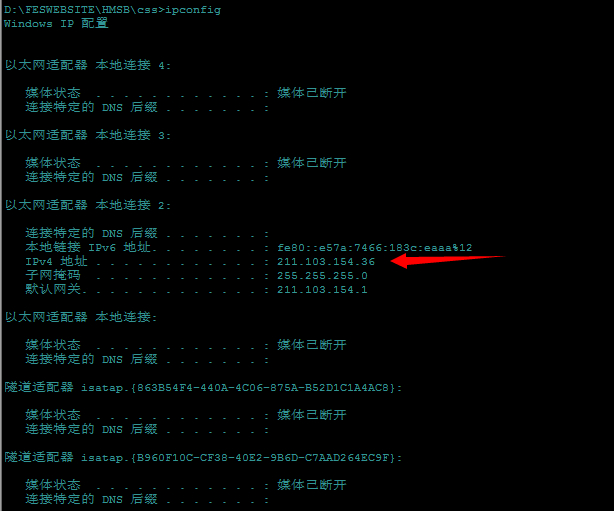

拿下服务器

所以网站源码

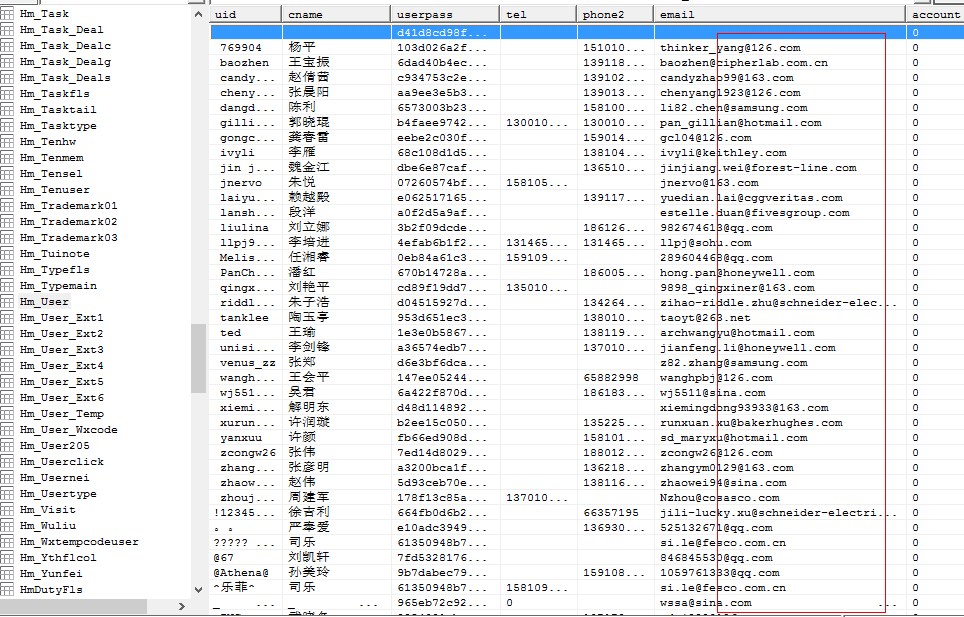

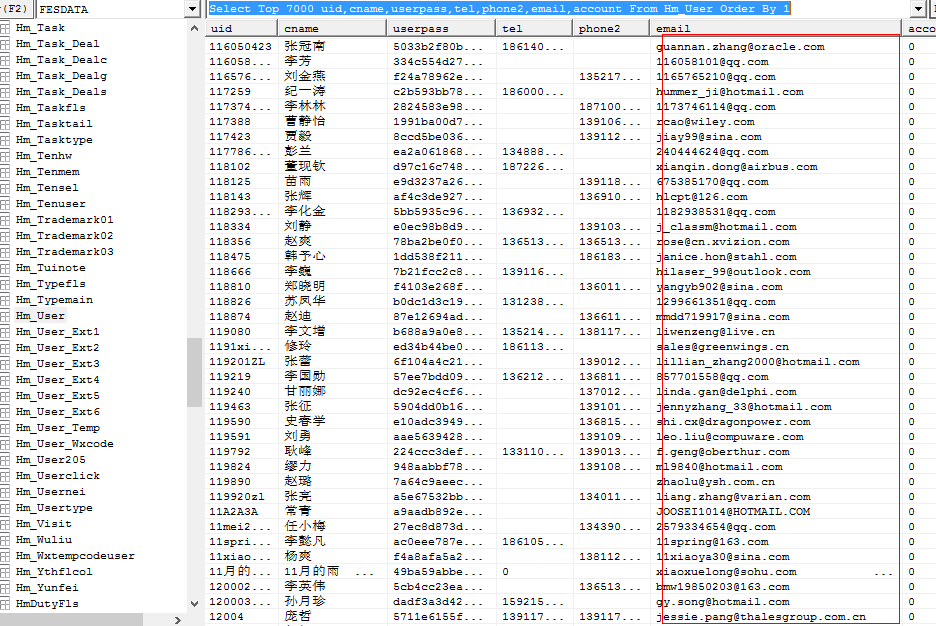

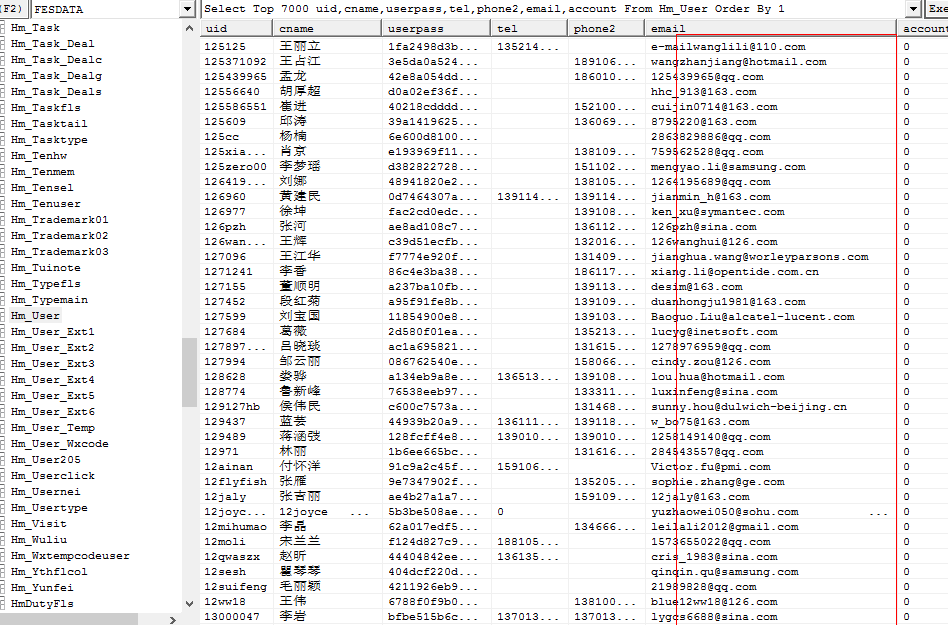

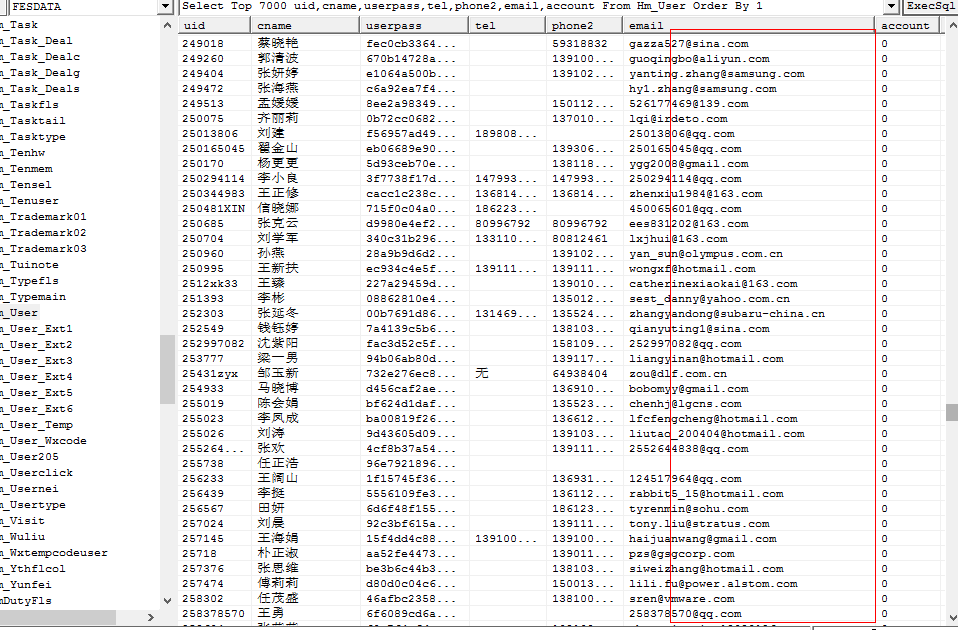

简单查询下前7K+的用户: 谁家的自己看邮箱后缀认领

一共近20W用户信息,涉及几百家国内外知名企业

漏洞证明:

···

修复方案:

改~ 问题很多

版权声明:转载请注明来源 爱上平顶山@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-24 10:03

厂商回复:

感谢您的反馈,我方已安排人员进行处理,谢谢。

最新状态:

2014-12-24:经过紧急修复,目前所提出的漏洞皆已修复。非常感谢 @爱上平顶山 的及时发现,这也为我们敲响了警钟,在接下来的工作中,我们会严格加强管理。