漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-20: 细节已通知厂商并且等待厂商处理中

2014-12-22: 厂商已经确认,细节仅向厂商公开

2015-01-01: 细节向核心白帽子及相关领域专家公开

2015-01-11: 细节向普通白帽子公开

2015-01-21: 细节向实习白帽子公开

2015-02-03: 细节向公众公开

简要描述:

一个呈现用户提交的表单内容的详细页面没有合适的权限验证,导致可以遍历获取所有表单的所有用户的提交内容,可能包括有用户的名字、联系方式、单位、职位、IP地址、操作系统和浏览器信息,不排除其他敏感信息。

详细说明:

随便注册一个 jinshuju.net 的用户,登陆之后,就可以在浏览器里用

这样的 url 来访问 QHzTX7 这个表单的用户的提交内容。如果把 QHzTX7 叫做表单的 id 的话,Google jinshuju.net/f/ 可以得到很多表单的 id,写程序遍历也可以。

我是从金数据的一个 UI bug 发现异常的:用户对特定表单的提交内容被显示在一个表格里,表格头部有小箭头可以排序,如果不点小箭头,单击表格中的一行,弹出框里显示自己的提交内容,只要点一下排序,再单击表格中的一行,就会出现别人的内容了。稍有心的用户就能发现异常。

漏洞证明:

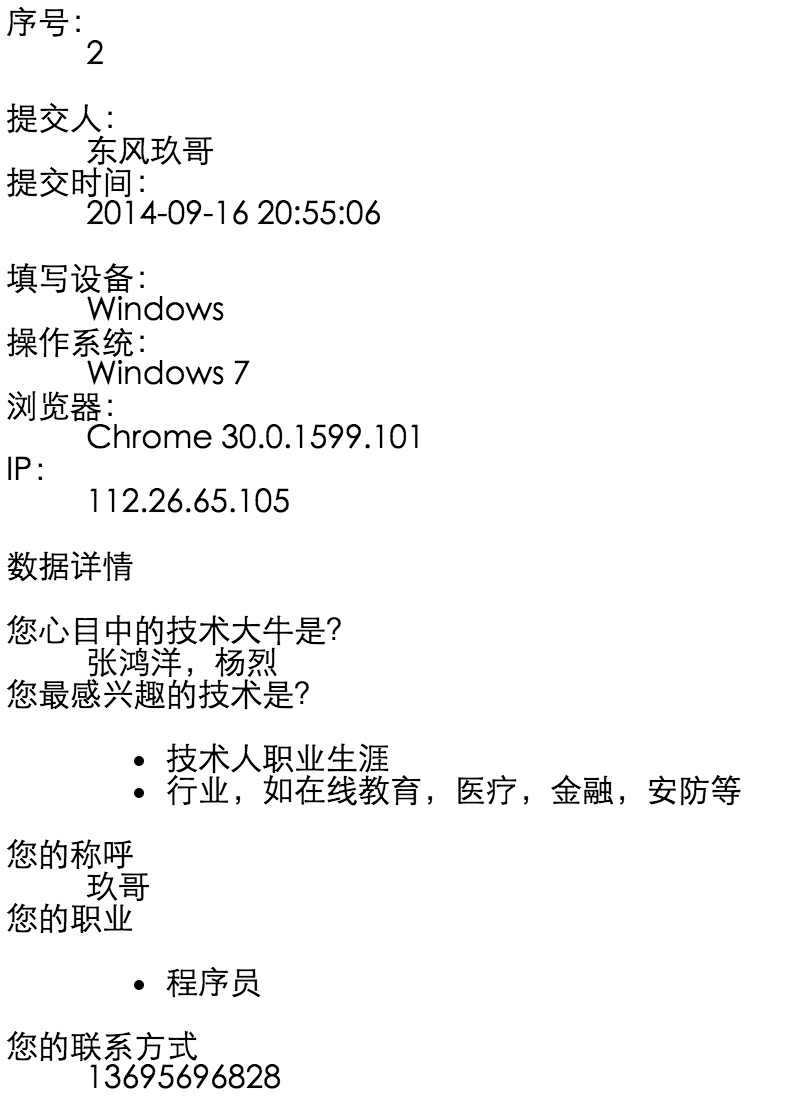

漏洞证明的步骤包含在详细说明里面。找了一个看起来没什么敏感信息的提交截图。

https://jinshuju.net/forms/FSSYCZ/es_my_entries/detail_index?page=1

修复方案:

加强权限验证。修复 UI bug。

版权声明:转载请注明来源 丁半灯@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-22 18:47

厂商回复:

新功能上线后,系统权限漏洞,已经在处理。

最新状态:

暂无