漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

看我如何拿下中粮集团大部分系统的

相关厂商:

漏洞作者:

提交时间:

2014-12-21 10:18

修复时间:

2014-12-26 10:20

公开时间:

2014-12-26 10:20

漏洞类型:

服务弱口令

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-12-21: 细节已通知厂商并且等待厂商处理中

2014-12-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我家是开黑店的……

详细说明:

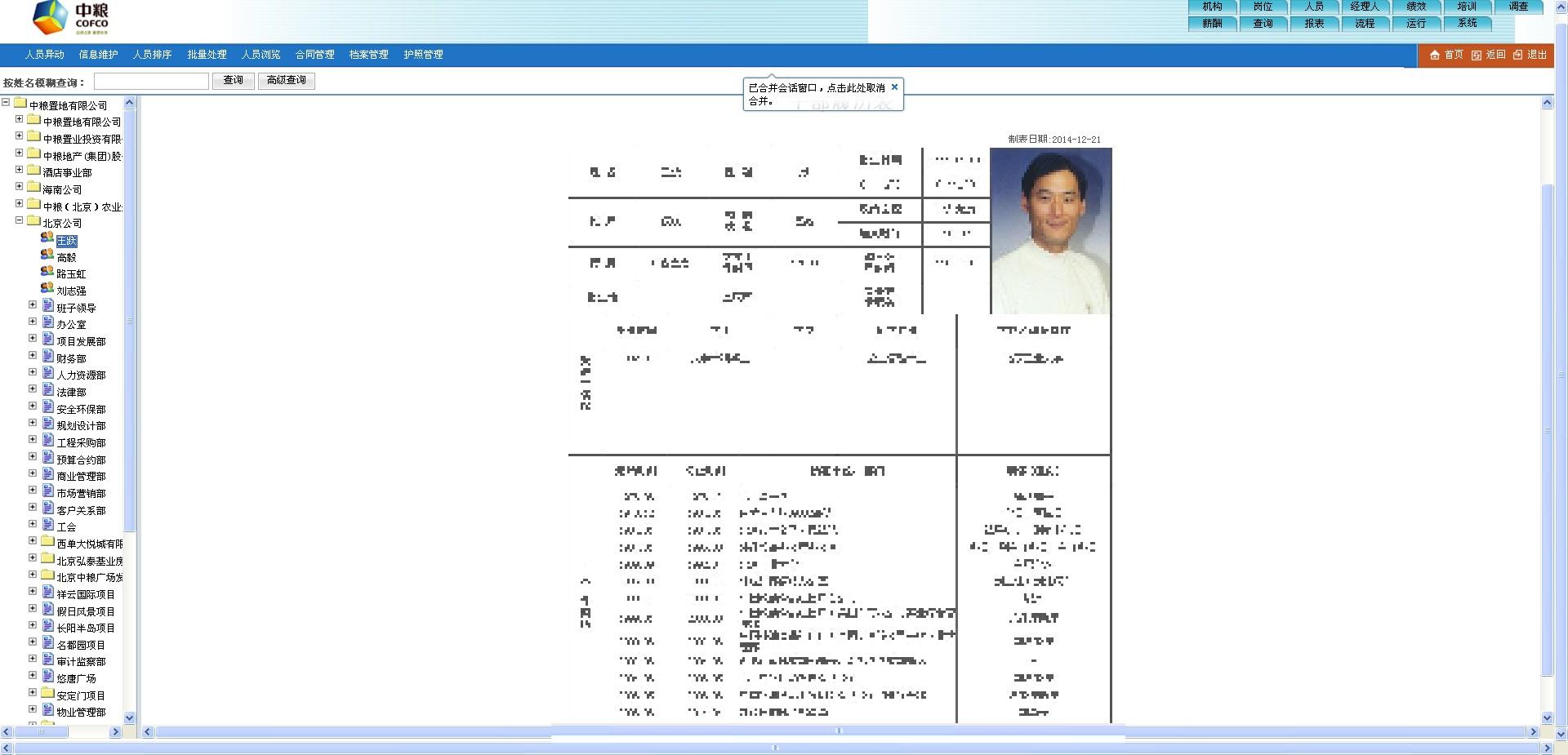

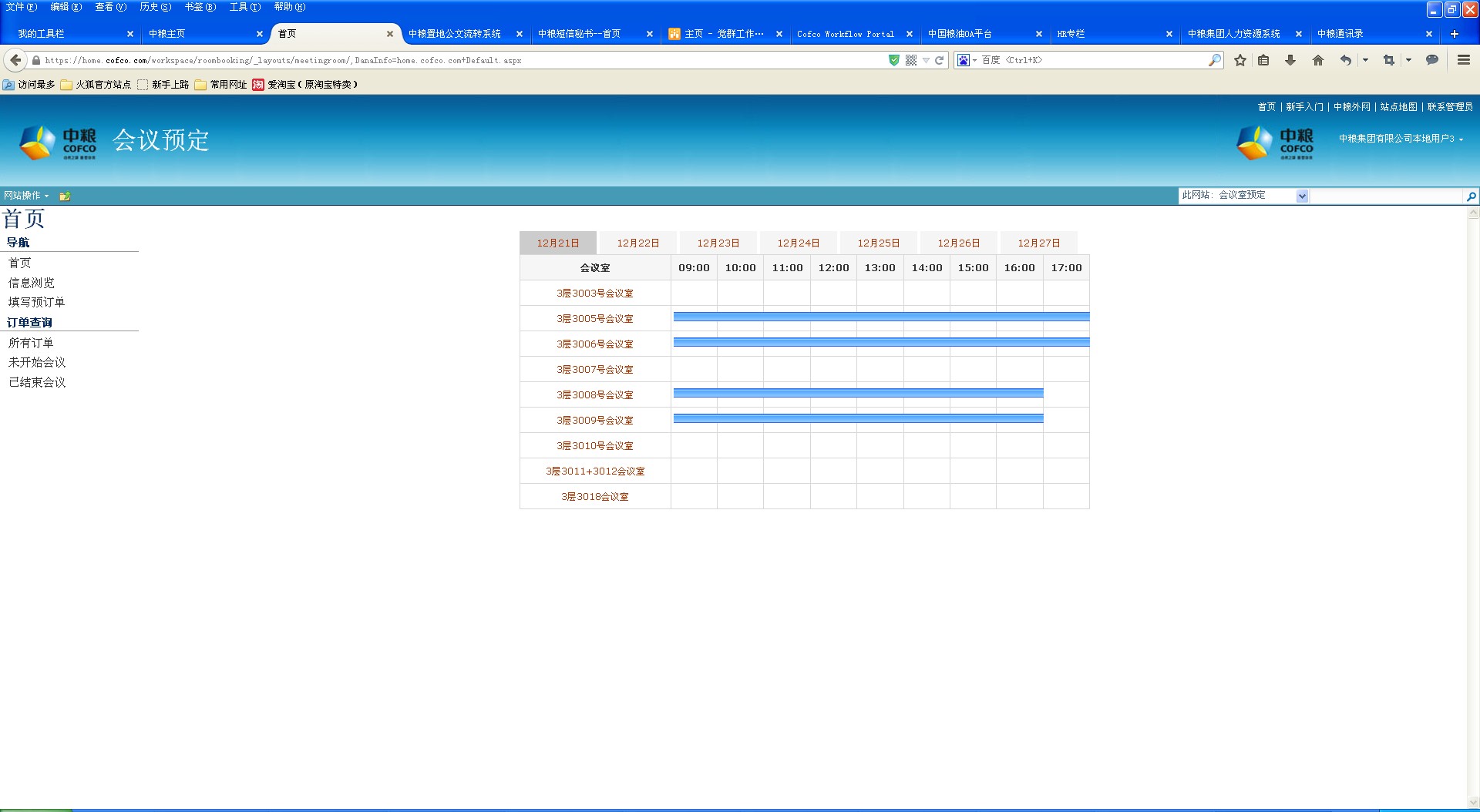

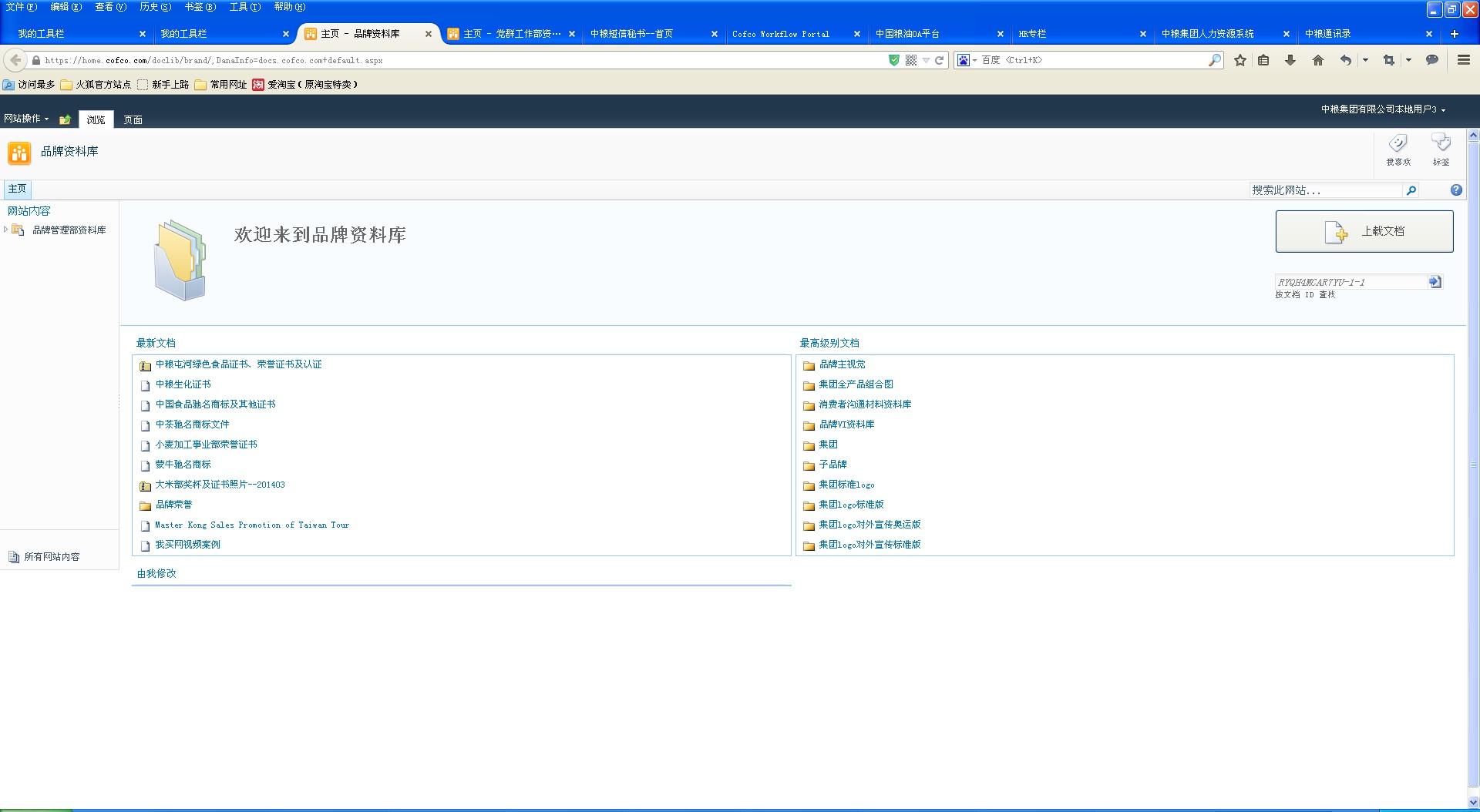

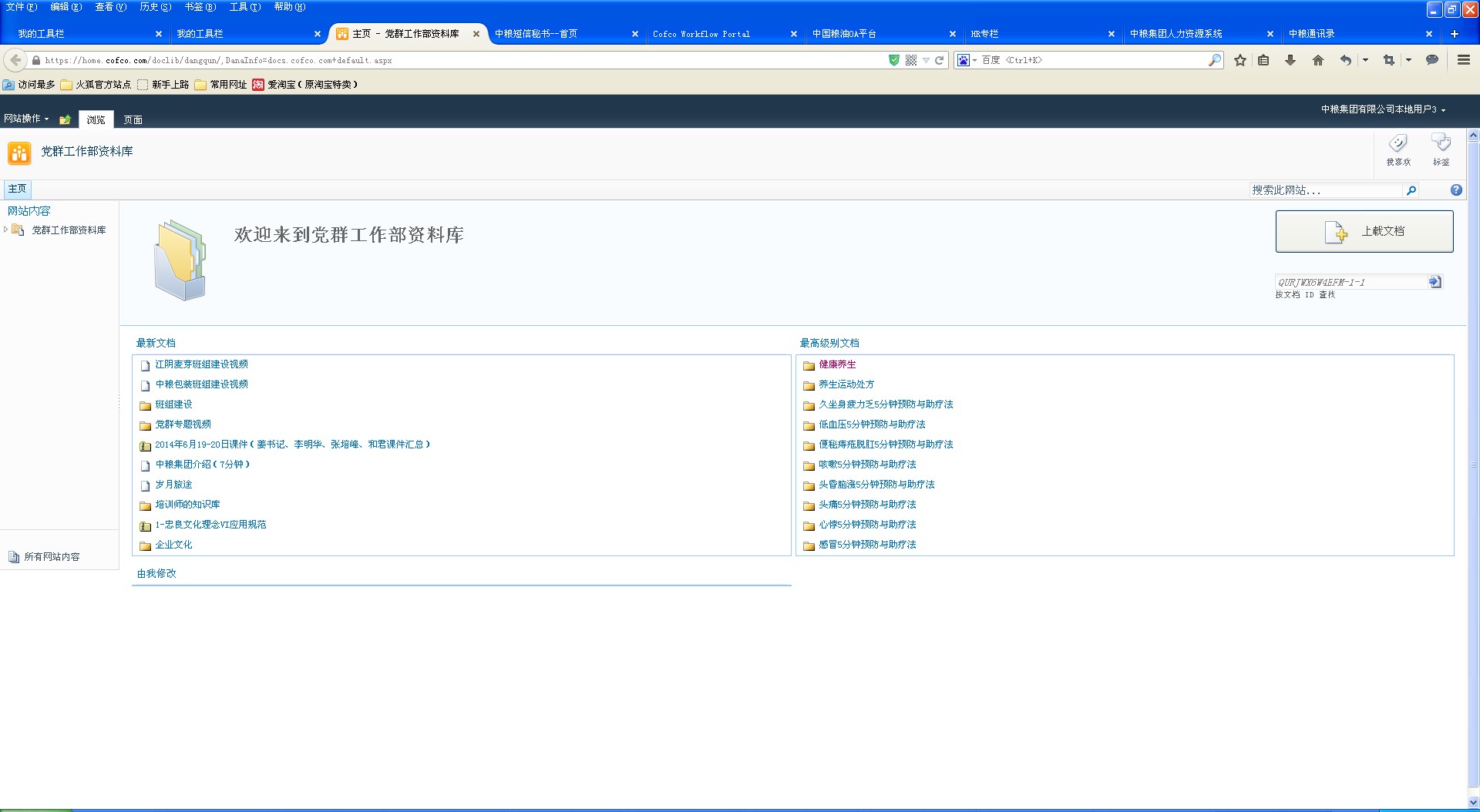

http://ehr.cofco.com/

绕口令 test test

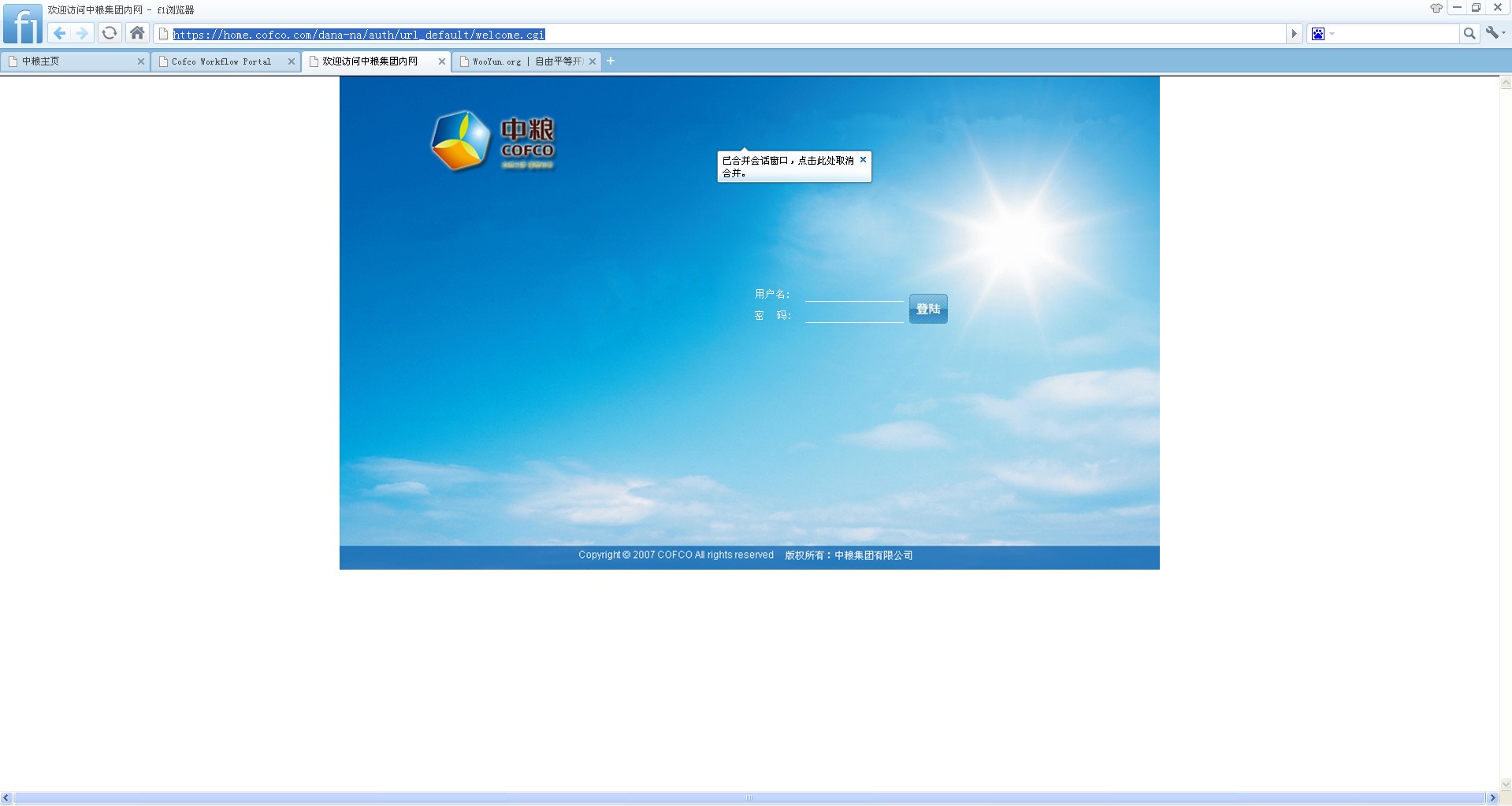

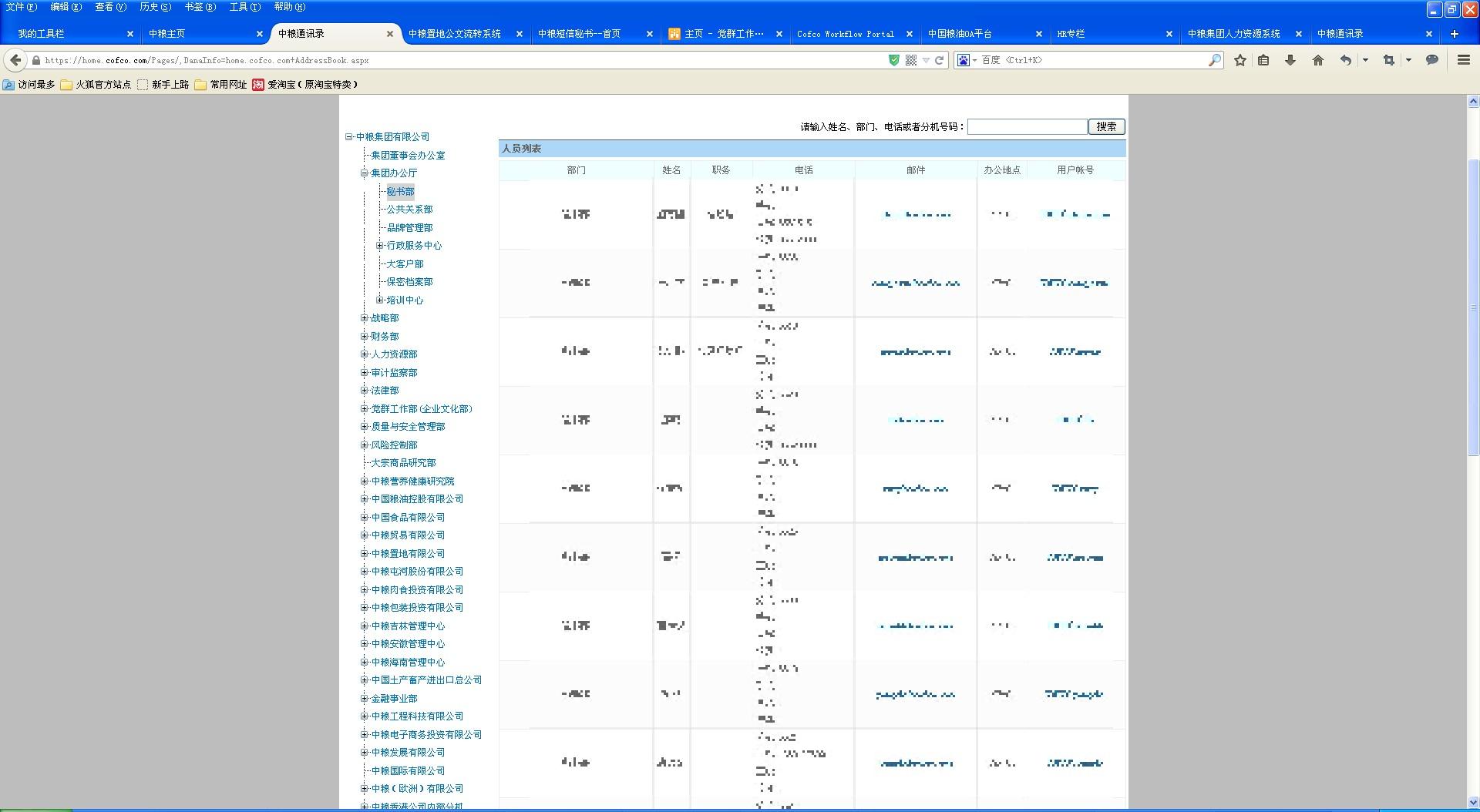

https://home.cofco.com/dana-na/auth/url_default/welcome.cgi

test3 test3

这个更加牛逼

等等等等 就不截图了………… 截图到手都累了

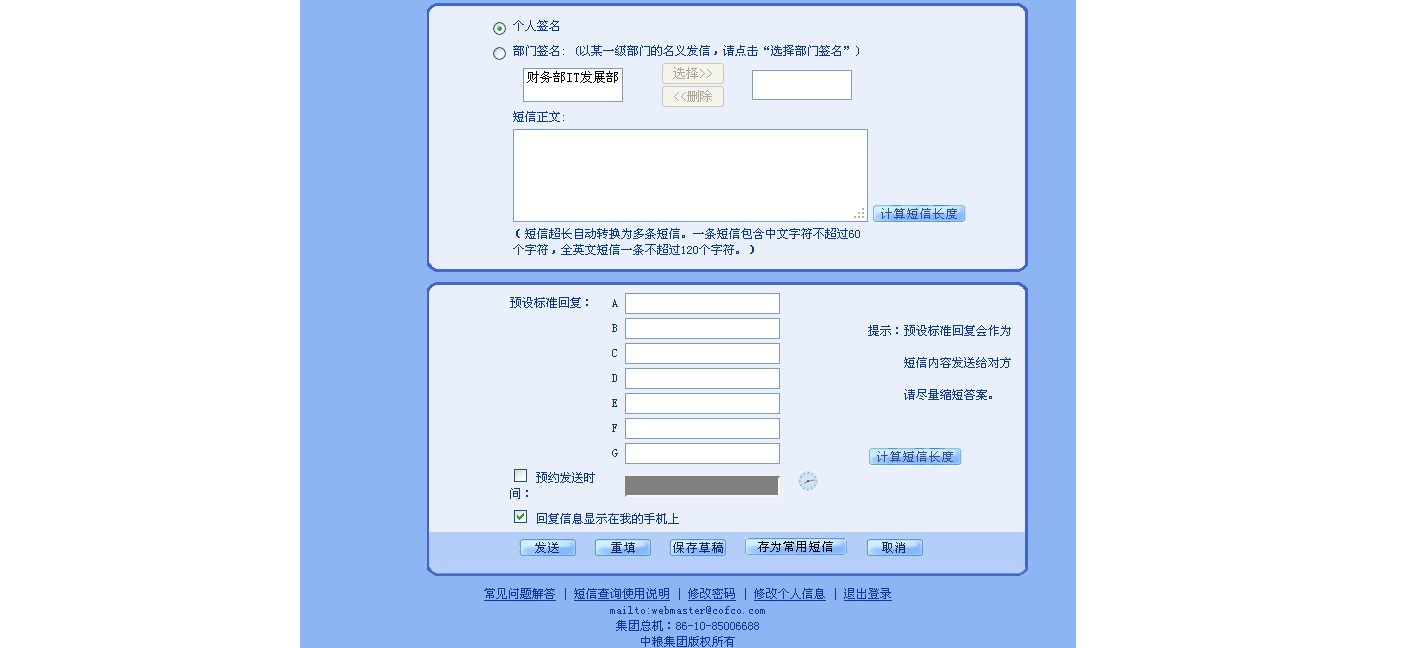

等等 还有个短信的

https://home.cofco.com/entsmsfront/,DanaInfo=sms.cofco.com+indexAction.do

admin'or'1'='1

admin'or'1'='1

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-26 10:20

厂商回复:

最新状态:

暂无

![N3`D2(QH`0PZJG[_8H0A]]K.jpg](https://img.wooyun.laolisafe.com/upload/201412/21050052f614145dcdad597ae2462548f050d32c.jpg)

![Y8B[TWXQKJLN1`F$@)D]]{9.jpg](https://img.wooyun.laolisafe.com/upload/201412/21050626d8887561f46445ec664d5b3903e7e36a.jpg)

![46}C8B]4[55WOVQAP]%D_VM.jpg](https://img.wooyun.laolisafe.com/upload/201412/21051247c8c9e2ae050f5905b43144a2639f15f0.jpg)

![F@HBB9)C4K)V$FJWCR6%]~1.jpg](https://img.wooyun.laolisafe.com/upload/201412/21051744885e076fe89b4dcf10552ab2153fecb1.jpg)