漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-24: 细节已通知厂商并且等待厂商处理中

2014-12-25: 厂商已经确认,细节仅向厂商公开

2015-01-04: 细节向核心白帽子及相关领域专家公开

2015-01-14: 细节向普通白帽子公开

2015-01-24: 细节向实习白帽子公开

2015-02-07: 细节向公众公开

简要描述:

上次收到了你们滴礼物,一直都没有时间继续帮你们找找漏洞。。

现两枚漏洞奉上:

万达某招标系统越权访问+某分站整站源码下载

详细说明:

两漏洞合为一个 越权10+整站源码下载5 =15 应该不高么。。。这次礼物可以不给,rank记得给就好。。嘿嘿。

漏洞一:越权访问。

域名:https://tender.wanda.cn/

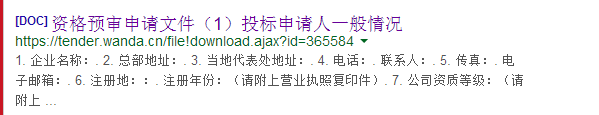

可以看到,从谷歌过去的链接是不能够直接访问的。。

然后把此链接访问两次:

https://tender.wanda.cn/file!download.ajax?id=365584

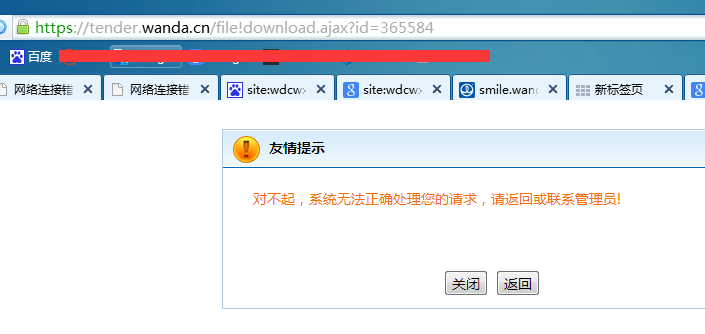

可以看到,就可以下载了。。

为什么访问次链接两次就可以下载了呢? 因为程序判断了来源地址,若是referer自己的域名则可以访问,第一次访问来源地址为谷歌,所以不能访问。来源地址为空,或者为自己的链接都可以访问。。。

我打开此页面:

https://tender.wanda.cn/

然后发现会跳转到登陆页面:

事实证明,刚才那几个模块需要登陆后才能访问。。

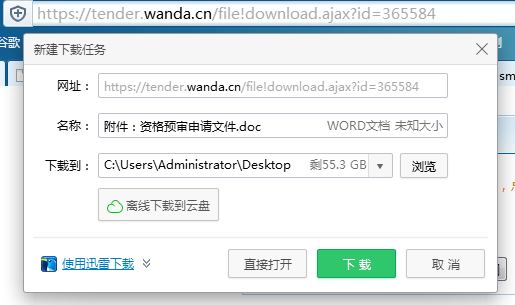

然后继续访问两次:

https://tender.wanda.cn/announcement_template!listWeb.ajax

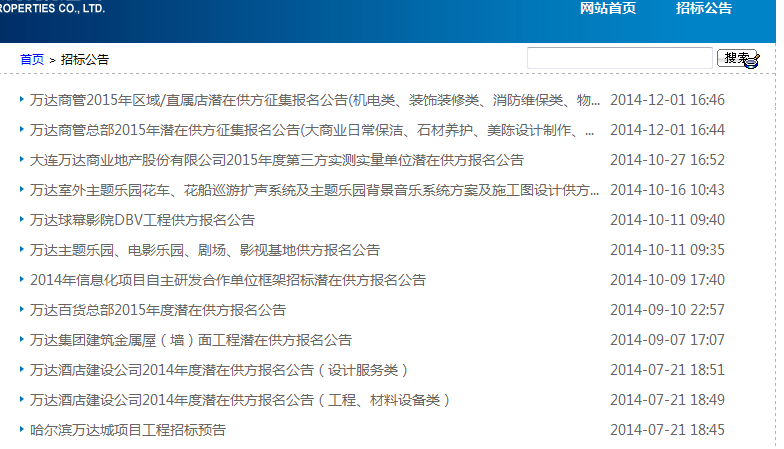

然后就查看各种招标信息,还可以下载任意的招标文档。

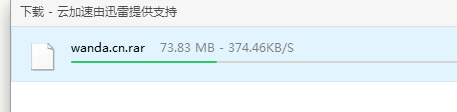

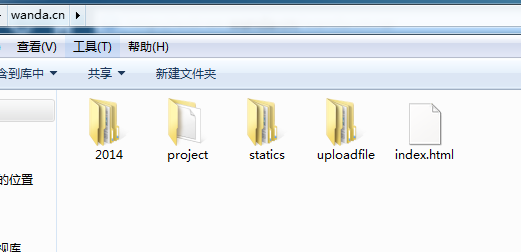

漏洞二:整站源码下载

http://wdcwx.wanda.cn/wanda.cn.rar

打开看下是不是你们的目录:

可以看到,整站源代码在此。

漏洞证明:

修复方案:

其实,漏洞报出来,有些并非有多么的严重。重要的是,需要你们转变一个安全的思维。。安全意识够了,漏洞自然就少了。

版权声明:转载请注明来源 风之传说@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-12-25 10:16

厂商回复:

感谢风之传说同学的关注与贡献!关于漏洞情况,第一个漏洞中提到的浏览与下载权限,据业务部门反馈,其设计就是可公开浏览与下载的。第二个漏洞业务部门还在继续评估。

最新状态:

暂无