漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-25: 细节已通知厂商并且等待厂商处理中

2014-12-26: 厂商已经确认,细节仅向厂商公开

2015-01-05: 细节向核心白帽子及相关领域专家公开

2015-01-15: 细节向普通白帽子公开

2015-01-25: 细节向实习白帽子公开

2015-02-08: 细节向公众公开

简要描述:

RT

详细说明:

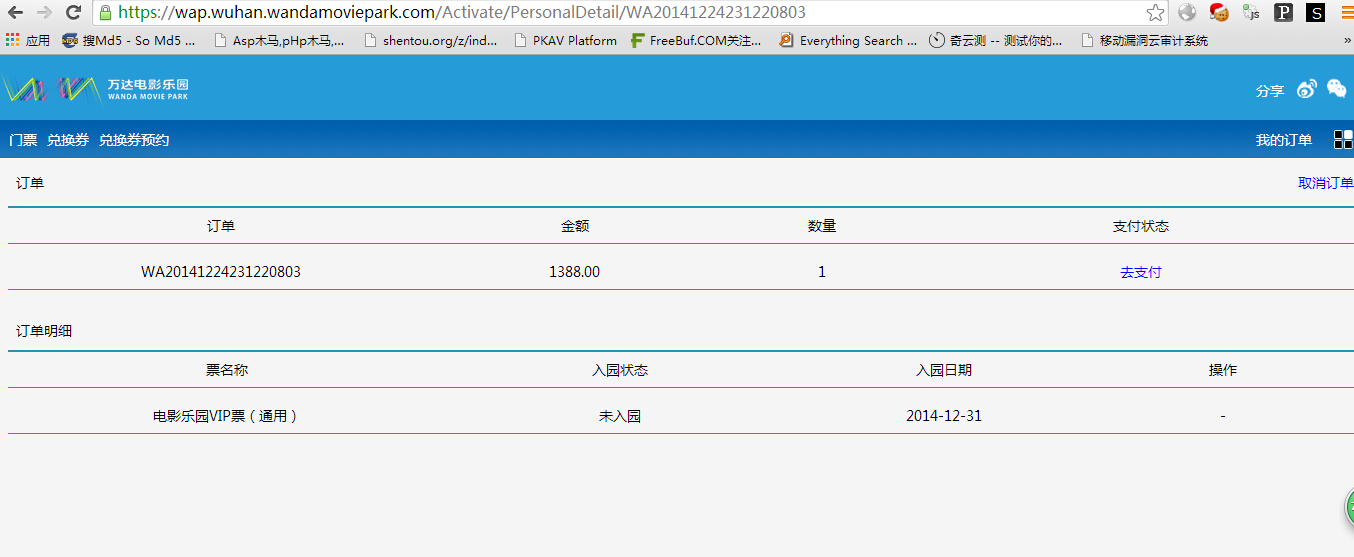

1. 越权操作存在于:https://wap.wuhan.wandamoviepark.com/

首先我用152******1测试帐号登录,并且下单:

然后用另一个测试帐号138******7登录并访问https://wap.wuhan.wandamoviepark.com/Activate/PersonalDetail/WA20141224231220803

最后发现,不用登录也可以访问该订单... 真是无语

然后在未登录的状态下点击取消订单,尽然还成功了...

看152*****1测试帐号里的订单状态:

想想也是醉了~~ 订单号采用时间方式命名:WA20141224231220803,具有规律下,可以批量的恶意取消订单

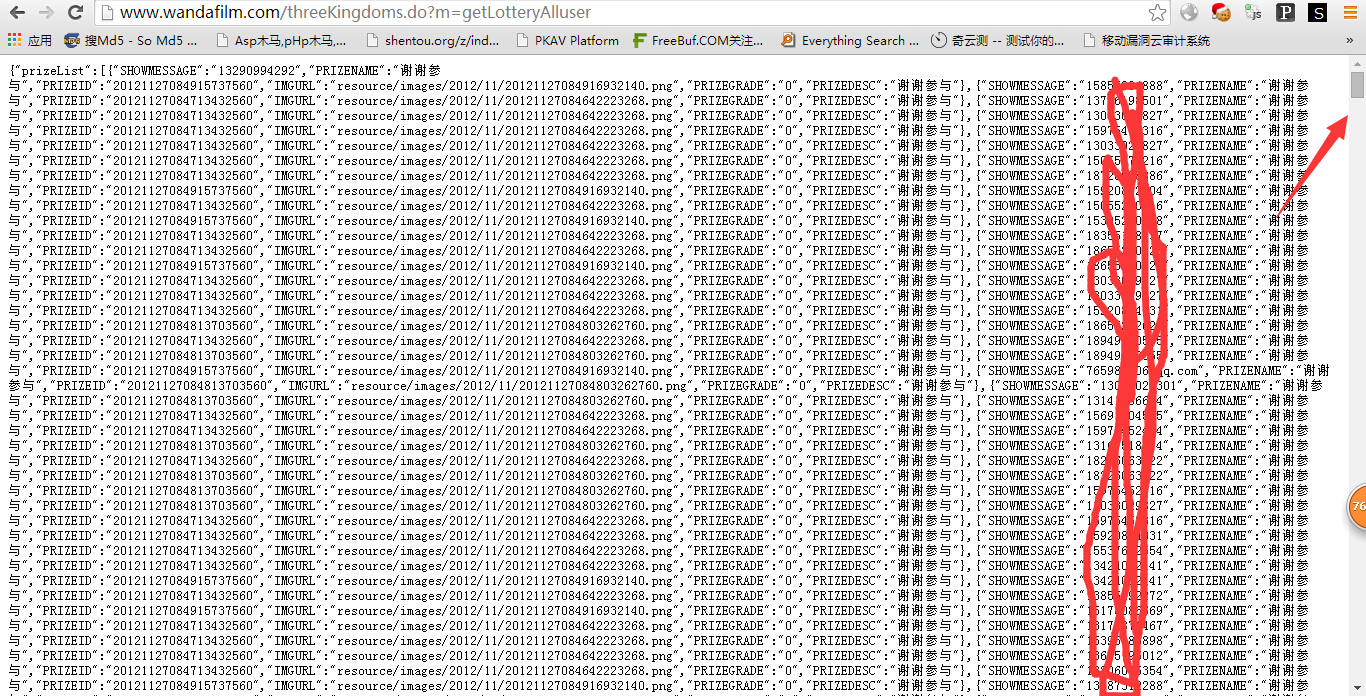

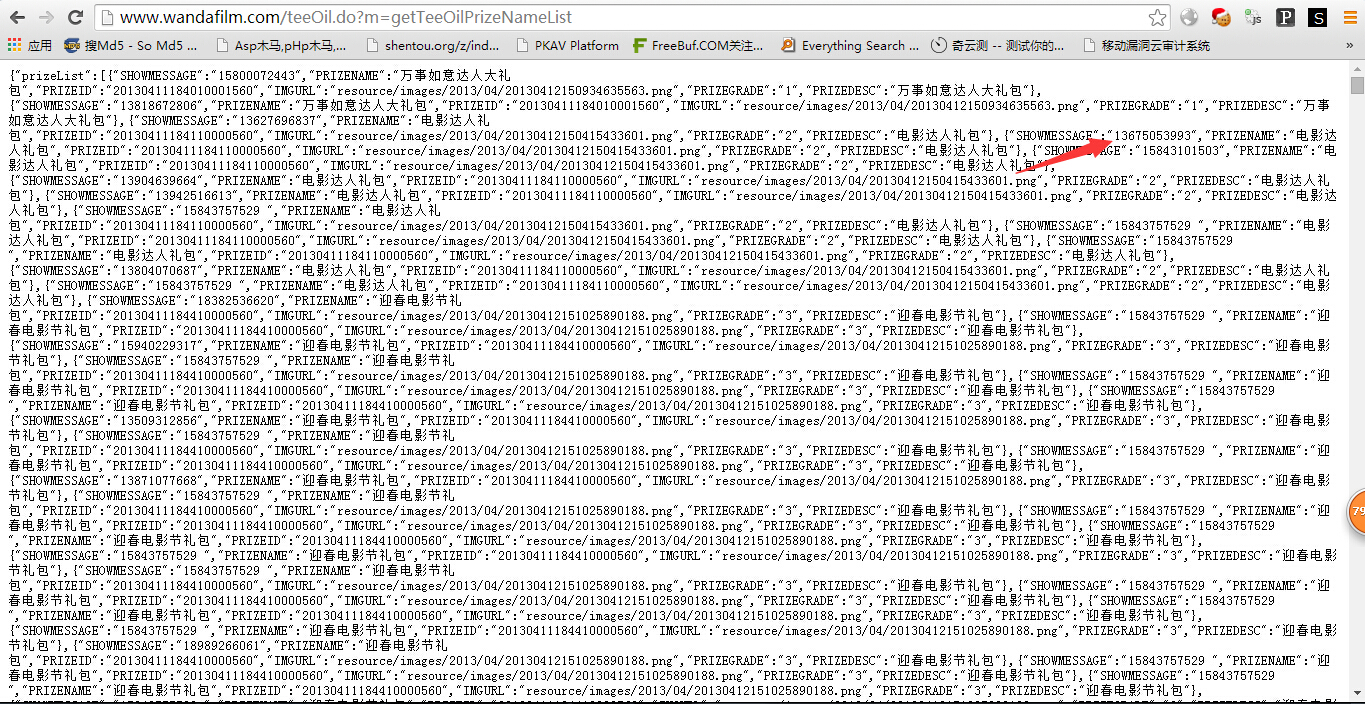

2. 敏感信息泄漏

问题存在于:

http://www.wandafilm.com/threeKingdoms.do?m=getLotteryAlluser

http://www.wandafilm.com/teeOil.do?m=getTeeOilPrizeNameList

可以直接获取抽奖的信息,里面包含手机号邮箱等

漏洞证明:

如上

修复方案:

1. 越权: 校验用户权限,订单起码判断下属于那个用户的

2. 敏感信息:这些都是活动后留下来的,可以先打码再返回到客户端

版权声明:转载请注明来源 sex is not show@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-26 14:21

厂商回复:

感谢sex is not show同学的关注与贡献!此漏洞确认存在,马上通知业务部门整改!

最新状态:

暂无