漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某数字化校园管理平台存在万能密码

相关厂商:

漏洞作者:

提交时间:

2014-12-30 14:53

修复时间:

2015-02-13 14:54

公开时间:

2015-02-13 14:54

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2014-12-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

初来乌云,求邀请码、

貌似这个问题影响到不少学校网站

详细说明:

jxehe.com为嘉兴亿禾工场的网站,貌似负责了该地区大部分的中小学学校网站,仅该域名下就寄有大量嘉善中小学校网站,通过关键词site:*.jxehe.com搜集,得部分学校如下:

另外通过百度关键词“designed by 亿禾工场”,可得到更多案例

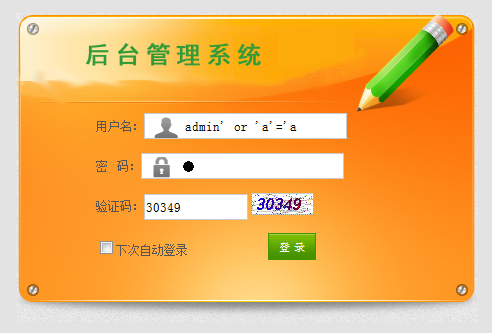

以szxx.jxehe.com为例,进行渗透测试:

打开jxkjg.jxehe.com/manage/default.htm

利用万能账号:admin' or 'a'='a

密码:1

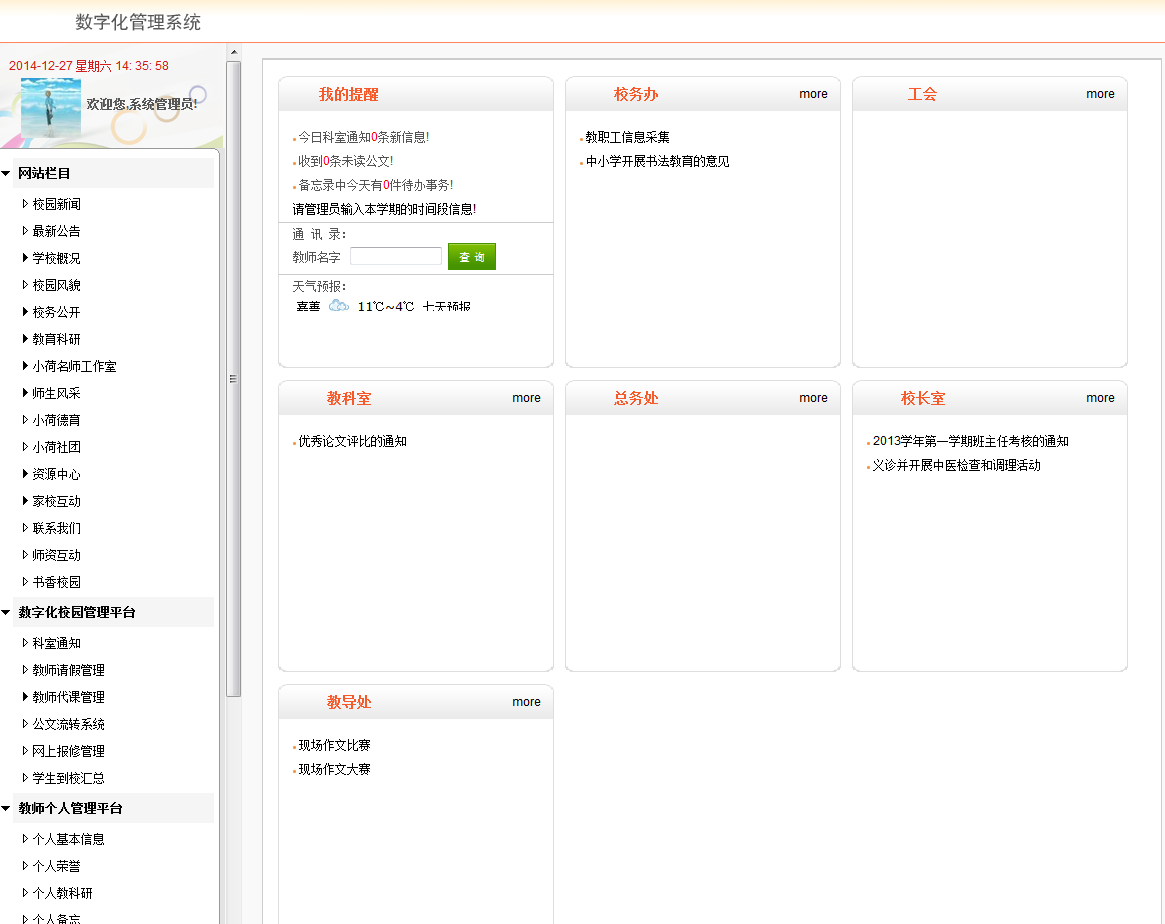

成功登陆后台,有管理员权限。

在后台得到更多教师信息,可用于登陆校讯通,发送短信之类

漏洞证明:

如上

修复方案:

过滤吧、、

版权声明:转载请注明来源 Keith@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝