漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-30: 细节已通知厂商并且等待厂商处理中

2014-12-30: 厂商已经确认,细节仅向厂商公开

2015-01-09: 细节向核心白帽子及相关领域专家公开

2015-01-19: 细节向普通白帽子公开

2015-01-29: 细节向实习白帽子公开

2015-02-13: 细节向公众公开

简要描述:

杀器这次没能帮到我:(

详细说明:

问题1:

http://app.open.56.com/

56开放平台的一个demo展示

链接中有

http://app.open.56.com/wp

http://app.open.56.com/dede/plus/open56.php

一个wordpress 一个织梦

那么猜一下主流的cms

http://app.open.56.com/phpcms bingo 可惜数据库挂了

http://app.open.56.com/discuz bingo 数据库也挂了

发现discuz是一个未安装的dz

http://app.open.56.com/discuz/

http://app.open.56.com/discuz/install/index.php

直接安装 getshell过程不再赘述

由于是一个未安装的dz 对你们业务也没产生什么影响

漏洞证明:

问题2:

180.153.21.148:81 svn泄露

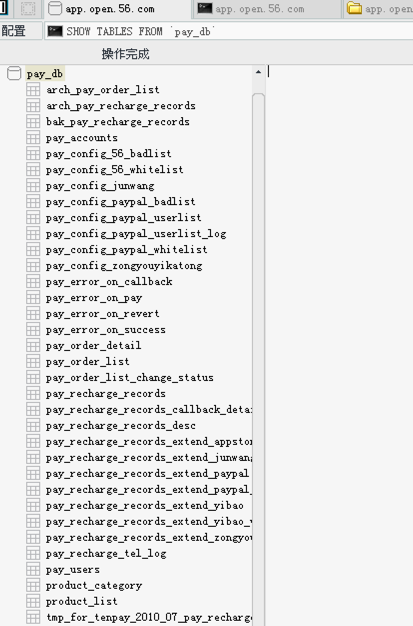

源码中含有大量的配置信息,筛选到两个重要的

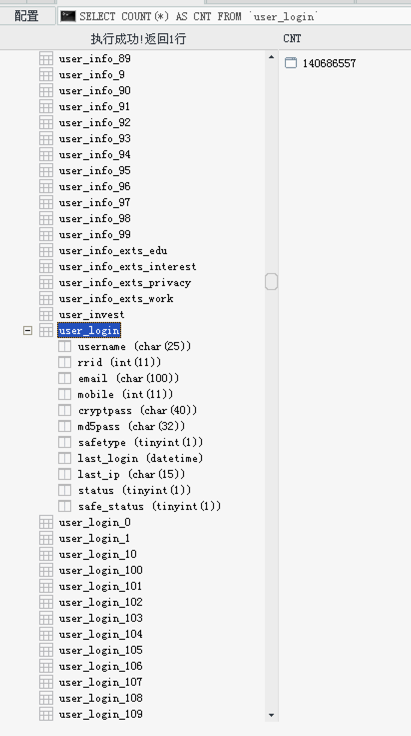

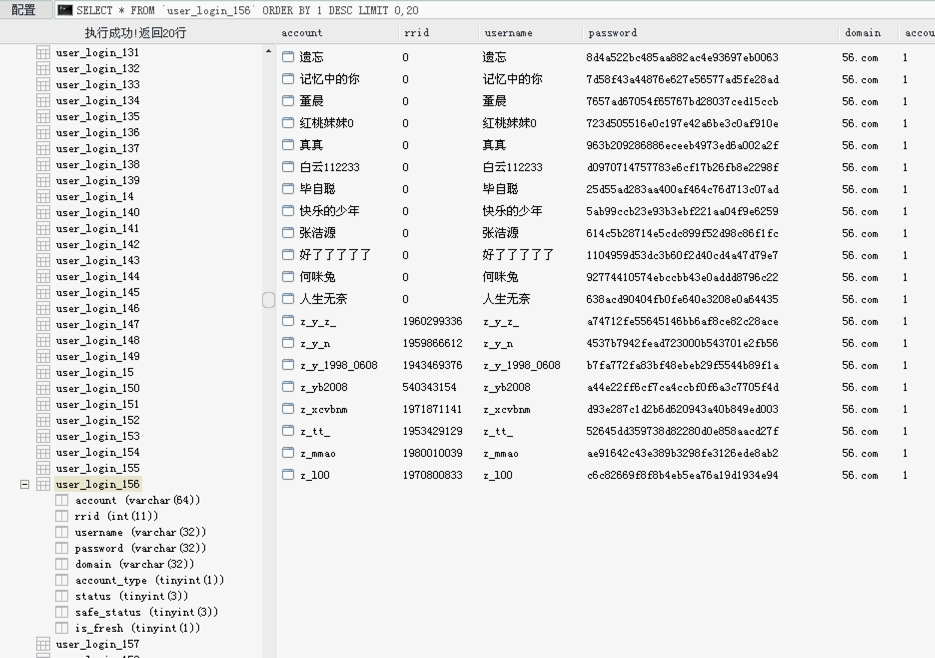

一个支付库 一个用户库

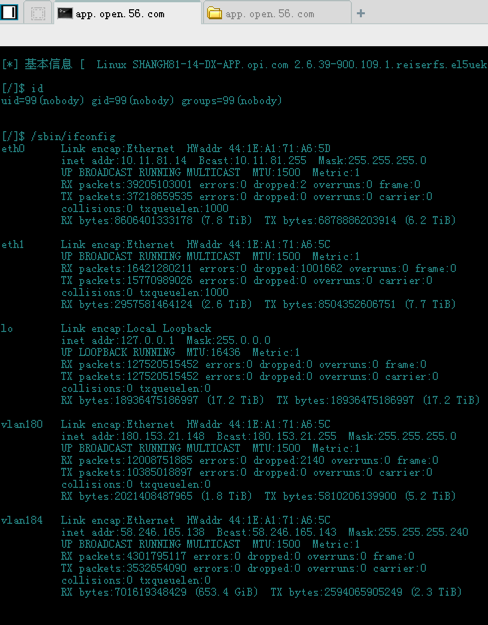

使用刚才的shell连接

1.4亿的数据 分表500多张

随便选一个 登陆成功

支付数据库是 pay.56.com的

shell这台服务器上还有

app.56.com

dev.56.com

oauth.56.com

lik.56.come 等源码 危害较大 每个目录下都有.svn目录 找到合适ip 源码还是会泄露

修复方案:

测试站不对外,demo不对外,重要数据库限制连接ip

版权声明:转载请注明来源 杀器王子@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-30 14:00

厂商回复:

已经修复

最新状态:

暂无