漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

自如网存在存储型XSS漏洞

相关厂商:

漏洞作者:

提交时间:

2015-03-09 12:25

修复时间:

2015-03-14 12:26

公开时间:

2015-03-14 12:26

漏洞类型:

xss跨站脚本攻击

危害等级:

中

自评Rank:

10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

嘿嘿!妹子,我们可以合租么

详细说明:

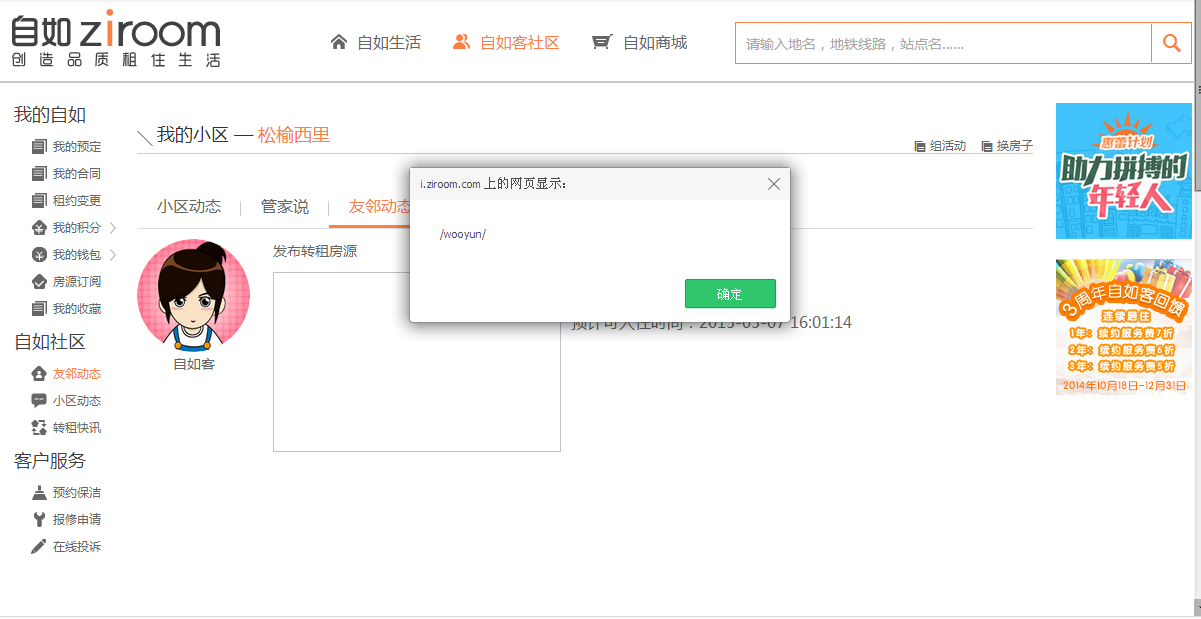

漏洞的挖掘过程比较偶然,自如网现在有一个微信薅羊毛减租的活动,本屌默默的参加了,可是薅了之后,发现有弹窗,一看是我微信名称<svg/onload=prompt(1)>代码运行了。于是就进入网站http://i.ziroom.com/index.php?uri=community/index&type=actives看了下,找了一个发布换房子的地方发了一个信息,插入XSS代码

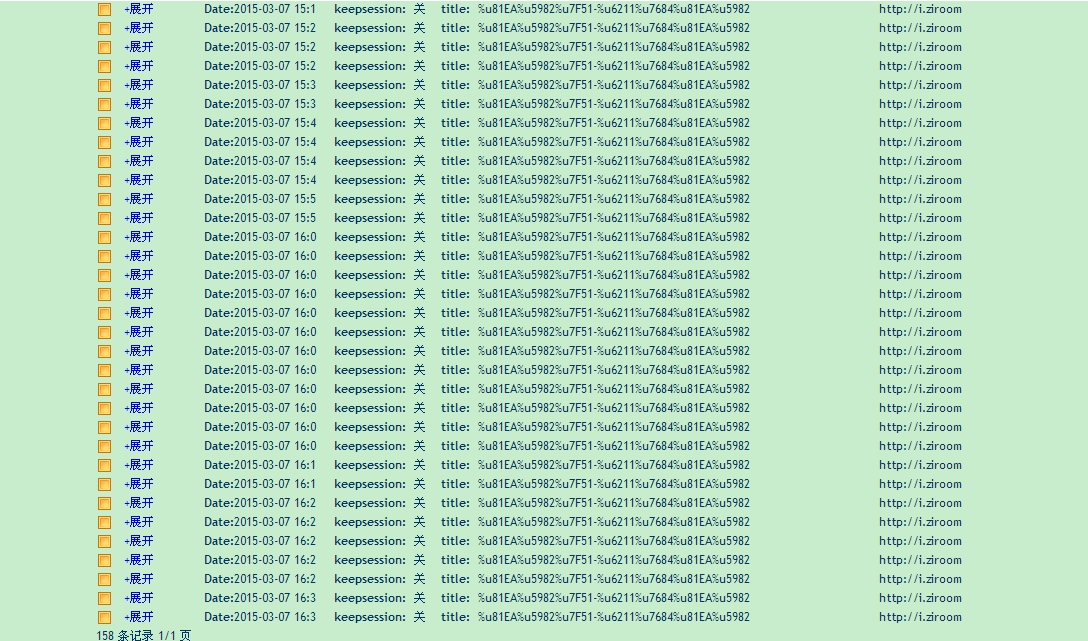

XSS平台的插入后进入看了看,打到挺多用户的

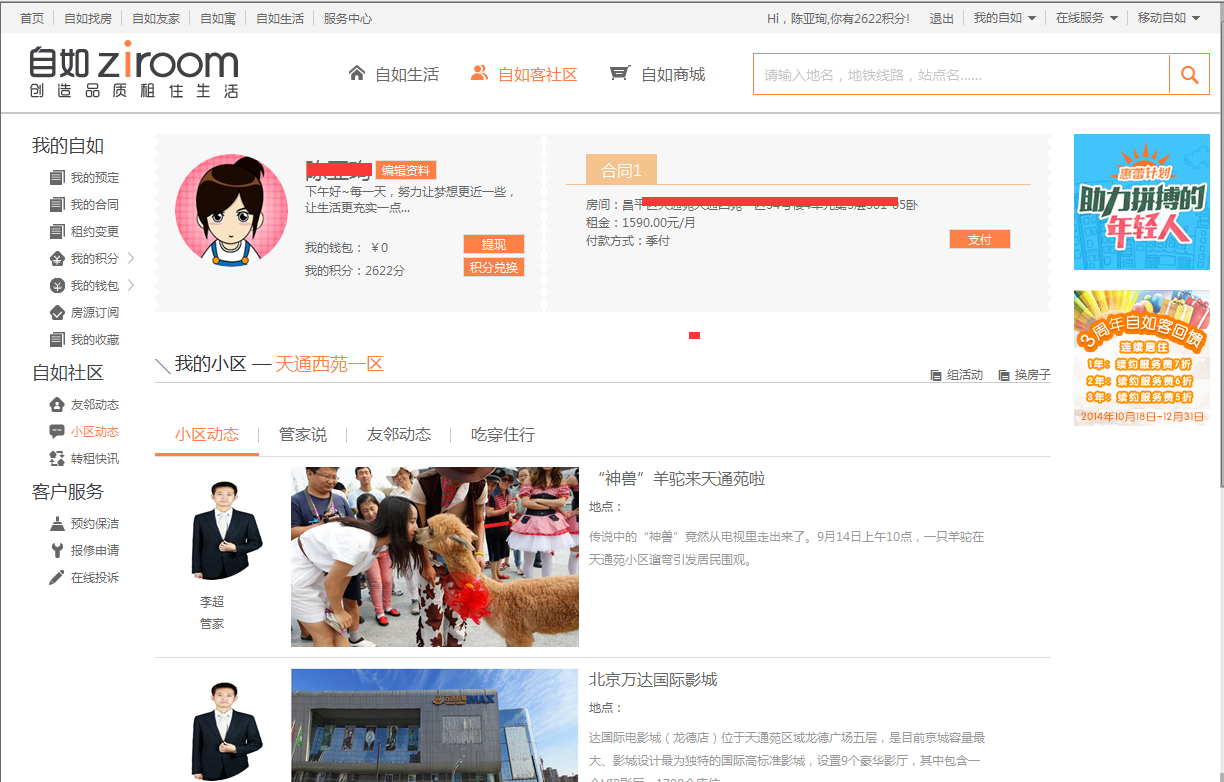

选择其中一个登录看了下,是个妹子租的,有租住的地址、手机号码和银行卡之类的,积分也可用。嘿嘿!妹子,我们可以合租么

漏洞证明:

同上

修复方案:

过滤

版权声明:转载请注明来源 Non-polar@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-14 12:26

厂商回复:

最新状态:

暂无