漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

没有重复吧。。。

详细说明:

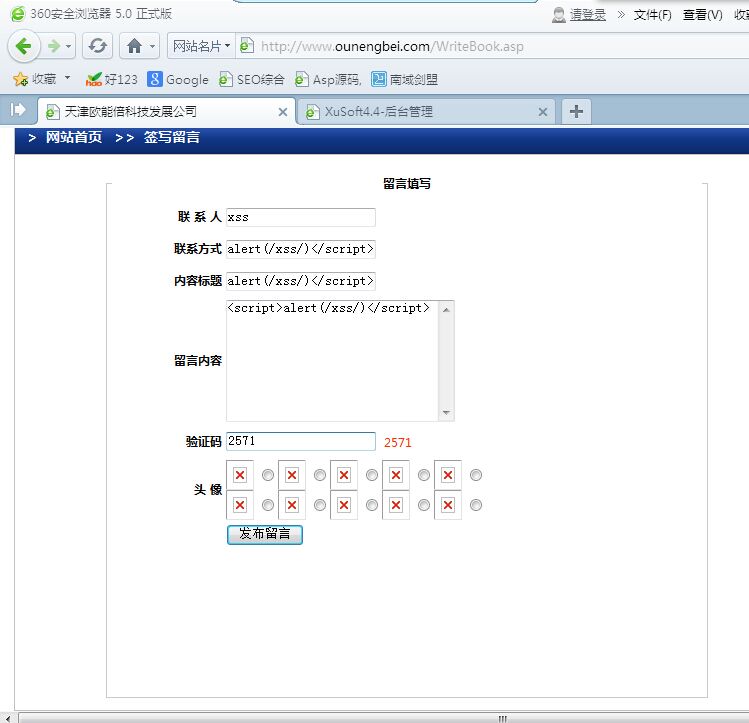

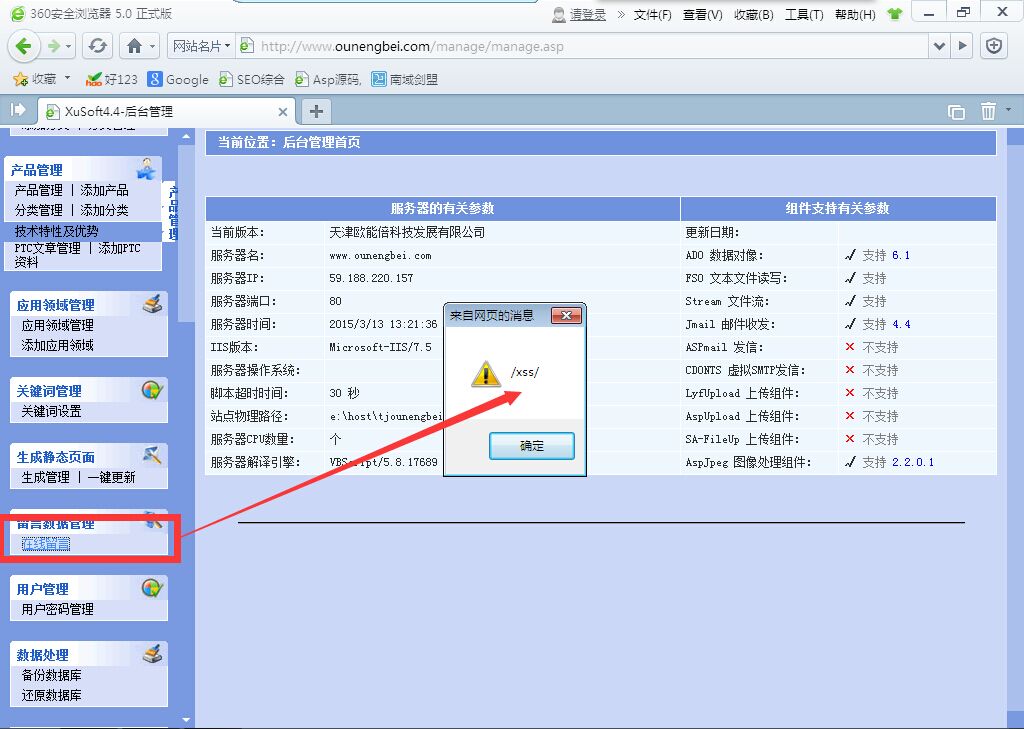

某通用型系统存储型XSS打管理员cookie。

济宁SEO_济宁网站优化_济宁网站建设-济宁网络公司 官网:http://www.xusoft09.cn

CMS:企业网站SEO优化标准站 2.4(下载地址:http://www.aspjzy.com/Viewurl-12391.html)

存储型XSS文件:WriteBook.asp

可谷歌搜索:inurl:ReadBigClassmb.asp?id=

实例:

http://www.ounengbei.com/WriteBook.asp

http://www.hkhotel160.com/yuebing/WriteBook.asp

http://www.shpsjj.com//WriteBook.asp

http://cp01.cn//WriteBook.asp

http://www.huaxiaxh.com//WriteBook.asp

http://www.liyuanganguang.com//WriteBook.asp

http://www.ybcnhd.com//WriteBook.asp

http://www.kangjiayuan.cn//WriteBook.asp

http://www.chuangjiexiaosha.com/WriteBook.asp

http://www.szjpl168.com//WriteBook.asp

http://www.5igwk.com/WriteBook.asp

漏洞证明:

修复方案:

...

版权声明:转载请注明来源 独孤求败@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝