漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

Doyo建站最新版本存在CSRF越权修改管理员密码(赠送后台getshell漏洞)

>

漏洞详情

披露状态:

2015-03-23: 细节已通知厂商并且等待厂商处理中

2015-03-28: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-05-22: 细节向核心白帽子及相关领域专家公开

2015-06-01: 细节向普通白帽子公开

2015-06-11: 细节向实习白帽子公开

2015-06-26: 细节向公众公开

简要描述:

Doyo建站最新版本存在CSRF越权修改管理员密码(赠送后台getshell漏洞)

详细说明:

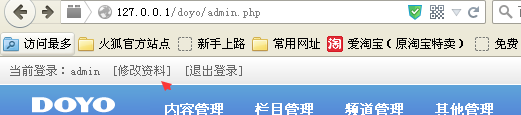

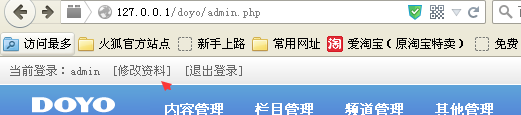

我们在后台

看见修改资料,能够在不知道管理员密码的情况下直接修改

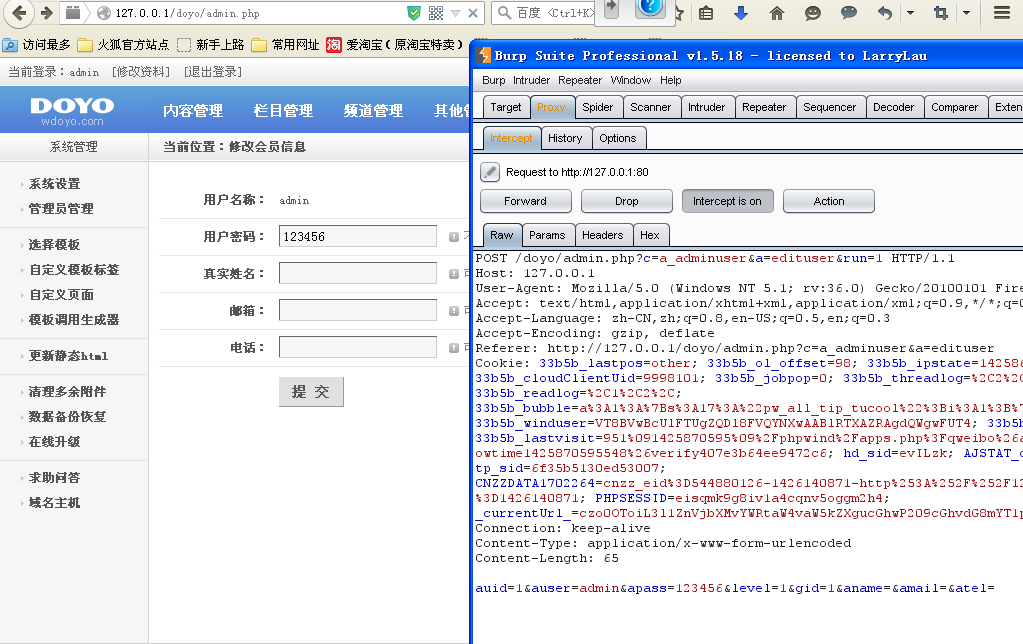

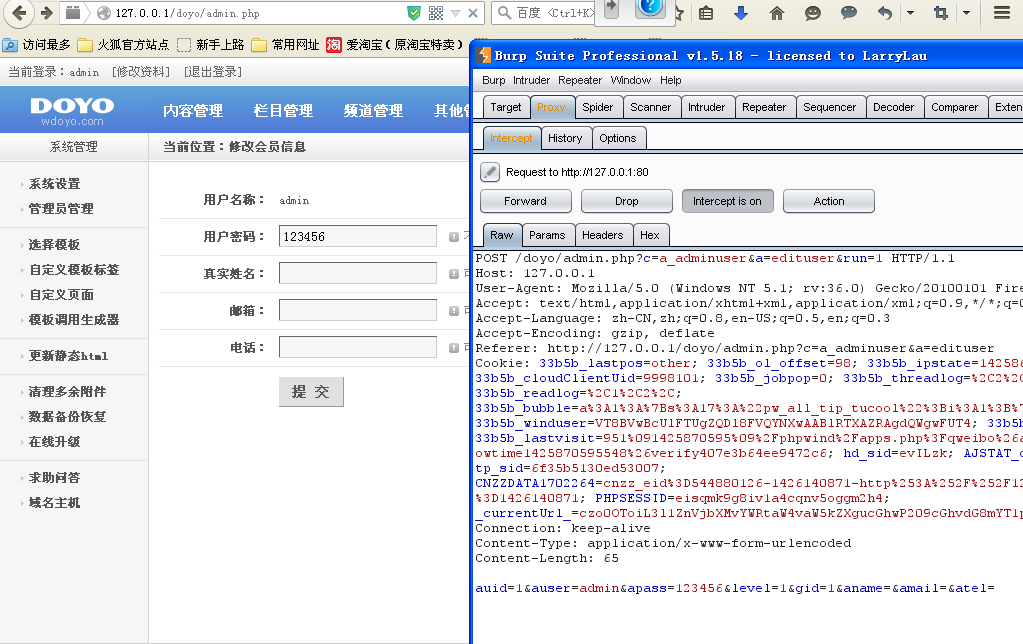

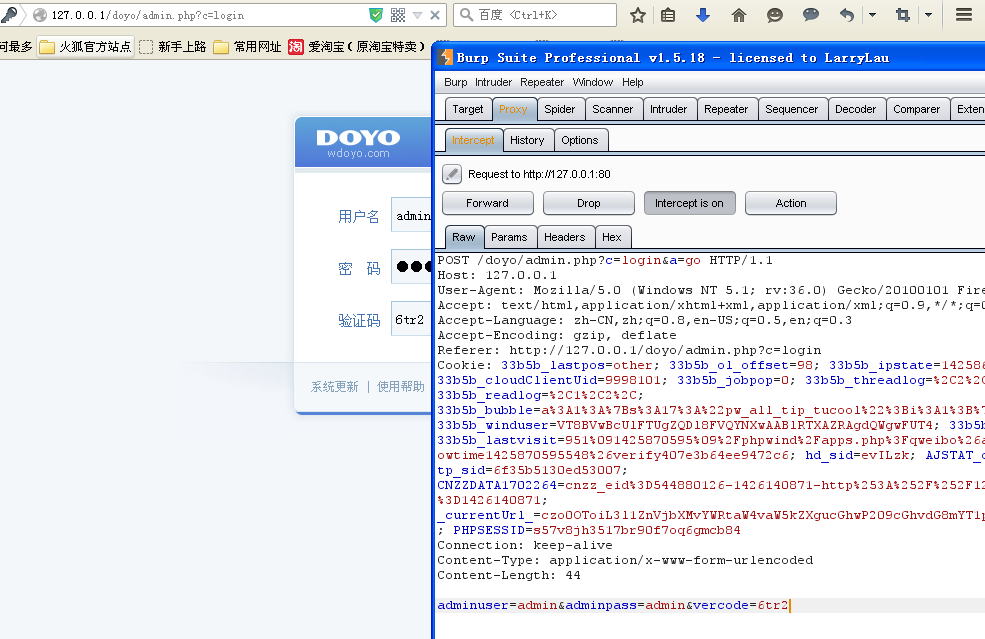

那么我们抓下包看看

auser(用户名)+apass(密码)还没有加密这个不靠谱啊。那么我们就直接来越权修改咯。

下面提供下我构造的POC

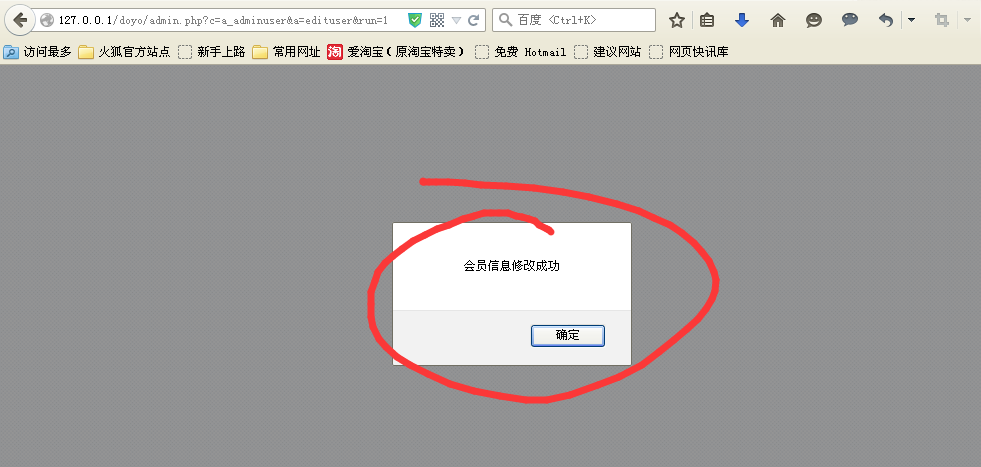

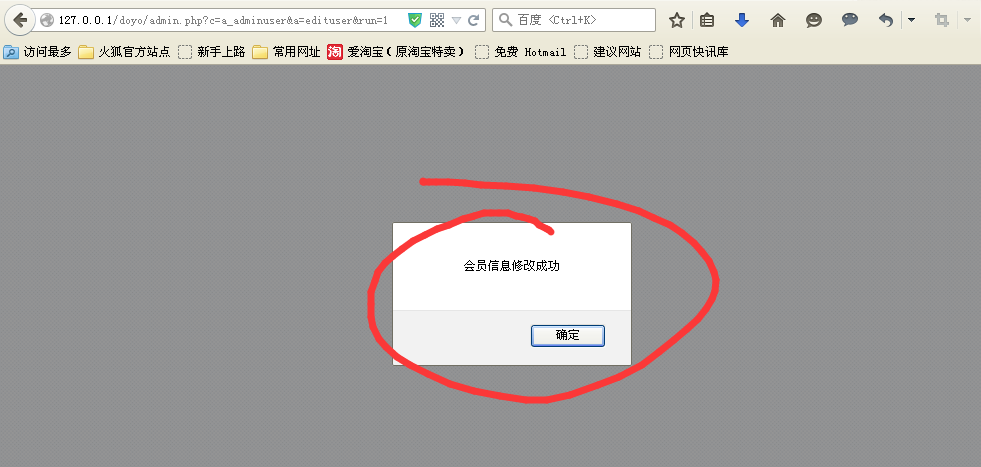

打开后…………

漏洞证明:

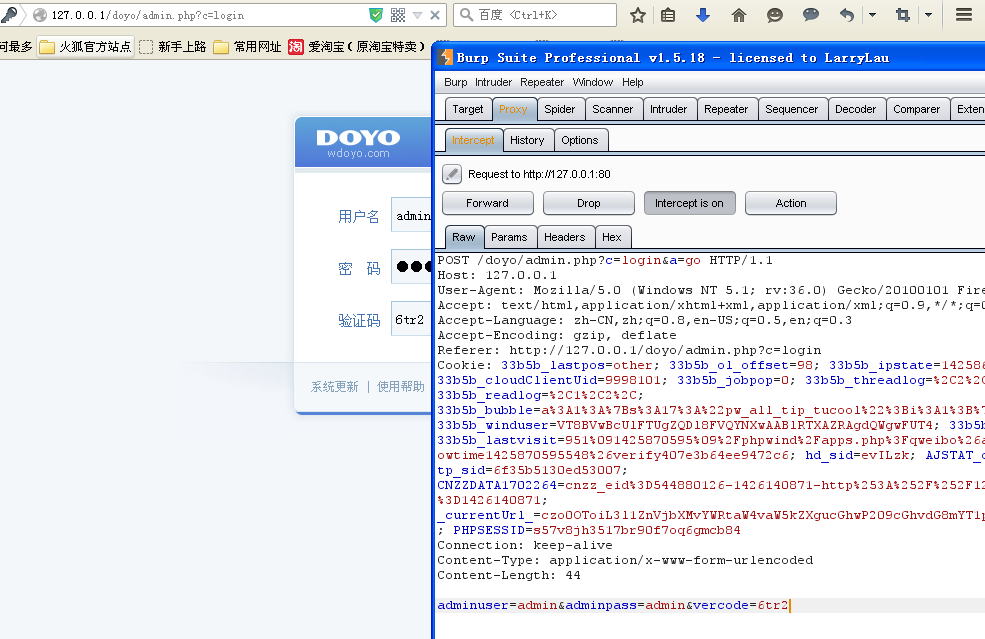

那么我们用admin密码登陆下看看

下面讲下如何在后台getshell。

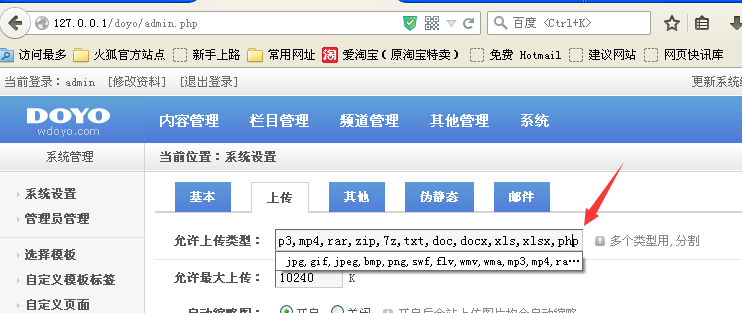

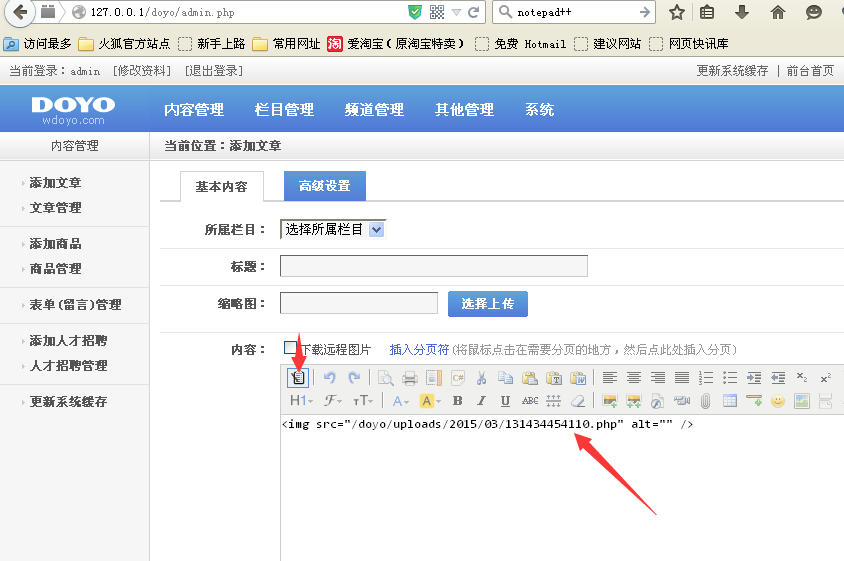

审计了下代码:文件路径——DOYO\source\admin\a_article.php

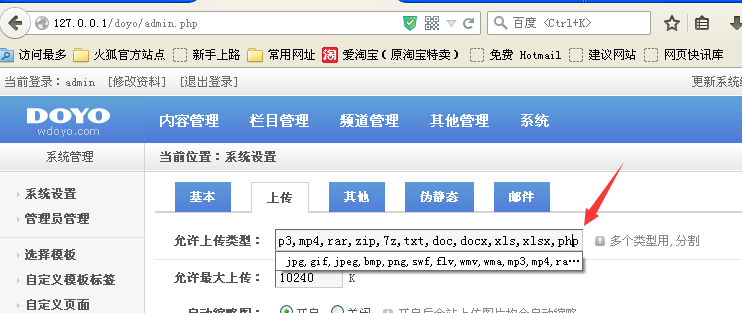

看见preg_match_all这里好像有点问题。然后我们就在后台看看……

在后台可见这里能够修改成php

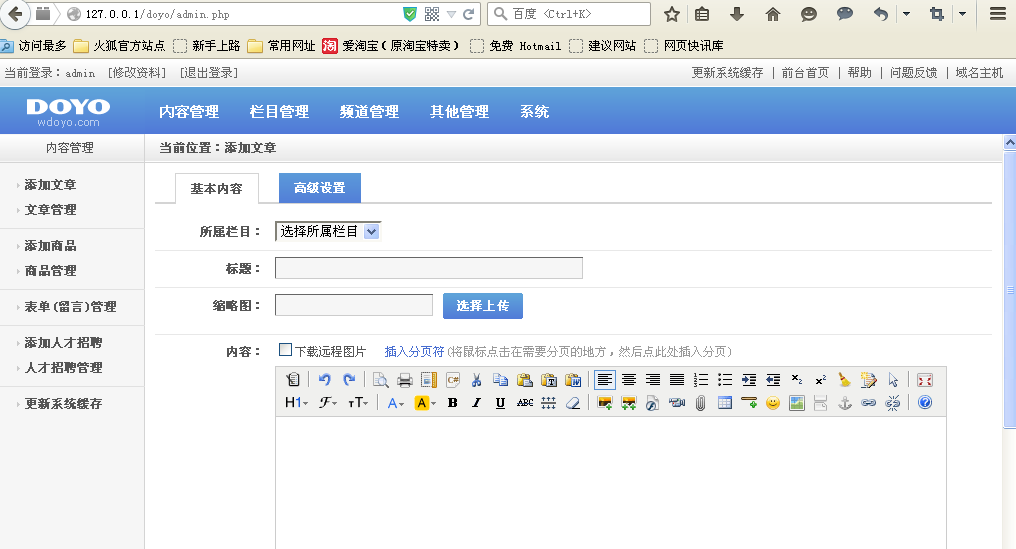

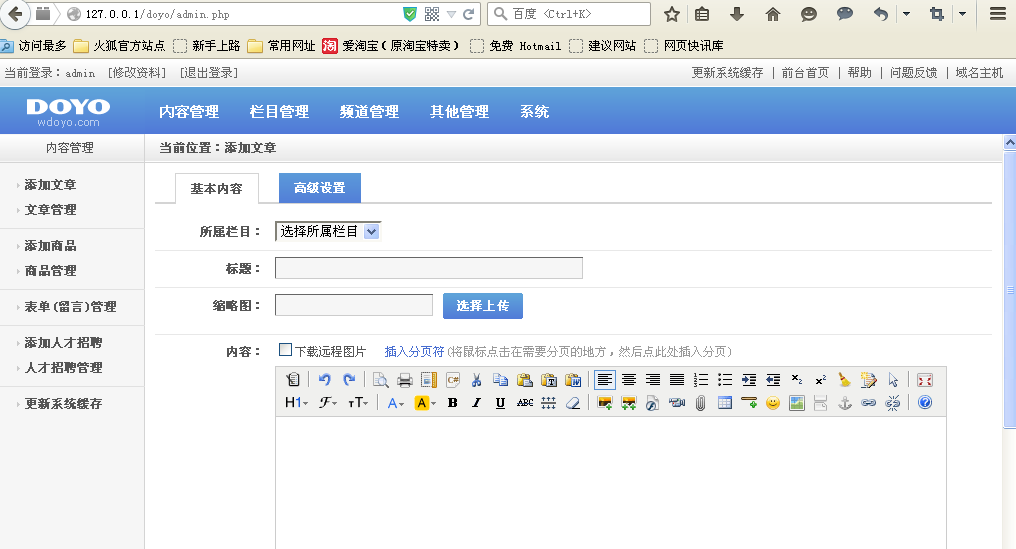

然后在

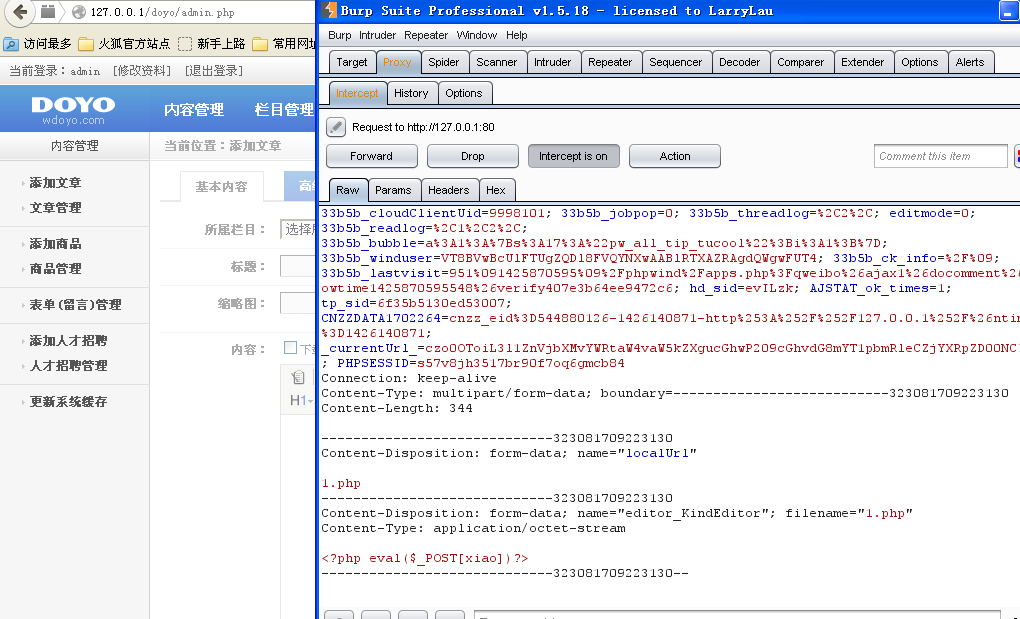

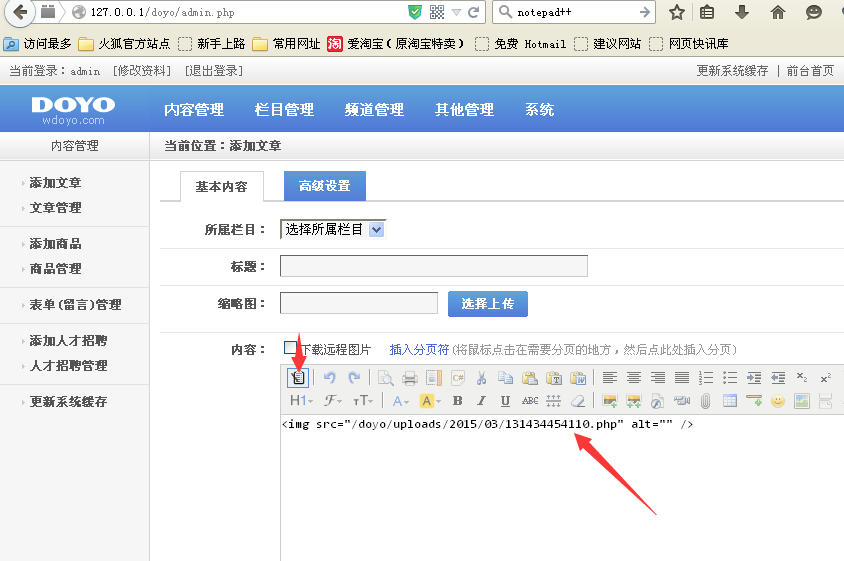

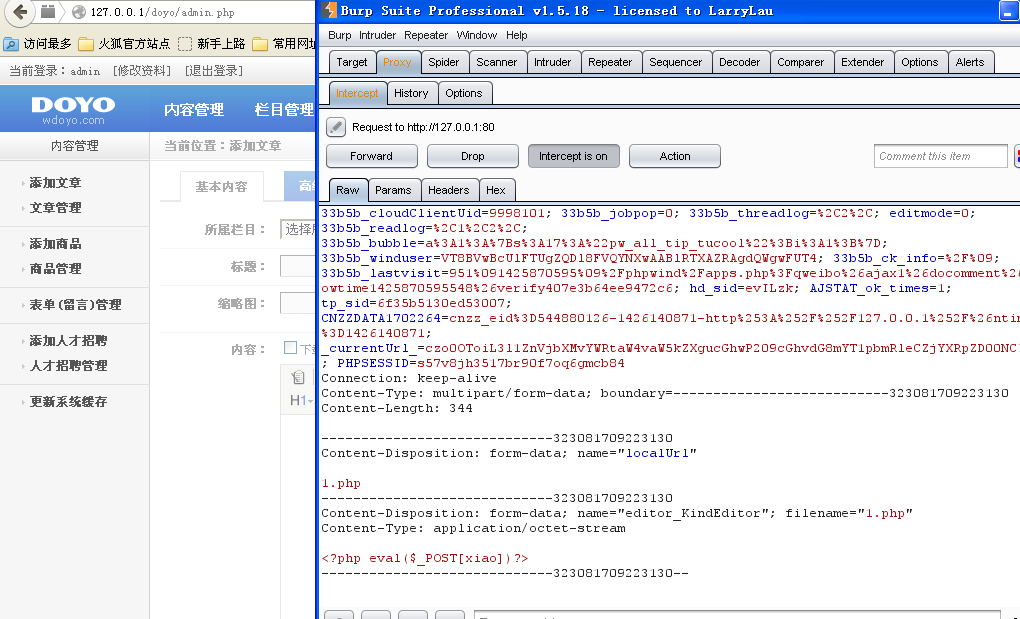

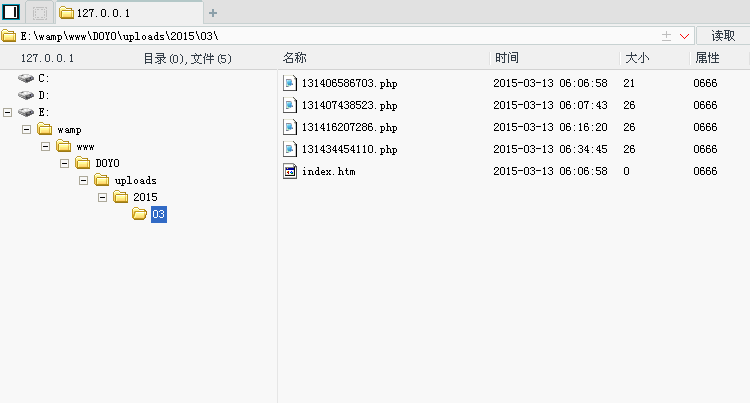

然后在内容管理里面添加文章。上传图片的时候…………上传个小马

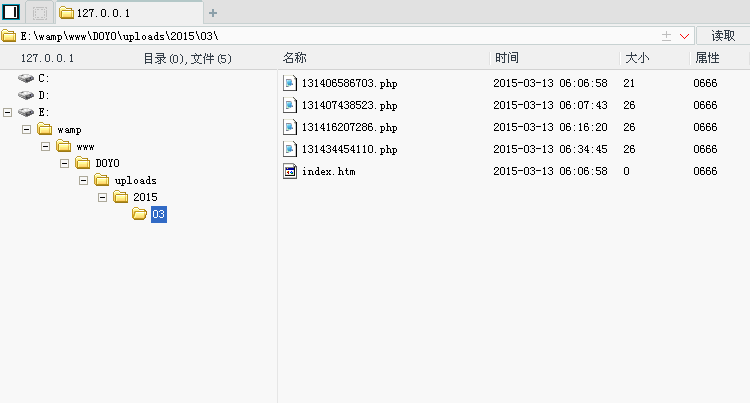

用菜刀连接下

修复方案:

第一个CSRF的修复方案:加强token验证。完了还要把密文加密

第二个getshell问题:需要把php、ASP什么危险的文件后缀进行禁止

版权声明:转载请注明来源 泳少@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-26 10:39

厂商回复:

最新状态:

暂无