漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

诚品快拍Android客户端最新版二维码扫描过滤不当导致可插入恶意代码+整站源码泄露

相关厂商:

漏洞作者:

提交时间:

2015-03-31 15:31

修复时间:

2015-05-15 15:32

公开时间:

2015-05-15 15:32

漏洞类型:

设计错误/逻辑缺陷

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

诚品快拍Android客户端最新版二维码扫描过滤不当导致可插入恶意代码+整站源码泄露

详细说明:

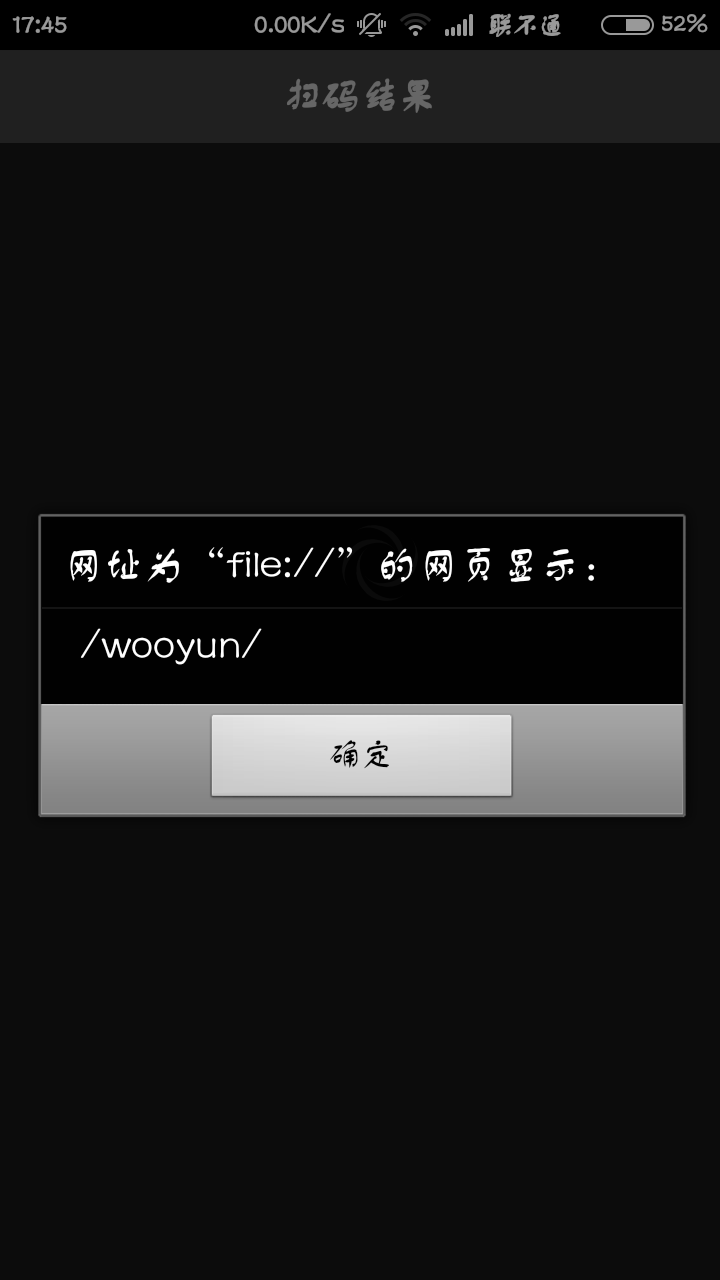

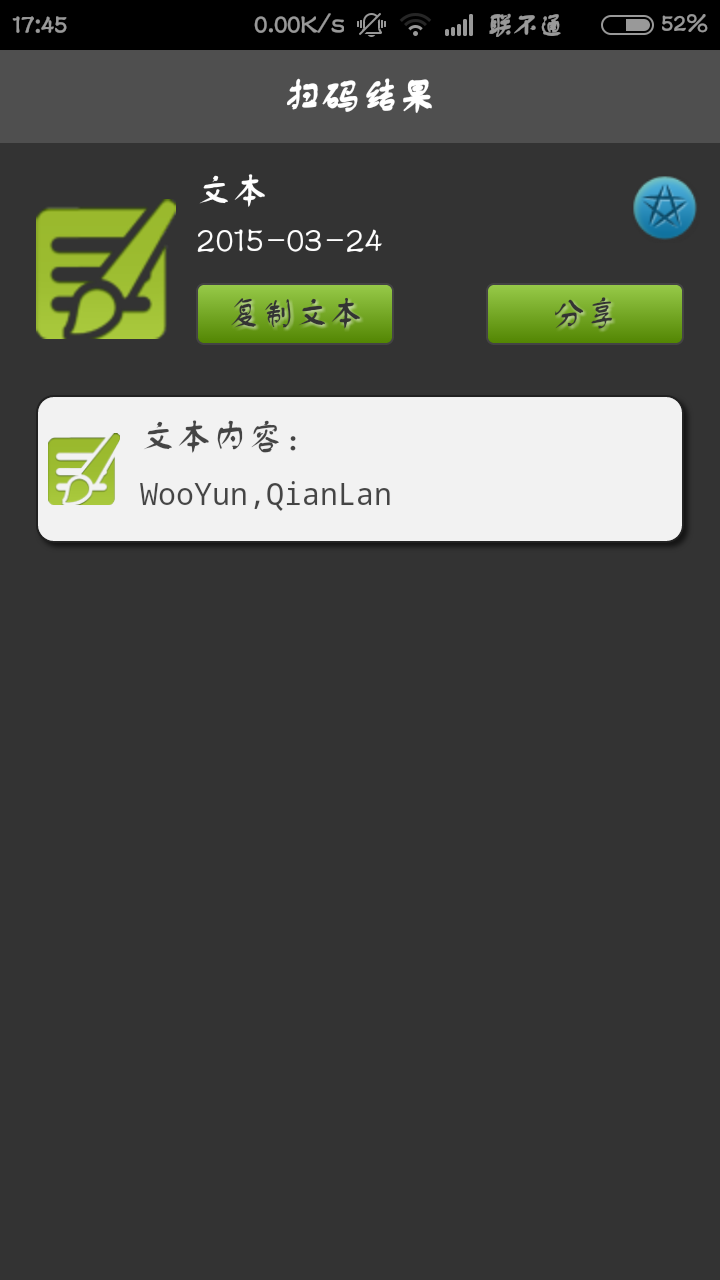

先生成一个二维码

然后用诚品快拍扫一下

执行了我的js弹窗代码

再次扫码并抓包

在PC端上提交会空白

扫下目录发现了

http://qrk.kuaipai.cn/loganal/.svn/entries

于是利用工具直接下载下来

还有个examples

http://qrk.kuaipai.cn/examples/

漏洞证明:

先生成一个二维码

然后用诚品快拍扫一下

执行了我的js弹窗代码

再次扫码并抓包

在PC端上提交会空白

扫下目录发现了

http://qrk.kuaipai.cn/loganal/.svn/entries

于是利用工具直接下载下来

还有个examples

http://qrk.kuaipai.cn/examples/

修复方案:

你们更专业

版权声明:转载请注明来源 浅蓝@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![P@D{X)RZ_6OQCWWL]C}Y[`L.jpg](https://img.wooyun.laolisafe.com/upload/201503/2420005987a1b780e009e5c9fb599e0c4850d403.jpg)

![HH1T`%FL`T]@22V%P[P@[AY.png](https://img.wooyun.laolisafe.com/upload/201503/24200117a013bcb94e4f9cb12a687732199906c5.png)