漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-27: 细节已通知厂商并且等待厂商处理中

2015-04-01: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-05-26: 细节向核心白帽子及相关领域专家公开

2015-06-05: 细节向普通白帽子公开

2015-06-15: 细节向实习白帽子公开

2015-06-30: 细节向公众公开

简要描述:

又一处不同的注入点

详细说明:

又一处不同的注入点。

某通用型系统SQL注入#二。

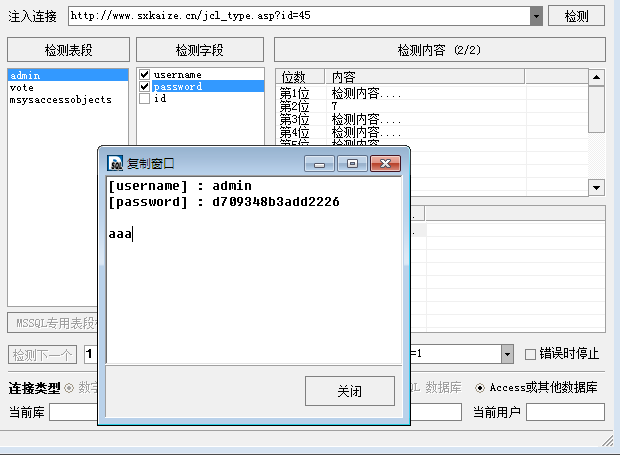

注入点:jcl_type.asp?id=

可谷歌:技术支持:3A网络 inurl:jcl_type.asp?id=

实例:http://www.cgjgroup.com/jcl_type.asp?id=30

http://www.sxkaize.cn/jcl_type.asp?id=45

http://www.xyrip.com/jcl_type.asp?id=30

http://www.sxhyys.com/jcl_type.asp?id=30

http://www.13xiang.cn/jcl_type.asp?id=31

漏洞证明:

实例+证明:

http://www.cgjgroup.com/jcl_type.asp?id=30

http://www.sxkaize.cn/jcl_type.asp?id=45

http://www.xyrip.com/jcl_type.asp?id=30

http://www.sxhyys.com/jcl_type.asp?id=30

http://www.13xiang.cn/jcl_type.asp?id=31

修复方案:

。。。

版权声明:转载请注明来源 独孤求败@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-30 12:31

厂商回复:

最新状态:

暂无