漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

一次聊天引发的对山西某大学两个站的二次入侵

相关厂商:

漏洞作者:

提交时间:

2015-03-30 15:16

修复时间:

2015-04-04 15:18

公开时间:

2015-04-04 15:18

漏洞类型:

成功的入侵事件

危害等级:

中

自评Rank:

8

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-04-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

聊天。 不服 。试密码。

详细说明:

做绿标的,说我的站不行,说他收的几个站,我分分钟爆他菊花。

三个站

http://gxy.sxdtdx.edu.cn/i.html

http://kjc.sxdtdx.edu.cn/i.html

http://public.sxdtdx.edu.cn/jpkc/i.html

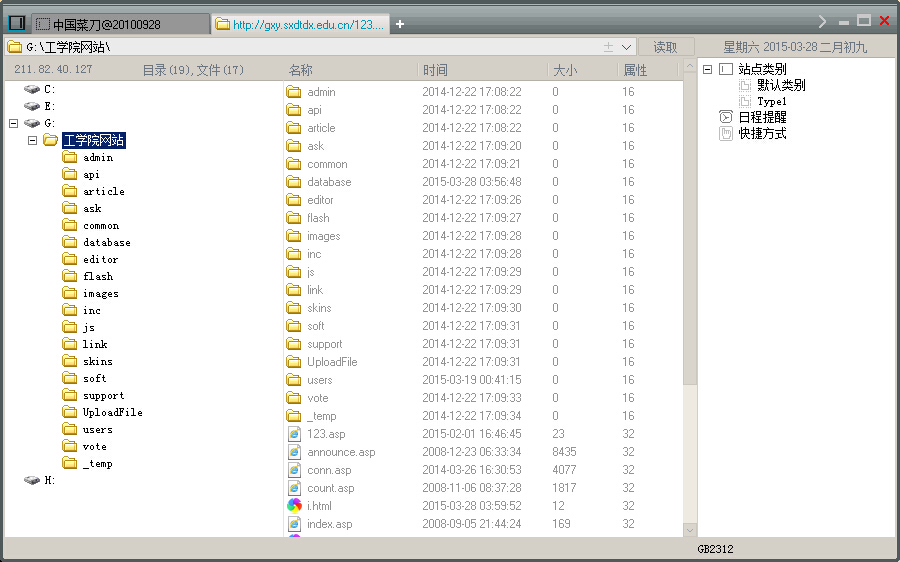

御剑扫描第一个,发现有123.asp空文件,不用说,一句话,

菜刀连接,密码123

连上发现两个站在一块。。。。校长论坛啥的

漏洞证明:

做绿标的,说我的站不行,说他收的几个站,我分分钟爆他菊花。

三个站

http://gxy.sxdtdx.edu.cn/i.html

http://kjc.sxdtdx.edu.cn/i.html

http://public.sxdtdx.edu.cn/jpkc/i.html

御剑扫描第一个,发现有123.asp空文件,不用说,一句话,

菜刀连接,密码123

连上发现两个站在一块。。。。校长论坛啥的

修复方案:

。。你懂得

版权声明:转载请注明来源 辛巴@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-04 15:18

厂商回复:

最新状态:

暂无

![G`YD58~XEZ)7)N5XZBQ$D]V.jpg](https://img.wooyun.laolisafe.com/upload/201503/28071957a8ba8de9688b4e2bf7818c2068c33afa.jpg)