漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

格林豪泰酒店某系统 getshell(越权+上传,可进行内网渗透)

相关厂商:

漏洞作者:

提交时间:

2015-04-05 11:18

修复时间:

2015-05-22 11:34

公开时间:

2015-05-22 11:34

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

15

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-05: 细节已通知厂商并且等待厂商处理中

2015-04-07: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向核心白帽子及相关领域专家公开

2015-04-27: 细节向普通白帽子公开

2015-05-07: 细节向实习白帽子公开

2015-05-22: 细节向公众公开

简要描述:

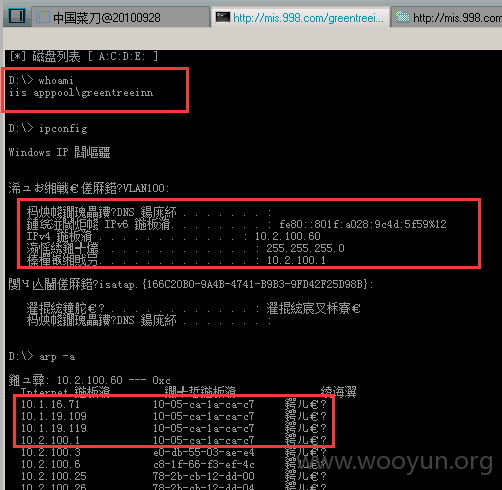

一直在思考一个问题,拿到了shell,是不是要再往下面走(提权,内网渗透)。

其实内心还是想往下走的(出于对技术的追求),但又觉得不合适。都跑到人家家里了,

还在人家家里翻箱倒柜的找人家的贵重物品,这是什么行为呀??所以就不继续了。。

详细说明:

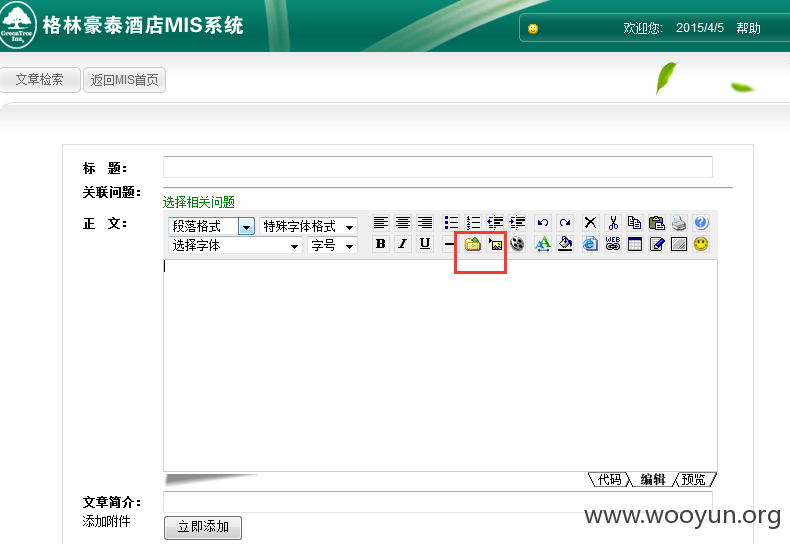

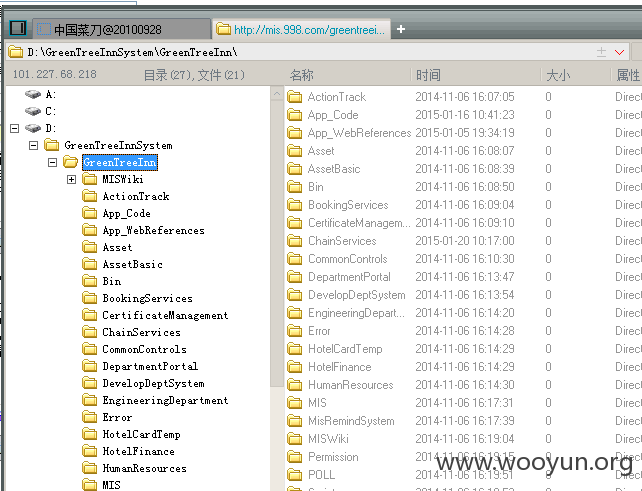

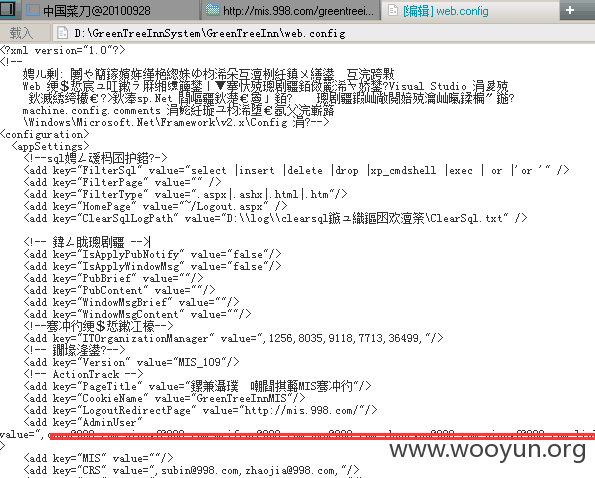

漏洞网站:http://mis.998.com/

利用搜索引擎搜索到的这个页面

漏洞页面:(提醒一句,最好自己去看看是否还有其他页面也存在这个问题,)

http://mis.998.co m/greentreeinn/MISWiki/DocumentDetail.aspx?id=13f8e1d7-eb2d-4aa4-afc5-9909409601d8%27

这里存在上传漏洞,首先上传一个含木马图片。然后在点击上传“插入或修改文件”将后缀改成aspx.

漏洞证明:

修复方案:

版权声明:转载请注明来源 PgHook@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-04-07 11:32

厂商回复:

相关人员在修复中,感谢。

最新状态:

暂无