漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-14: 细节已通知厂商并且等待厂商处理中

2015-04-17: 厂商已经确认,细节仅向厂商公开

2015-04-27: 细节向核心白帽子及相关领域专家公开

2015-05-07: 细节向普通白帽子公开

2015-05-17: 细节向实习白帽子公开

2015-06-01: 细节向公众公开

简要描述:

中国电信股份有限公司湛江分公司算不算中国电信呢。。

详细说明:

http://123.yinsha.com/url.php?id=2005020101155734 存在注入漏洞

漏洞证明:

http://123.yinsha.com/url.php?id=2005020101155734

Target: http://123.yinsha.com/url.php?id=2005020101155734

Host IP: 219.129.20.11

Web Server: Apache/2.2.23 (Unix) PHP/5.3.22

Powered-by: PHP/5.3.22

DB Server: MySQL

Resp. Time(avg): 140 ms

Current User: www@localhost

Sql Version: 5.1.54-log

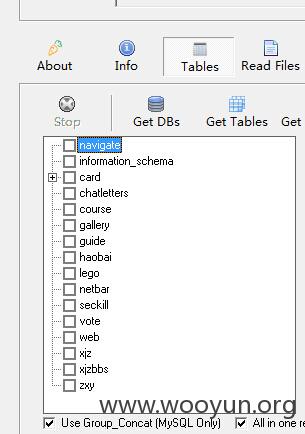

Current DB: navigate

System User: www@localhost

Host Name: localhost.localdomain

Installation dir: /usr/local/mysql/

DB User: 'www'@'localhost'

Data Bases: information_schema

card

chatletters

course

gallery

guide

haobai

lego

navigate

netbar

seckill

vote

web

xjz

xjzbbs

zxy

并且注出了多个数据库

修复方案:

过滤

版权声明:转载请注明来源 聋子@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-04-17 13:31

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无