漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2015-04-19: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向核心白帽子及相关领域专家公开

2015-05-11: 细节向普通白帽子公开

2015-05-21: 细节向实习白帽子公开

2015-06-05: 细节向公众公开

简要描述:

RT

详细说明:

http://cg.chaoxing.com/set_password.aspx

这个页面是禁止使用的,但是在随后的过程中,通过抓包可以定位到可注入的页面。

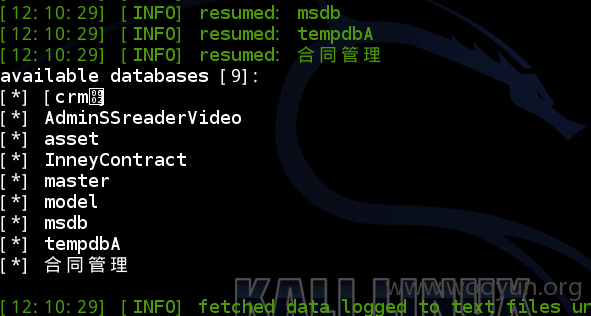

简单测试一下 存在POST注入。

post.txt文件如下:

两个参数都存在注入。。

漏洞证明:

修复方案:

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-21 13:29

厂商回复:

影响公司采购系统,感谢漏洞提出者

最新状态:

暂无