漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商已经确认,细节仅向厂商公开

2015-05-04: 细节向核心白帽子及相关领域专家公开

2015-05-14: 细节向普通白帽子公开

2015-05-24: 细节向实习白帽子公开

2015-06-08: 细节向公众公开

简要描述:

详细说明:

引用 WooYun: 天视通监控系统存在未授权访问漏洞(可查看大量视频监控)

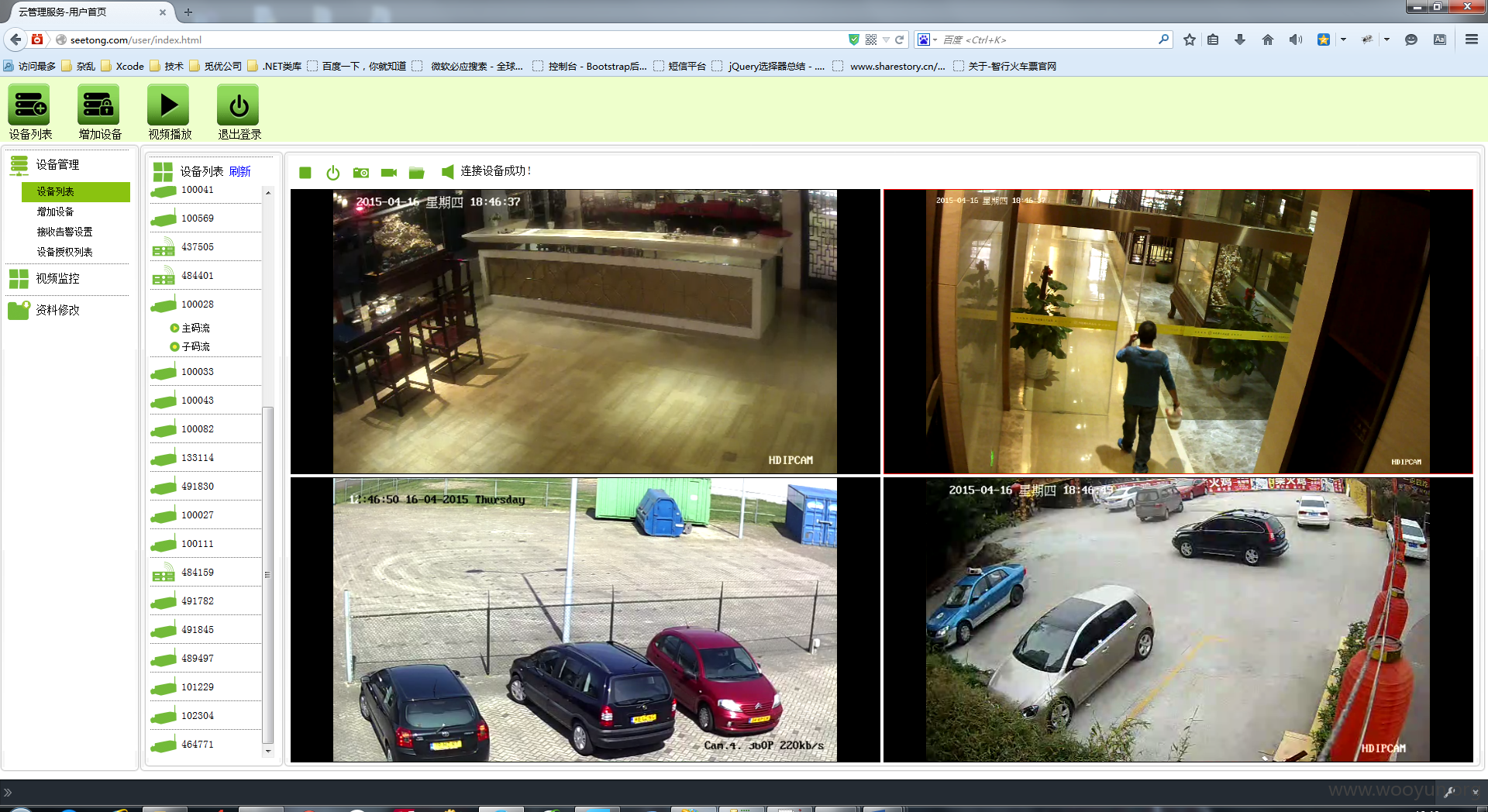

设计缺陷导致直接在浏览器输入地址:

(5到11位数字).seetong.com 虽然加了登录 但是查看源代码 会发现

try{var ctrlobj=document.getElementById('CloudPlayerCtrl');

var defpass='cf010de7d2507500398b8dd19157be02';

nRet=ctrlobj.StartPlayP2PVideo('119.147.209.219:10008\r

\ntype=0&load=0&addr=123.57.64.63:443','test',defpass,g_user,g_pass,'521604',100,ty);

;ctrlobj.PlaySound(1);}catch(eevv){}

账号:test

密码:cf010de7d2507500398b8dd19157be02 明文:topseetest

登录页seetong.com 用户登录

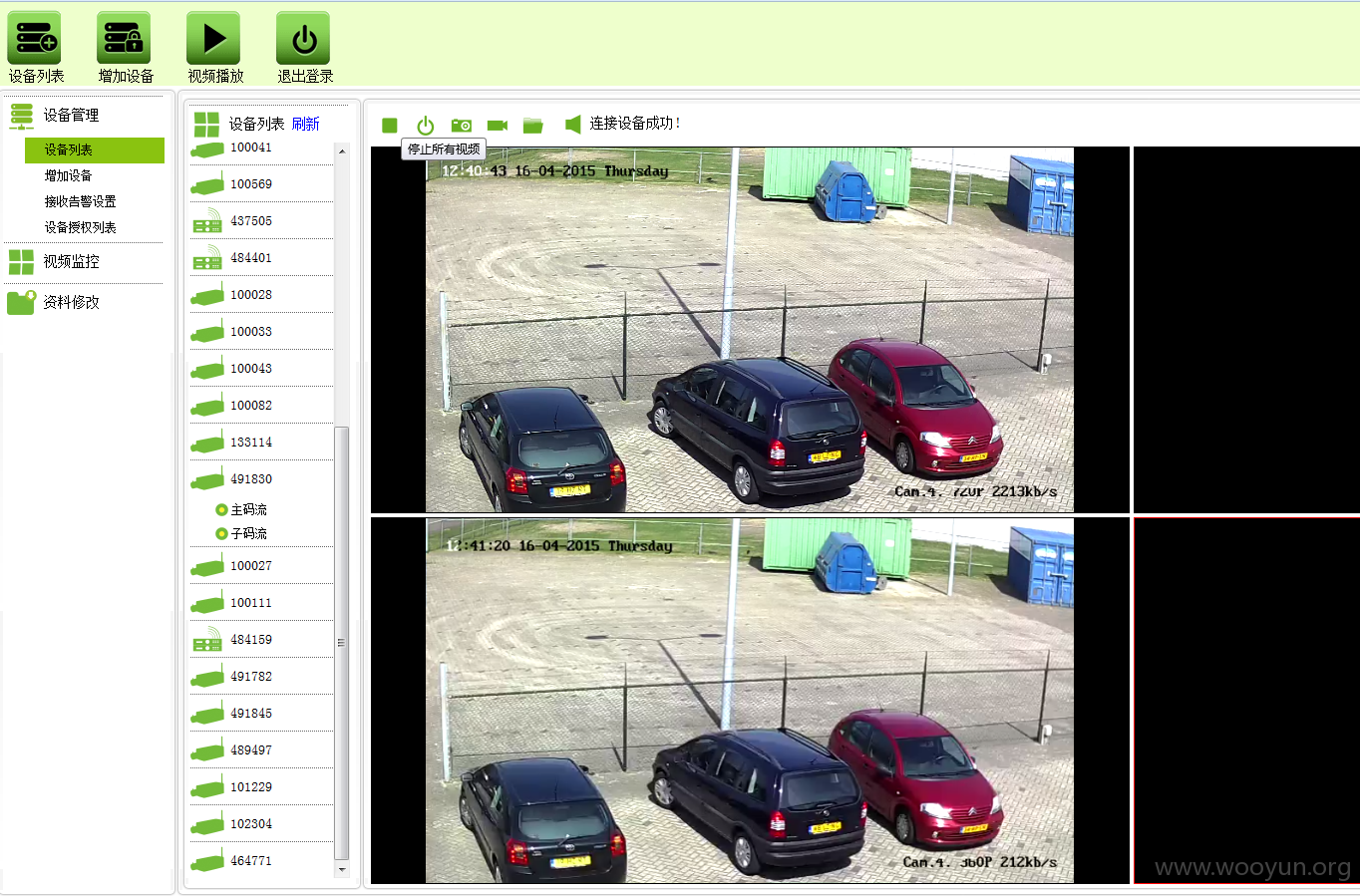

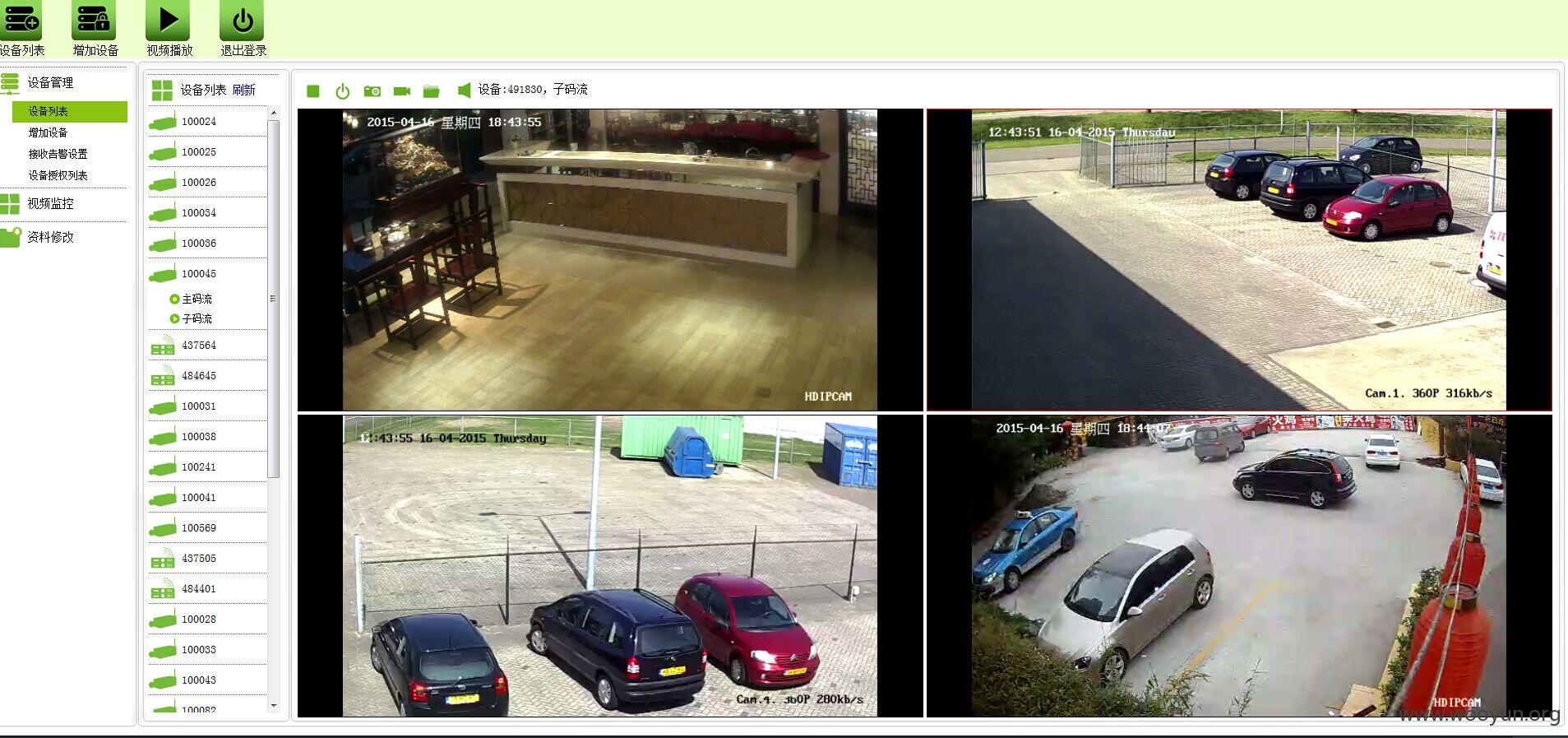

可查看大量视频 别的就没有再去深入了

漏洞证明:

Cloud Player 播放器

修复方案:

页面请勿输出敏感信息

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-24 15:24

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无